Lorsque votre patron vous autorise à travailler à domicile dans le cadre d’un télétravail, il veut protéger le reste de son entreprise des éventuels virus dont vous pourriez être l’origine.

Soit il vous fait signer une liste de consignes à respecter, soit vous les appliquez de votre propre intiative par souci de confidentialité.

En général, cette liste conciliant télétravail et sécurité ressemble à peu près à celle-là :

- J’utilise du matériel fourni par le travail dans la mesure du possible (c’est-à-dire des ordinateurs portables)

- Il est de ma responsabilité de m’assurer que l’équipement que j’utilise pour le télétravail répond à toutes les exigences en matière de sécurité informatique

- Je chiffre tous les supports (c’est-à-dire les disques durs internes, les disques durs externes, les lecteurs flash)

- J’active tous les dispositifs de sécurité sur l’équipement (c.-à-d. mots de passe, verrouillage des écrans, effacement à distance)

- J’active toutes les mises à jour automatiques du système d’exploitation et des applications de sécurité

- Si je ne suis pas en mesure d’accomplir ces mesures de sécurité de manière indépendante, le service informatique de mon travail peut m’aider

- Je ne partage pas le matériel fourni par mon travail (c’est-à-dire avec d’autres membres de ma famille)

- Je protége le matériel contre le vol lorsqu’il n’est pas utilisé

- Je protége tous les documents imprimés contre tout accès non autorisé

- Je me connecte au VPN de mon travail avant de me connecter à distance aux serveurs de l’entreprise

- Je stocke toutes les informations de mon travail sur les serveurs prévus à cet effet chaque fois que c’est possible

- Si ce n’est pas possible, je stockage temporairement les données non restreintes sur des appareils mobiles protégés par un mot de passe et chiffrés

- Le stockage de données restreintes sur des ordinateurs, des supports externes et des appareils mobiles doit être approuvé au préalable par la sécurité informatique de mon travail

- Je n’utilise pas de machine publique pour me connecter aux systèmes de mon travail qui contiennent des informations à accès restreint, idem pour les réseaux publics (surtout je n’y utilise jamais mes mots de passe)

- Je me familiarise avec le phishing et les alertes de vulnérabilité et je comprends les manières d’éviter l’hameçonnage

- J’examine la politique et les informations sur la sécurité informatique de mon lieu d’emploi

- Je signale immédiatement toute violation de la sécurité informatique ou toute compromission de l’équipement de mon travail

- J’examine le matériel de formation des services de sécurité informatique de mon lieu d’emploi au moins une fois par an

- Mon responsable et moi-même vérifions au moins une fois par an que la configuration de mon matériel est conforme aux normes informatiques actuelles

Cybersécurité pour les travailleurs à distance : matériel à avoir

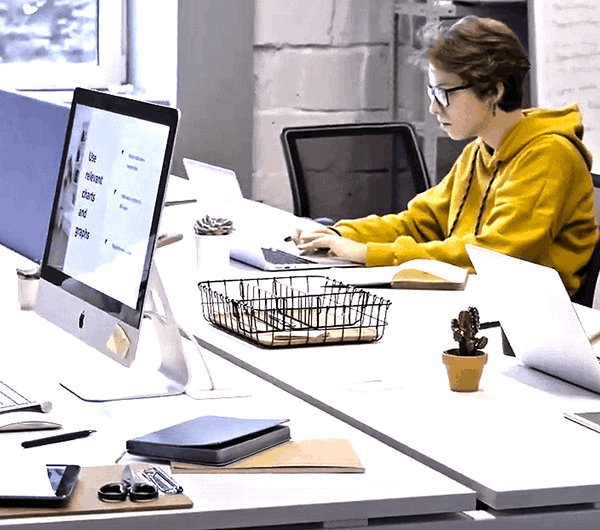

Au milieu du chaos du COVID-19, alors que les gens ont été confinés à domicile, le monde a progressivement muté en faveur d’une nouvelle culture : celle du travail à distance.

Bien que ce changement contribue à sauver les gens de la pandémie, il les expose à un risque différent. Les pirates informatiques font leur chou gras de ce genre d’activité online. Télétravail et sécurité doivent trouver un point d’entente.

L’élément humain est le plus grand risque parmi tous les risques liés à la sécurité informatique. C’est pourquoi les pirates informatiques trompent et utilisent fréquemment des employés crédules pour s’en servir dans le cadre de leurs cyberattaques.

Alors que d’innombrables personnes s’efforcent de poursuivre leur carrière depuis leur domicile, les pirates profitent de cette occasion pour attaquer les réseaux domestiques généralement insuffisamment protégés et les travailleurs à distance peu méfiants.

De nombreuses activités personnelles étant également menées en ligne, comme les courses au Drive ou l’achat de vêtements, des informations plus sensibles que jamais sont partagées en ligne.

Les questions que doit se poser le travailleur à distance

- Comment rester prudent dans son utilisation d’internet ?

- Comment utiliser les applications locales ou celles de son entrepriise tout en évitant la fuite d’informations sensibles ou secrètes?

- Comment éviter qu’un pirate n’infecte un réseau entier et n’exige une rançon?

- Comment se protéger ?

La sensibilisation est la clé pour concilier télétravail et sécurité. Si vous êtes conscient des menaces qui vous entourent, vous pouvez prendre des mesures essentielles.

Des appareils différents à la maison et au travail

Vous voudrez peut-être rapporter le matériel de l’entreprise à la maison pour faciliter votre travail à domicile. Mais les appareils de travail sont habitués à un environnement sécurisé. Vous pourriez rencontrer certaines vulnérabilités lorsque vous rapporterez ces appareils chez vous.

Ce déplacement peut entraîner la perte de données en cours de transport ou à la maison. Faîtes attention à ne rapporter chez vous que les appareils ou les informations dont vous avez absolument besoin.

Dans la même veine, essayez de ne pas utiliser les mêmes appareils pour votre usage personnel et professionnel. Les gens sont généralement désinvoltes lorsqu’ils utilisent des appareils personnels, ce qui peut être particulièrement dangereux pour les informations de l’entreprise stockées sur les appareils.

Ne transférez pas de données professionnelles sur des appareils personnels pour éviter toute fuite d’informations involontaire.

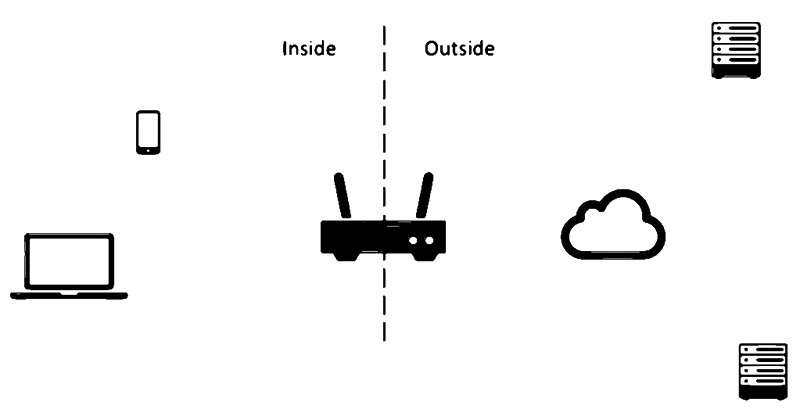

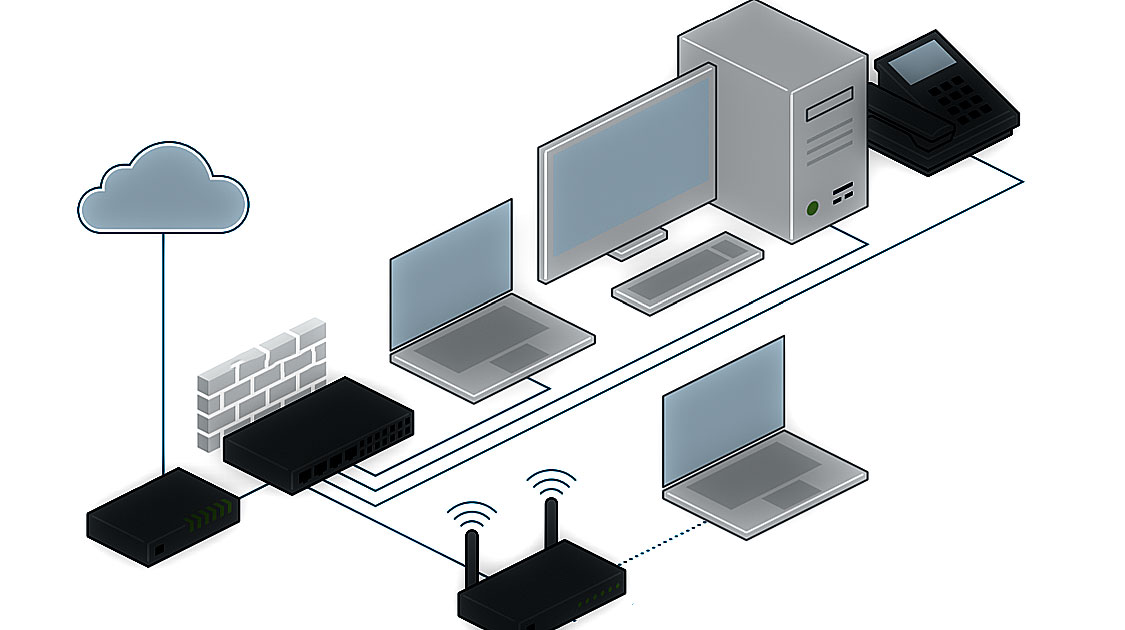

Utilisez des connexions réseau sécurisées

Comme vous utiliserez votre internet privé pour le travail à domicile, en tant que travailleurs à distance efforcez-vous d’obtenir une connexion Wi-Fi sécurisée, de sorte de ne connecter votre réseau de travail qu’à un environnement virtuel sûr.

Vous devez obtenir un chiffrement WLAN puissant verrouillé par un mot de passe unique et complexe. L’utilisation d’un réseau privé virtuel (VPN) vous permettra de garantir votre vie privée et votre sécurité en ligne en vous rendant anonyme. Cela peut être d’une importance capitale si votre travail implique l’échange d’informations sensibles ou l’accès à l’intranet de l’entreprise.

Concilier télétravail et sécurité peut dépendre tout simplement de la sécurisation de votre routeur, c’est-à-dire votre box qui diffuse le wi-fi.

Désactivez les fonctions WPS et UPnP de votre routeur

Le WPS (Wireless Protected Setup) a été initialement conçu comme une méthode conviviale pour permettre aux appareils de se connecter à un réseau WiFi.

Malheureusement, on a constaté qu’il permettait aux attaquants de se connecter à des réseaux WiFi sans autorisation.

Universal Plug and Play (UPnP) est une suite de protocoles réseau qui permet aux appareils d’un réseau de communiquer facilement, mais il a été constaté qu’elle contenait de nombreuses et graves failles de sécurité.

Le fait de corriger ces deux paramètres peut avoir un impact positif important sur la sécurité des réseaux domestiques.

Mettez en route le WPA2 ou le WPA3

Des types de cryptographie anciens et inefficaces nuisent aux anciens appareils de réseau.

S’assurer que des formes de cryptographie solides sont utilisées au sein des réseaux domestiques peut empêcher les autres de consulter des informations sensibles sans autorisation. Au minimum, configurez le WPA2 pour une utilisation à domicile.

Configurez le pare-feu du routeur ou du modem

Les pare-feu permettent d’empêcher le trafic réseau malveillant qui tente d’entrer dans un réseau.

Les pare-feu sont généralement intégrés à la plupart des routeurs domestiques, mais ils doivent être correctement activés.

Utilisez l’authentification multi-facteurs (AMF)

Il faut toujours utiliser des mots de passe uniques avec une combinaison de lettres minuscules et majuscules, de chiffres et de caractères spéciaux. Une astuce consiste à utiliser un logiciel qui s’installera aussi bien sur vos téléphones que sur vos ordinateurs et qui générera des mots de passe compliqués et les enregistrera à votre place.

→ Lire notre article sur les gestionnaires de mots de passe

- Utilisez un mot de passe différent pour chaque compte : si l’un d’entre eux est piraté, les autres resteront en sécurité.

- Changez régulièrement de mot de passe

- Ne les écrivez nulle part

- Utiliser une authentification à plusieurs facteurs lorsque c’est possible

Avec l’AMF, l’utilisateur doit présenter deux justificatifs ou plus pour authentifier son identité. Ces justificatifs comprennent généralement un mot de passe et un autre type de preuve, comme une question secrète, un numéro de téléphone portable, des codes numériques, des données biométriques, etc.

L’AMF rend plus difficile l’accès à votre compte par des pirates informatiques. Même s’ils parviennent à craquer votre mot de passe, ils ne pourront pas vérifier les autres informations.

Les autres protections à avoir sur votre périphérique

- Des pare-feu personnels (personnellement sur PC j’utilise celui de Windows)

- des filtres de messagerie (voir mon article sur les meilleures messageries sécurisées et chiffrées)

- la sécurité du réseau

- le VPN (personnellement je suis fidèle à NordVpn qui a l’avantage de ne conserver aucune des données de ses clients)

- la protection contre le phishing

- la protection contre les logiciels de rançon

- pour ma protection antivirus je n’installe aucun produit ralentissant mon système, préférant ajouter un anti-script à mon navigateur internet (uBlock Origin) et épurer Windows grâce à la boite à outils WPD.

Cybersécurité pour les travailleurs à distance : bons réflexes à avoir

Maintenez vos logiciels à jour

Qu’il s’agisse de votre système d’exploitation, d’un logiciel antivirus ou de tout autre logiciel que vous utilisez, vous devez toujours les tenir à jour.

À la maison, vous partagez le même réseau pour votre connectivité personnelle et professionnelle. Tous les appareils personnels et les appareils intelligents sont reliés au même routeur pour la transmission des données, ce qui accroît votre vulnérabilité.

Assurez-vous que tous vos appareils sont à jour. Les entreprises de logiciels publient régulièrement des mises à jour qui comprennent des correctifs de performance ou de sécurité qui améliorent l’efficacité des logiciels.

Il est utile de maintenir les paramètres de vos logiciels sur des mises à jour automatiques. Si, pour une raison quelconque, vous ne souhaitez pas activer les mises à jour automatiques, vérifiez régulièrement les dernières mises à jour sur le site officiel de votre fournisseur de logiciels et vous assurer que les correctifs de sécurité sont en place.

Méfiez-vous des courriers électroniques non sollicités

Les courriers électroniques d’hameçonnage sont une source courante d’activités malveillantes. Faîtes attention aux courriels non sollicités et à leurs pièces jointes.

Ne cliquez pas sur les liens ou n’ouvrez pas les pièces jointes dans les courriels dont vous ne pouvez pas confirmer la source. Même si un courriel provient d’un ami proche mais contient du texte suspect, par exemple des questions personnelles inhabituelles, il s’agit probablement d’un logiciel malveillant.

De même, les courriels qui créent un sentiment d’urgence vous avertissant de graves conséquences si vous ne prenez pas de mesures immédiates sont les principaux candidats aux tentatives d’hameçonnage.

En tout état de cause, ne partagez jamais des informations personnelles ou sensibles dans des courriers électroniques ou par d’autres canaux en ligne sans avoir vérifié l’authenticité de la source.

Vous avez un blog ou un site web ? Je propose mes services de rédaction web : création et mise à jour d'articles optimisés SEO, maintenance de blog, audits de contenu, refonte éditoriale.

Si vous cherchez quelqu'un pour s'occuper de votre contenu — articles, mises à jour, stratégie éditoriale — contactez-moi, on en discute.

Si vous devez communiquer par chat en direct, privilégiez les chats sécurisés exposés dans notre article, en demandant à vos interlocuteurs de l’installer aussi. S’il n’utilise pas la même messagerie sécurisée, votre discours sera aussi exposé que vous discutiez sur Facebook!

Si vous recevez un courriel de votre fournisseur de services vous demandant des informations, essayez d’appeler son service clientèle pour obtenir de l’aide. Si le courriel provient d’un fournisseur auquel vous n’êtes pas abonné, ne répondez pas.

N’oubliez pas que les entreprises légitimes ne vous demandent pas de divulguer des informations personnelles par courrier électronique. Elles n’utiliseront jamais que des sources vérifiables au cas où elles auraient besoin d’informations de votre part.

Comment détecter un Email d’hameçonnage

Évitez les sites web de phishing

De nombreux sites de phishing peuvent vous inciter à partager des informations sensibles. Certains téléchargent même des logiciels malveillants sur votre appareil simplement parce que vous êtes sur le site.

Vérifiez toujours la sécurité d’un site web avant de le visiter. Soyez très attentif à l’adresse URL du site. Les adresses qui commencent par « https » différencient les sites sûrs de ceux qui ne le sont pas (http). L’extension pour navigateur HTTPS Everywhere vous permet de naviguer sur les versions https des sites.

Si vous devez partager des informations, assurez-vous que le site comporte une icône de cadenas à côté de l’URL. Ce symbole indique que vos informations sont chiffrées pour plus de sécurité.

Cybersécurité des télétravailleurs : les meilleures précautions à prendre

Éteignez les appareils intelligents à commande vocale

Des assistants virtuels comme Alexa et Siri écoutent tout ce dont vous parlez chez vous et transmettent ces informations à leurs fournisseurs. Il y a toutes les chances que ces enregistrements tombent entre de mauvaises mains.

Faîtes attention à leur présence dans la même pièce où vous travaillez, surtout si vous avez des discussions importantes. Nous vous conseillons de les éteindre ou, mieux, de les retirer complètement de la pièce.

Veillez également à couvrir la webcam de votre PC lorsque vous ne l’utilisez pas et à utiliser avec précaution la fonction vidéo pour partager des informations.

Certains bouchent même les écouteurs ou les enceintes de leur PC pour éviter qu’un hacker n’enregistre votre voix.

Déconnectez-vous de votre compte d’utilisateur lorsque vous ne travaillez pas

Même les plus disciplinés d’entre nous peuvent se relâcher sur certaines règles de travail à la maison.

L’une des choses les plus courantes que nous faisons est de laisser nos comptes d’utilisateur déverrouillés lorsque nous prenons une pause à la maison.

- Prenez garde de toujours verrouiller l’écran de votre PC pour qu’il ne soit pas accessible pendant votre absence

- Protégez vos appareils contre toute utilisation non autorisée et contre le vol

Sauvegardez régulièrement les données importantes

Sauvegardez toujours vos données importantes. Nous vous recommandons de sauvegarder vos données sur un périphérique de stockage externe de qualité supérieure ainsi que sur un stockage dans le nuage. Mais dans ce deuxième cas, utilisez un stockage cloud de confiance.

Les sauvegardes sont utiles si vous perdez votre appareil ou si un logiciel malveillant menace de tout effacer. En cas de malware, vous pourrez réinitialiser votre PC aux paramètres d’usine et vous débarrasser du malware: toutes vos données stockées seront en sécurité.

Pour allier télétravail et sécurité, pensez aussi à mettre en place une synchronisation entre vos données sur votre ordinateur de la maison et votre périphérique de stockage préféré. Cette synchronisation permettra d’enregistrer votre travail en double (ici des exemples de logiciels gratuits de synchronisation).

Conclusion

La sensibilisation et la prudence vous permettront d’assurer votre sécurité dans la plupart des cas. Suivez simplement les conseils dont nous avons parlé et passez une journée de travail en toute sécurité à la maison.

Si toutefois vous pensez que vous avez peut-être divulgué des informations sensibles sur votre entreprise ou vos finances, signalez-le à votre organisation et alertez-les du problème afin qu’elles puissent prendre les mesures nécessaires.

En cas de fuite d’informations financières, contactez immédiatement votre banque et fermez les comptes que vous pensez avoir été compromis. Gardez un œil sur les débits inexplicables de votre compte.

📊 À retenir : Si vous voulez auditer votre site et tracker vos positions, Semrush est l'outil que j'utilise au quotidien (l'offre gratuite est déjà très complète). Auditer mon site avec Semrush

Si des mots de passe ont été donnés, changez-les immédiatement. Pour que télétravail rime avec sécurité, soyez attentif aux signes d’usurpation d’identité.

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars