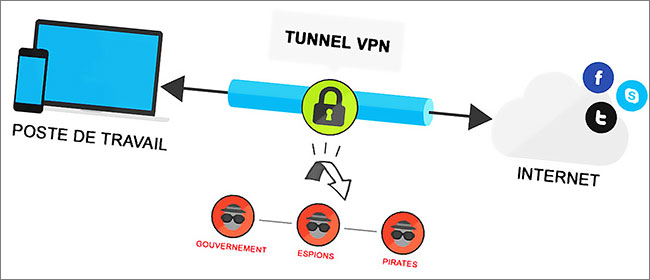

Personne n’aime que tout le monde puisse voir qui nous sommes, où nous sommes, ou ce que nous regardons lorsque nous sommes en ligne.

C’est tout simplement effrayant d’y penser, n’est-ce pas ?

Mais la triste réalité, c’est que c’est ainsi que fonctionne votre connexion à internet. C’est comme une fenêtre ouverte sur ce qui se passe chez vous, et n’importe quel curieux peut y jeter un œil.

- Qu’il s’agisse de votre fournisseur d’accès à Internet (FAI) qui cherche à suivre et à vendre vos données à des annonceurs

- ou de pirates informatiques sans scrupules qui tentent de voler vos informations personnelles pour les vendre sur le dark web

On a parfois l’impression que le monde entier a intérêt à fouiner dans votre activité en ligne. Et internet ne rend pas vraiment difficile la consultation ou le piratage de vos données par d’autres.

Il existe cependant un certain nombre de moyens d’éviter les fouineurs en ligne, notamment l’utilisation d’un réseau privé virtuel (VPN).

En bref, les VPN vous permettent de surfer sur le web en toute sécurité, en privé et sans aucune restriction. (Nous avons déjà parlé des avantages de l’utilisation d’un VPN, nous n’allons donc pas trop insister ici).

Vous êtes curieux de savoir comment les VPN accomplissent cet exploit ? C’est principalement dû à un processus peu connu appelé tunneling.

Qu’est-ce qu’un tunnel VPN ?

Qu’est-ce qu’un tunnel VPN, et comment peut-il vous aider à maintenir votre sécurité numérique et votre vie privée ? Et pourquoi devriez-vous vous intéresser à son fonctionnement ?

Commençons par une définition rapide de ce qu’est exactement un tunnel VPN

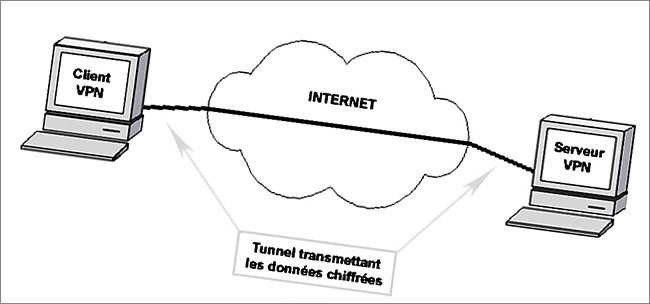

Un tunnel VPN (abréviation de tunnel de réseau privé virtuel) est une voie privée permettant aux données de passer par internet entre votre ordinateur ou votre appareil mobile et un autre réseau.

Considérez une connexion VPN comme un tunnel capable de vous emmener à un autre endroit sur le web.

- Ce tunnel s’ouvre à un endroit (votre client VPN)

- et se fraye un chemin à travers internet avant d’émerger à un autre endroit (le serveur VPN)

La sécurité de la connexion VPN se résume à quatre éléments de base que nous allons détailler :

- Tunneling

- Chiffrement

- Échange de clés

- Kill switch

Comment fonctionne le tunneling VPN

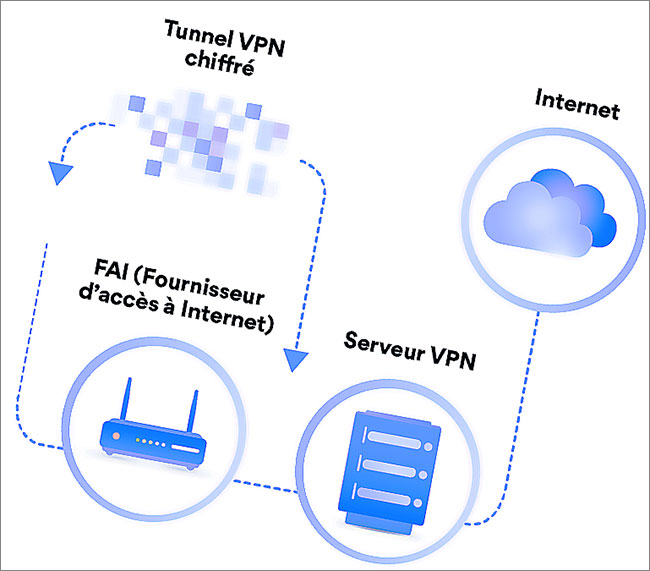

Lorsque votre appareil établit une connexion VPN, l’ensemble de votre trafic réseau passe par un tunnel sécurisé.

Toutes les données envoyées par internet via le tunnel VPN sont divisées et encapsulées dans des « paquets » (en fait, une autre couche de données). Cela fonctionne un peu comme mettre une lettre dans une enveloppe, ce qui signifie qu’aucun tiers (pas même votre fournisseur d’accès à internet) ne peut voir les données cachées à l’intérieur.

Une fois que le paquet arrive à sa destination (votre serveur VPN), cette couche extérieure de données est supprimée et le serveur peut accéder à vos données.

Ce tunnel permet également au trafic de circuler dans les deux sens, du serveur VPN vers votre appareil, en protégeant les données à l’intérieur du tunnel, et en les protégeant de toute personne se cachant juste à l’extérieur.

Bien que le tunnel VPN soit essentiel pour vous protéger et protéger vos données en ligne, il ne peut pas garantir la sécurité et l’anonymat de vos données à lui seul. Vous voudrez également rechercher les éléments suivants dans le forfait VPN que vous avez choisi :

Chiffrement des données

Le chiffrement consiste à prendre les données transmises par le tunnel établi entre votre client VPN et le serveur, puis à les chiffrer dans un format illisible appelé « texte chiffré » (Voir Les 3 formes de chiffrement PGP, OpenPGP, GnuPG).

Échange de clés

Le client et le serveur VPN chiffrent (et déchiffrent) vos paquets de données à l’aide de clés ou de certificats. Il s’agit essentiellement d’une série de chiffres utilisés pour chiffrer et déchiffrer des données auxquelles ils sont les seuls à avoir accès.

Interrupteur d’arrêt (Kill Switch)

Les interruptions de connexion arrivent parfois, même pour les meilleurs (et les plus chers) VPN.

C’est pourquoi la plupart des fournisseurs de VPN réputés proposent une fonction très utile : un interrupteur automatique.

Considérez le kill switch comme votre dernière ligne de défense – une sentinelle numérique qui monte la garde en permanence et surveille votre connexion au serveur.

Si votre connexion au serveur VPN est interrompue (même pendant une fraction de seconde), le commutateur d’arrêt coupe automatiquement tout trafic réseau à destination et en provenance de votre appareil (ou de toute application que vous avez spécifiée).

Une fois la connexion du tunnel VPN rétablie, tout redevient comme avant. Vous avez la certitude que votre adresse IP ou toute autre donnée non cryptée n’a pas été accidentellement divulguée lorsque votre connexion a été interrompue de manière inattendue.

➟ Pourquoi NordVPN est classé parmi les meilleurs du monde ?

Qu’est-ce que le tunneling fractionné ?

NordVPN

NordVPN est un des fournisseurs de VPN majeurs. Il offre un accès illimité à des milliers de serveurs dans le monde entier, ainsi qu'un doublement du chiffrement pour les communications et le surf les plus sensibles.

Fonctionnalités avancées :

- Une adresse IP dédiée

- Des serveurs spécialisés pour le peer-to-peer

- Des serveurs qui transitent via TOR (pas besoin d'installer le navigateur)

Ce service vous permet de contourner les restrictions des FAI et les blocages d'adresses IP. NordVPN intègre aussi des outils de blocage des publicités et des logiciels malveillants.

Il y aura probablement des moments où vous ne voudrez pas nécessairement que tout votre trafic soit chiffré par un VPN.

Vous utilisez peut-être votre VPN pour certaines choses :

- débloquer Netflix pendant vos vacances

- vérifier votre compte bancaire en ligne en utilisant un réseau Wi-Fi public

…Mais vous n’avez pas de problème à faire des achats sur Amazon sur un réseau ouvert depuis chez vous.

Certains clients VPN sont dotés d’une petite fonctionnalité astucieuse qui vous permet de contrôler directement les applications et les sites Web auxquels vous souhaitez vous connecter via le VPN, et ceux auxquels vous préférez vous connecter directement : cette technologie est connue sous le nom de tunneling divisé.

[su_shadow style= »vertical »][su_panel background= »#6368BF » color= »#F2F2F2″ border= »2px solid #000000″ radius= »1″ target= »blank »]Attention : le tunneling divisé est également un bon moyen d’économiser la bande passante si cela vous préoccupe particulièrement.

[/su_panel][/su_shadow]Comment les tunnels VPN sont-ils créés ?

Les tunnels VPN ne sont pas créés par magie : ils sont créés par différents protocoles de tunneling mis en place à des fins différentes.

Quels sont les différents types de protocoles de tunnel VPN ?

A lire aussi : 4 types de VPN et quand les utiliser

Les protocoles de tunneling VPN les plus courants sont le PPTP, le L2TP/IPsec, l’OpenVPN et le SSTP. Nous allons les passer en revue ci-dessous.

➟ PPTP

Vous pouvez remercier Microsoft pour le PPTP (Point-to-Point Tunneling Protocol).

L’entreprise a développé le premier protocole VPN dans les années 90, autrement dit à l’époque de l’âge des ténèbres d’internet.

Si le PPTP présente certains avantages (principalement des vitesses de connexion ultrarapides), il s’accompagne également d’un grand nombre de failles de sécurité facilement exploitables par les cybercriminels.

La technologie des protocoles VPN ayant considérablement évolué au fil des décennies, le PPTP est en passe de devenir obsolète.

➟ L2TP/IPsec

Étant donné que le protocole de tunnellisation de couche 2 (plus connu sous le nom de L2TP et la réponse de Cisco au PPTP) ne comporte pas de chiffrement intégré, il est généralement associé à IPsec (Internet Protocol Security) pour créer un protocole de tunnellisation global plus sûr.

➟ SSTP

Autre protocole VPN dont Microsoft peut s’attribuer le mérite, le protocole SSTP (Secure Socket Tunneling Protocol) est super sécurisé.

L’inconvénient ? Il n’est disponible que pour les utilisateurs de Windows.

➟ OpenVPN

Protocole VPN open-source, OpenVPN est pris en charge par tous les grands systèmes d’exploitation (Microsoft Windows, Apple Mac OS X et Linux), ainsi que par Android et iOS.

Avec un chiffrement VPN de très haut niveau et un don pour contourner les pare-feu, OpenVPN est considéré comme le meilleur protocole le plus sûr qui existe aujourd’hui.

Visitor Rating: 5 Stars