➼ Chaque pays a des réglementations différentes concernant la légalité des VPN

- En France et dans les pays occidentaux, c’est légal.

- En Chine, en Russie et ailleurs, c’est limité voire interdit.

En France ce n’est pas le VPN qui est interdit. C’est le fait de télécharger du contenu protégé par le droit d’auteur.

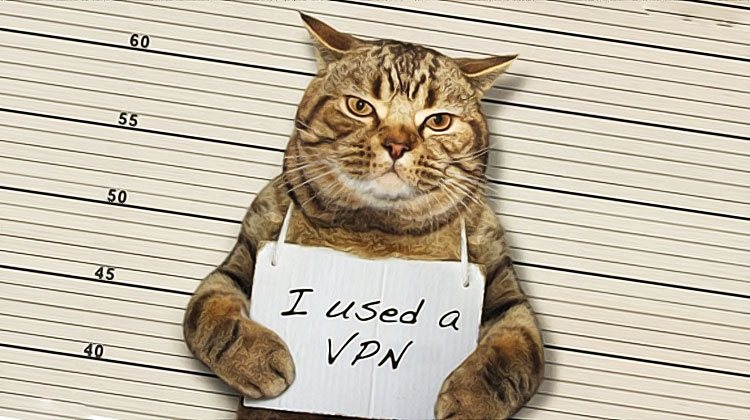

➼ L’utilisation d’un VPN est-elle légale ?

En chiffrant tout ce que vous faites sur internet, les VPN permettent une navigation totalement privée, mais cette solution de sécurité numérique est-elle trop belle pour être vraie ?

Où les VPN sont-ils illégaux ?

➼ Pays où les VPN sont illégaux

Les pays qui ont interdit les VPN sont les suivants :

- Biélorussie

- Chine

- Irak

- Iran

- Oman

- Ouganda

- Russie

- Turquie

- Venezuela

- Émirats arabes unis

➼ Il y a aussi plusieurs pays avec des lois strictes sur la censure d’internet

Bien qu’ils n’interdisent pas complètement les VPN, toute personne qui les utilise risque de subir l’hostilité du gouvernement :

- Bahreïn

- Corée du Nord (voir notre liste des meilleurs VPN pour la Corée)

- Cuba

- Libye

- Myanmar

- Syrie

- Turkménistan

- Vietnam

- Égypte

Bien que les VPN puissent être illégaux ou découragés dans certains pays, vous pouvez toujours vous connecter aux serveurs de ces pays avec le bon VPN. Cependant, l’utilisation d’un VPN dans des zones restreintes s’accompagne de son propre ensemble de risques, en fonction du pays dans lequel vous vous trouvez et du VPN que vous choisissez.

De nombreuses organisations gouvernementales et non gouvernementales utilisent les VPN pour préserver la confidentialité de leur travail.

Puis-je utiliser un serveur VPN situé dans un pays qui restreint les VPN ?

Assurez-vous de vérifier les restrictions légales du pays par lequel vous vous connectez car les lois sur les VPN peuvent varier. Il y a une différence entre le fait d’être physiquement dans ce pays et d’utiliser un VPN et le fait de se connecter depuis un autre endroit.

Même si votre client VPN propose des serveurs situés dans ce pays, vous ne savez jamais quelles restrictions sont en place.

Si vous voulez vous assurer que vos informations restent aussi privées que possible, trouvez un VPN qui est enregistré dans un pays autre que :

- les États-Unis

- l’Australie

- le Canada

- la Nouvelle-Zélande

- et le Royaume-Uni (en raison de l’espionnage de Five Eyes).

C’est la raison pour laquelle les plus grands VPN ont leur siège basé dans des paradis fiscaux, exemple avec les 2 VPN no-log que j’utilise (sans enregistrement de vos historiques) :

➟ Vous devez également tenir compte de la politique de journalisation de votre VPN

La plupart des fournisseurs de VPN ont une » politique de non journalisation « , ce qui signifie que le VPN ne stocke pas vos données.

- Si votre VPN a une politique de non-journalisation, alors vous n’avez pas à vous inquiéter que vos données soient stockées ou vendues.

- Cependant, certains pays peuvent exiger des VPN qu’ils partagent leurs données, malgré la politique de journalisation.

Il est donc toujours bon de vérifier la réglementation des VPN dans le pays où se trouve votre serveur.

Lorsque vous choisissez un VPN, recherchez celui qui correspond le mieux à vos besoins

Par exemple, certains VPN sont plus rapides que d’autres, tandis que certains donnent la priorité à un grand nombre de serveurs parmi lesquels choisir.

- Si le streaming de films sur Netflix et Hulu est important pour vous, envisagez un VPN connu pour bien fonctionner pour le streaming comme NordVPN ou Mullvad.

- Si vous êtes plus intéressé par la meilleure sécurité, alors cherchez un VPN avec un excellent logiciel de cryptage comme Le Vpn Français.

N’oubliez pas de vous demander si le VPN a une « politique de non journalisation » et vérifiez dans quel pays le client s’enregistre. La dernière chose que vous souhaitez est qu’un client VPN vende vos informations personnelles à une autre entreprise.

Les VPN ne sont pas illégaux MAIS…votre activité peut l’être

Pour résumer, il est non seulement légal mais aussi fortement recommandé d’utiliser un VPN pour préserver la confidentialité d’internet et renforcer la sécurité.

Ce n’est qu’en utilisant votre réseau privé virtuel pour des activités clairement illégales que vous courez le risque d’avoir des ennuis avec la loi.

➼ Les conditions d’utilisation

L’aspect le plus déroutant de cette question juridique a trait à la différence entre la loi gouvernementale et les conditions d’utilisation d’une entreprise.

Disons que vous utilisez le logiciel pour débloquer certains avantages géographiques ou trouver de meilleurs prix sur un certain bien ou service. Est-ce illégal ? La réponse courte est non.

Lorsque nous utilisons le terme « illégal », nous faisons généralement référence à des actions qui vont à l’encontre d’une loi de la société. Obtenir des avantages avec le streaming ou un meilleur prix sur un jeu internet n’enfreint aucune loi nationale.

- En revanche, cela peut aller à l’encontre des conditions d’utilisation du service de streaming

- du jeu

- ou du logiciel internet en question

Cela signifie que, même si la police ne frappera jamais à votre porte, il est possible que votre jeu préféré bloque votre compte s’il découvre que vous utilisez un VPN pour obtenir de meilleurs prix.

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars