« Growth hacking »

Le Growth Hacking consiste à utiliser des tactiques de marketing numérique dans les buts suivants :

- développer et conserver une base d’utilisateurs actifs

- vendre des produits

- se faire connaître

Pensez au « hacking » en terme de petits raccourcis qui vous facilitent la vie, plutot qu’en terme de méchants bouts de code qui peuvent ruiner votre ordinateur et votre vie.

➟ Objectif : Croître et maintenir une base d’utilisateurs actifs

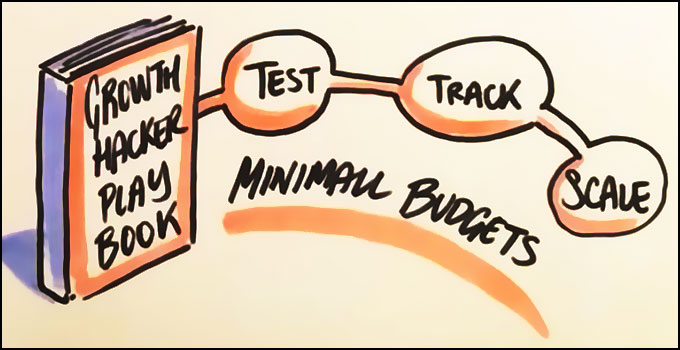

Le Growth Hacking est le plus souvent associé aux start-ups et aux petites entreprises, c’est-à-dire aux organisations qui n’ont pas beaucoup d’argent à disposition mais qui ont besoin de résultats rapidement.

Le Growth Hacking est le plus souvent associé aux start-ups et aux petites entreprises, c’est-à-dire aux organisations qui n’ont pas beaucoup d’argent à disposition mais qui ont besoin de résultats rapidement.

La différence entre le « growth hacking » et le marketing traditionnel

Beaucoup de gens pensent que le « growth hacking » et le marketing sont une seule et même chose. Cependant, il existe des différences subtiles mais importantes.

En quoi le growth hacking ressemble au marketing ? | Le Growth Hacking est comme le marketing en ce sens que son but ultime est d’acquérir des clients et d’encourager les gens à utiliser un produit ou un service particulier. |

Différence entre growth hacking et marketing | En raison de ses origines au sein de la communauté des start-up, il repose largement sur des tactiques qui n’impliquent pas de dépenses de budgets massifs auxquelles les grandes entreprises ont accès. |

En général, le Growth Hacking combine le marketing, l’optimisation et le savoir-faire en matière de développement pour réaliser un marketing automatisé avec un petit budget.

Quelques exemples de growth hacking

- Des emails de notification automatisés

- Des formulaires d’inscription simples

- Des pages d’accueil axées sur l’inscription

- La rationalisation de l’accueil de nouveaux clients

⇒ Voir aussi ces astuces pour référencer vos images sur Pinterest

Qu’est-ce qu’un growth hacker ?

Une personne dont la profession est le Growth Hacking est appelée un « Growth Hacker ».

Ce terme a été inventé par Sean Ellis, fondateur et actuel directeur général de GrowthHackers.com, qui, parmi une multitude d’autres postes, était responsable de la croissance chez Dropbox.com.

Dans un billet de blog de 2010, Ellis écrit :

« Un Growth Hacker est une personne dont le vrai nord est la croissance. Tout ce qu’il fait est scruté à la loupe en fonction de son impact potentiel sur la croissance évolutive… »

➟ L’objectif d’un Growth Hacker

Un Growth Hacker efficace doit être discipliné pour suivre un processus de Growth Hacking consistant à :

Un Growth Hacker efficace doit être discipliné pour suivre un processus de Growth Hacking consistant à :

- prioriser les idées (les siennes et celles des autres membres de l’entreprise)

- tester les idées

- être suffisamment analytique pour savoir quels moteurs de croissance testés il faut conserver et lesquels il faut oublier

- savoir répéter les moyens évolutifs et reproductibles de faire croître l’entreprise

Dans cette définition, il est possible de voir le lien intrinsèque entre :

- « growth hacking »

- tests A/B

- et optimisation

Les données doivent être testées pour déterminer ce qui est efficace et ce qui ne l’est pas.

Exemples de « growth hacking » qui ont réussi

Voici quelques exemples de Growth Hacking bien connus qui ont réussi à générer des résultats massifs pour des entreprises de haute technologie :

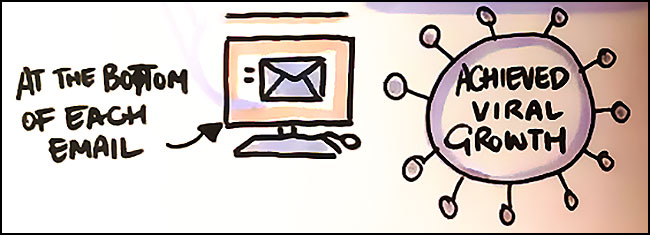

- Hotmail – « Recevez votre courrier électronique gratuit sur Hotmail ». Ce lien vers la page d’inscription d’Hotmail automatiquement ajouté aux signatures des utilisateurs est un véritable coup de génie.

- LinkedIn – Approbations en un clic pour les connexions existantes

- YouTube – Faciliter au maximum le partage de vidéos YouTube sur son propre site en fournissant des codes d’intégration et de partage

- Twitter – Courriels de notification automatisés

- DropBox – Programme de parrainage pour attirer de nouveaux utilisateurs

- Airbnb – affichage croisé gratuit de toutes les nouvelles inscriptions sur Craigslist

Les avantages du Growth Hacking

Un retour sur investissement prouvé

Je mets à jour ou crée vos articles personnellement, assisté par l'IA, avec optimisation SEO incluse.

| 📝 Mise à jour | 14 € |

| ✨ Création | 49 € |

En utilisant des données pour informer chaque décision que vous prenez, et en suivant les performances d’un hacker avec précision, vous pouvez facilement voir quelles sont les stratégies de Growth Hacking qui fonctionnent comme vous l’espériez, et lesquelles ne fonctionnent pas.

- Persévérez avec celles qui sont prometteuses pour l’acquisition de clients

- Écartez celles qui ne le sont pas

➟ Nous vous conseillons de vous aider de cet outil de webmarketing éprouvé (SEMrush) qui vous permet de :

- Trouver vos mots-clés

- Créer un plan d’article

- Ecrire et optimiser votre texte

- Analyser les mentions, liens, backlinks

- Mesurer les résultats

- L’améliorer et le comparer à vos concurrents

Faible coût

| Par nature, le Growth Hacking est conçu pour utiliser toutes les ressources dont vous disposez de la manière la plus économique possible. |

| Cela signifie qu’il faut utiliser des tactiques telles que les meilleures pratiques de référencement pour obtenir un bon classement dans les moteurs de recherche pour les mots clés importants (voir comment trouver les meilleurs mots-clés). |

| Une autre tactique consiste à rédiger des contenus percutants, tels que des études de cas, puis à les partager largement sur les principaux canaux de médias sociaux. |

| Des tests A/B itératifs et approfondis peuvent également être très efficaces pour recueillir rapidement des données sur les utilisateurs. Bien que le processus de test puisse être assez long, le Growth Hacking n’a pas les coûts traditionnels qui lui sont associés, contrairement à d’autres méthodologies comme le marketing de contenu ou la publicité. |

Faibles ressources

Les « Growth Hacks » sont souvent développés et mis en œuvre par une seule personne et ne nécessitent pas l’intervention de toute une équipe marketing.

Les inconvénients du Growth Hacking

Des raccourcis rapides

Ces dernières années, la pratique du Growth Hacking a été critiquée par certains pour s’être concentrée sur les astuces rapides et les raccourcis plutôt que de développer une stratégie marketing approfondie.

Un webmarketing traditionnel

D’autres ont fait valoir que le Growth Hacking n’est qu’un marketing traditionnel auquel on donne un nom nouveau et fantaisiste.

A lire : Comment soumettre mon site internet aux moteurs de recherche ?

Le terme « Hacking » est péjoratif

En raison de ces critiques et d’autres encore, certains professionnels ont commencé à se faire appeler « spécialistes du Growth Marketing » afin de se distancier des connotations négatives du terme « Hacking« .

Le terme « Growth Hacking » est toutefois trompeur, car les équipes et les professionnels de la croissance s’attachent plus fréquemment à comprendre en profondeur les données de l’entonnoir de conversion de votre site web, puis cherchent à identifier les zones de friction et à optimiser chaque étape pour améliorer le taux de conversion global.

Le growth hacking consiste le plus souvent à comprendre en profondeur les utilisateurs et à réfléchir à la manière de leur offrir une expérience optimale sur tous les points de contact.

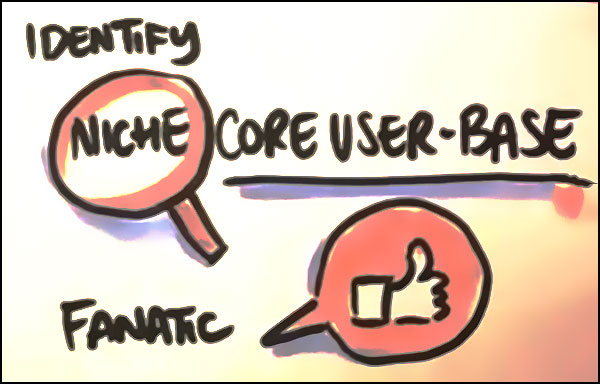

Une stratégie de croissance réussie nécessite une adéquation entre le produit et le marché

Essayer de développer et d’optimiser un produit adapté au marché avant qu’il ne le soit, c’est mettre la charrue avant les bœufs.

Conclusion

| Tester ce qui fonctionne et éliminer ce qui ne fonctionne pas est au cœur du succès du Growth Hacking en webmarketing. |

| Ce n’est que par un processus cohérent d’hypothèses, de tests et d’affinements que l’on peut découvrir les facteurs de croissance d’une entreprise. |

A lire aussi

Comment effectuer une recherche d’image inversée ?

🔒 À retenir : La sécurité en ligne est essentielle, ne naviguez pas sans protection. Protéger mes données avec NordVPN

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars