Exemple

Il était une fois un type qui s’appelait Arnaud.

Arnaud était employé dans une organisation. Un jour il a reçu un email avec une pièce jointe à remplir à des fins administratives de la part du responsable des finances.

Il a simplement appuyé sur le bouton de téléchargement du fichier pour le remplir, mais quelque chose d’inhabituel s’est produit.

L’écran s’est éteint puis s’est totalement verrouillé avec un avertissement.

Les systèmes de son organisation venaient d’être piratés et infectés par un logiciel de rançon, et toutes les données ont été chiffrées.

- Payer la rançon était l’une des options dont ils disposaient

- Ignorer les données de l’organisation en était une autre

Définition

En ce qui concerne les Emails d’hamaçonnage, il s’agit d’une catégorie d’escroquerie en ligne dans laquelle des emails semblant provenir d’une entreprise légitime sont envoyés par des criminels et demandent au destinataire d’effectuer l’action recherchée.

L’hameçonnage se fait normalement en laissant un lien dans le courrier électronique. Ce dernier fait croire qu’il vous suffit de remplir vos informations ou d’accéder à un site. En réalité, dans une escroquerie d’hameçonnage, le site internet est faux et les informations fournies sont envoyées aux personnes à l’origine de l’escroquerie.

Mais ce n’est pas tout. Ce type de courrier électronique peut conduire à la fuite d’informations telles que:

- une carte de crédit

- des informations d’identification pour un service ou un compte de réseau social

- d’autres informations personnelles sensibles

- le téléchargement d’un fichier malveillant

Comment enquêter à partir d’un courriel d’hameçonnage ?

Vérifier l’adresse électronique de l’expéditeur

Domaine public ou pas ?

L’adresse électronique de l’expéditeur doit être vérifiée et revérifiée, car il existe plus d’une façon de tromper le destinataire.

Peu d’organisations envoient des emails à leurs clients par le biais de domaines publics, et certainement pas les géants comme Facebook, Twitter, TEDed et autres mastodontes.

Certaines petites entreprises, en revanche, utilisent encore des domaines publics comme Gmail pour leurs services de messagerie. Il faut donc s’assurer que le domaine de l’adresse électronique n’est pas public si le courrier électronique est envoyé au nom d’une organisation connue et réputée disposant d’un domaine dédié.

Facebook ne vous enverra jamais un courriel en utilisant un compte Gmail, par exemple.

L’orthographe

Deuxièmement, vérifiez l’orthographe, lettre par lettre, du nom de domaine.

L’esprit humain est si intelligent qu’il corrige les erreurs de lecture, même si elles ne sont pas correctement écrites. Prenons l’exemple de Cloud Sécurité, une organisation dont le directeur financier s’appelle Hector Barsa. Son adresse électronique serait alors hectorbarsa@cloudsecurite.com.

Les employés de cette organisation reçoivent un courriel avec un formulaire à remplir de hectorbarsa@cloudsecure.com, et ils font tous ce qu’on leur demande. Mais ils ont été leurrés, et je peux certainement dire que la plupart d’entre vous se seraient trompés aussi.

Le nom de domaine, CLOUDSECURE, n’a rien à voir avec le véritable nom de domaine CLOUDSECURITE. On peut facilement être trompé, ce qui peut amener quelqu’un à donner des informations financières sensibles en croyant que le courriel provient du directeur.

La vérification de l’adresse électronique de l’expéditeur (nom de domaine et orthographe) est vraiment quelque chose de critique.

Certaines applications d’envoi de courrier électronique n’affichent pas entièrement l’adresse électronique de l’expéditeur.

Il faut donc passer par une étape supplémentaire et vérifier les coordonnées complètes de l’expéditeur, souvent en cliquant sur le pseudo pour vérifier l’intégralité de l’URL.

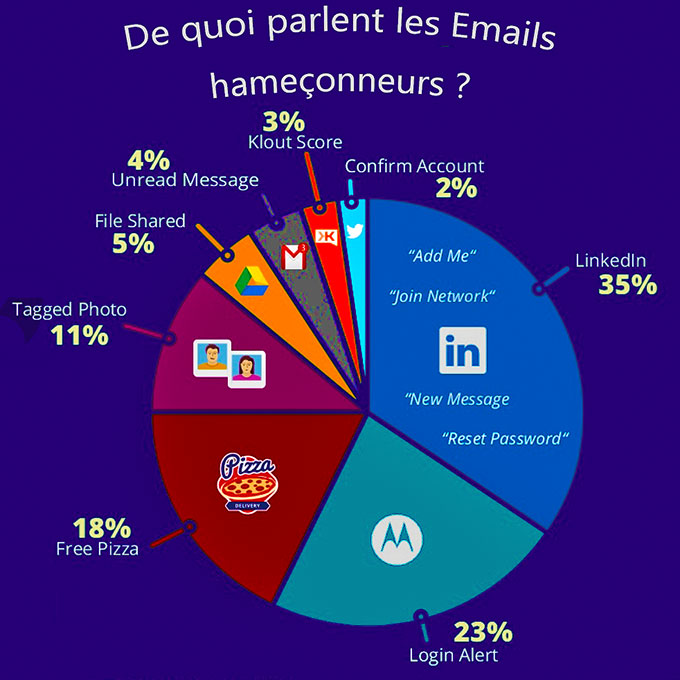

Sujet des emails dans le cadre des hameçonnages

La formulation de politesse

La salutation dans les emails d’hameçonnage est généralement impersonnelle, le destinataire étant appelé « cher utilisateur, cher client, cher collaborateur, etc.

Inversement, les entreprises légitimes, les sites web éducatifs, les réseaux sociaux, les plateformes de divertissement s’adressent à leurs destinataires par leur nom.

Considérez cela comme une preuve dans les courriers électroniques venant de vos entreprises et sites internet. Bien sûr, ce n’est pas automatique puisque parfois, même les entreprises légitimes envoient des courriels avec une salutation impersonnelle ou sans salutation du tout.

Cela ne signifie pas qu’un courriel comportant une salutation impersonnelle est nécessairement un hameçonnage, mais c’est un trait important.

Les liens : des bombes cachées

Les liens sont l’un des éléments les plus nuisibles dans les courriels d’hameçonnage.

Ils peuvent conduire la cible vers :

- des sites web malveillants

- de fausses pages de connexion

- et bien plus encore

Certains hameçonneurs font de l’ensemble du contenu un lien, de sorte que cliquer n’importe où conduirait à l’ouverture d’un hyperlien, et par conséquent, la ressource malveillante est automatiquement ouverte.

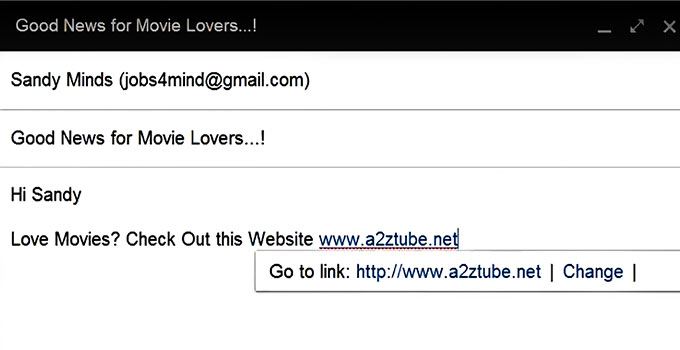

En tant que destinataire, vous devez vérifier l’URL du lien.

Pour éviter de tomber dans le panneau, vous entraînez-vous à vérifier la destination des liens avant de les ouvrir. C’est assez simple:

- sur un ordinateur, faîtes survoler votre souris sur le lien, et l’adresse de destination apparaît dans une petite barre en bas du navigateur.

- Sur un appareil mobile, maintenez le lien enfoncé et une fenêtre contextuelle contenant le lien apparaîtra.

Vérifiez si l’URL semble légitime ou non. Si vous avez un doute sur le courriel, ne cliquez sur aucun lien.

Contactez l’expéditeur par un autre moyen de communication et demandez-lui de vérifier la légitimité du fichier.

Les hameçonneurs ne parlent pas toujours bien français

Les emails d’hameçonnage contiennent la plupart du temps des erreurs de:

- grammaire

- ponctuation

- orthographe

Même certains mots faciles à épeler sont mal orthographiés. Vous vous demandez peut-être pourquoi ? L’une des raisons est que les pirates qui envoient ces courriers ne sont pas français, et qu’ils utilisent une langue approximative, parfois juste traduite.

Il est également possible qu’ils commettent des erreurs d’écriture intentionnellement pour échapper aux filtres antispam. Une entreprise réputée sait comment épeler les mots ou utiliser une virgule, c’est tout à fait différent pour les hameçonneurs la plupart du temps.

Attention : cela ne signifie pas qu’un courriel sans la moindre erreur n’est pas un courriel de phishing.

Faîtes attention aux pièces jointes

Les courriels d’hameçonnage contiennent souvent des pièces jointes malveillantes qui exécutent un code malicieux à l’ouverture du fichier. On peut trouver aussi différents types de logiciels malveillants tels que des vers et des virus.

Les particuliers ne doivent pas ouvrir les pièces jointes à moins d’être sûrs de la validité du courriel.

L’argent ne pousse pas sur les arbres

Les emails d’hameçonnage prétendent souvent des choses qui sont trop belles pour être vraies.

Par exemple gagner un iPhone 11

Par exemple gagner un iPhone 11- une loterie

- un prix

- un héritage ou un transfert de fortune douteux

Ces escroqueries sont différentes dans leurs mécanismes et leur processus. Prenons l’exemple de l’escroquerie au prix ou à la loterie.

Dans ce type d’escroquerie, les hameçonneurs envoient un courrier électronique à la cible en prétendant qu’elle a gagné un prix ou une loterie. Le prix peut être un téléphone, des vacances tropicales gratuites ou bien d’autres choses. Néanmoins, pour poursuivre le processus, le destinataire doit fournir des informations personnelles/financières.

D’autres escrocs racontent des histoires élaborées sur de grosses sommes d’argent piégées dans des banques lors d’événements tels que des coups d’État ou des guerres civiles, souvent dans des pays dont on parle actuellement.

Ils peuvent aussi parler d’un héritage important « difficile d’accès » en raison des restrictions gouvernementales et des taxes en vigueur dans le pays.

L’arnaqueur propose à cette personne une grosse somme d’argent pour l’aider à transférer sa fortune hors du pays. L’escroc peut aussi demander au destinataire de lui fournir ses coordonnées bancaires ou de payer des frais pour transférer l’argent.

Dépêchez-vous !!! (le sentiment d’urgence)

Les hameçonneurs profitent de certaines tactiques comme la peur. Il est difficile de trouver un email d’hameçonnage qui n’inclut pas un sentiment d’urgence.

Ce sentiment est exprimé dans l’objet, dans le contenu ou dans les deux.

- La menace de clôturer un compte bancaire

- La peur de rater un abonnement

- L’attente d’une information urgente

Cela incite le destinataire à fournir les informations attendues. Les escroqueries sur Facebook, par exemple, indiquent aux destinataires que leur compte sera supprimé au cours des prochaines 24 heures, à moins qu’il ne cliquent pour annuler la suppression, ce que la plupart des gens ont tendance à faire.

Reprenons l’exemple de l’entreprise : l’hameçonneur peut envoyer un courriel au nom du directeur financier à tous les employés, leur demandant de donner leurs coordonnées bancaires dans l’heure qui suit. Ce sentiment d’urgence donne à la cible moins de temps pour réfléchir.

La clôture et la signature de l’Email

Tout comme la formule d’introduction, la fin d’un email d’hameçonnage est souvent impersonnelle.

Parfois il n’est pas signé, à la place on ne trouve que le nom de l’entreprise ou d’un service particulier.

La plupart des informations contenues dans la signature sont fausses:

- des adresses mal orthographiées

- un faux numéro de téléphone

Les attaquants ajoutent la signature pour rendre le courriel plus authentique, mais la plupart des gens ne lisent que le nom de l’expéditeur sans s’occuper du reste.

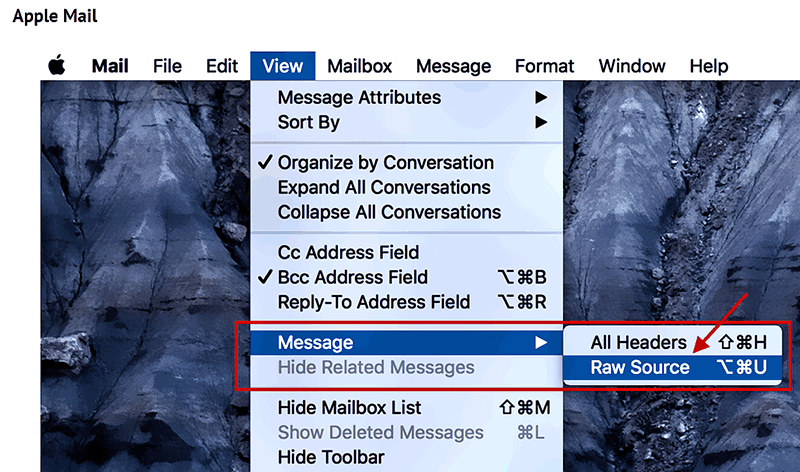

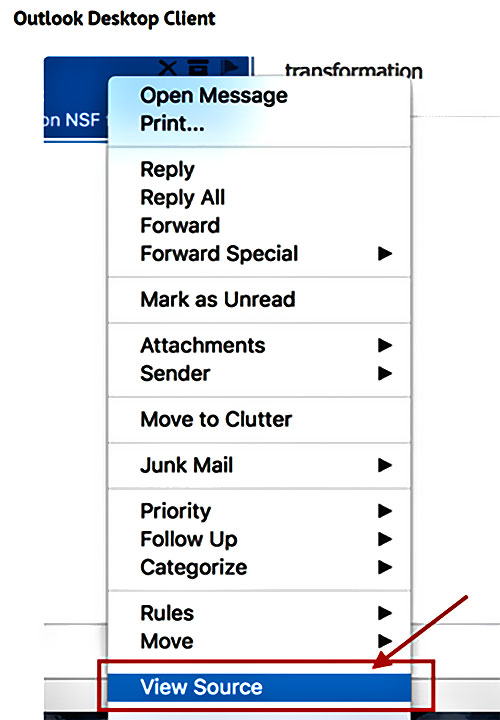

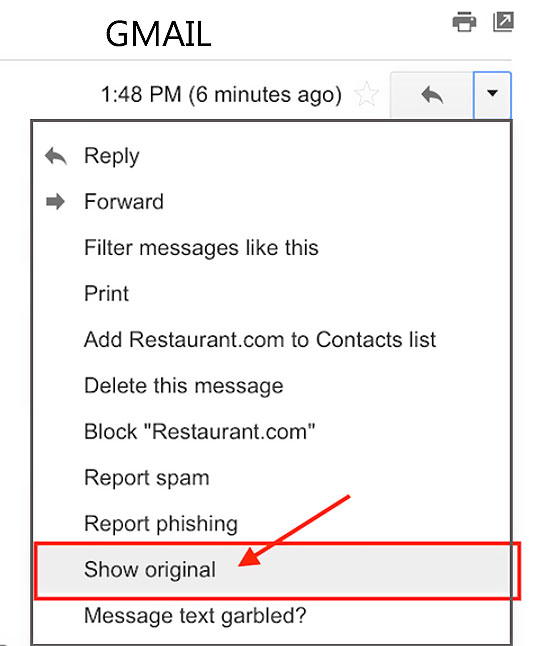

Examiner le code source de l’en-tête de l’email

Manipulations à faire pour lire le code source de l’en-tête d’un Email

Sur Apple Mail

View / Message / Raw Source

Sur Outlook

Clic droit / View Source (ou View message details sur le client web)

Gmail

→ « Show Original »

L’en-tête est comme un passeport pour votre courrier électronique

L’en-tête reçoit une entrée à chaque arrêt pour chaque serveur de messagerie qu’il rencontre. Par conséquent, plus le nombre de serveurs par lesquels le courrier électronique est acheminé est élevé, plus l’en-tête est longue.

Si un ordinateur en Israël a utilisé un serveur de courrier électronique à Taïwan comme premier arrêt sur son chemin vers la France, alors que le corps du courrier électronique prétend que l’expéditeur est de Guinée, il y a quelque chose qui ne va pas !

En haut de l’en-tête, examinez ce qui suit les petits mots suivants:

Received:by mail.Passenger-Received:

Return-Path : un autre champ à examiner dans l’en-tête d’un courrier électronique

Vérifiez si l’adresse électronique de cette entrée correspond à celle de l’entrée From :

En général, elle ne correspond pas à celle des expéditeurs d’emails de masse (les spammeurs).

L’adresse électronique Return-Path : est utilisée lorsqu’un courriel ne peut pas être livré à ses destinataires et qu’il « rebondit ». Les spammeurs ne veulent pas que tous les courriers électroniques non livrés se retrouvent dans leur boîte de réception !

Reply-To

Vérifiez si l’adresse électronique indiquée dans cette entrée correspond à l’adresse électronique indiquée dans l’entrée From :

Lorsque vous répondez à un courriel, l’entrée Reply To est utilisée pour remplir le courriel du destinataire. Si elle est différente, vous pouvez accidentellement envoyer votre réponse à quelqu’un d’autre.

X-Distribution

Si la valeur de ce champ est élevée, cela indique qu’il s’agit d’un courrier électronique de spam.

X-Mailer

Ce champ indique le client de messagerie. S’il contient des noms bizarres, soyez vigilant.

Bcc : ou X-UIDL :

Ces entrées sont censées être rares. Elles sont le signe d’un en-tête mal conçu. Elles ne se trouvent jamais dans les courriels normaux !

X-Spam score, X-Spam flag et X-Spam status

Ces entrées aident à déterminer le « spam ». Mais les scores ne sont pas standardisés d’un serveur à l’autre et doivent donc être examinés au cas par cas.

Un VPN peut vous protéger de 5 façons contre les menaces d’hameçonnage

1. La connexion VPN est fournie avec un détecteur de site web malveillant

Bien que tous les services VPN ne disposent pas de la fonction de protection de sécurité avancée, NordVpn le propose avec sa fonctionnalité CyberSec.

Ce VPN offre donc à la fois une protection de la vie privée et une sécurité pour votre activité en ligne.

Ces services VPN sont généralement accompagnés d’un détecteur de site web malveillant, une base de données contenant divers liens de sites web d’hameçonnage dangereux pour votre vie privée. Les utilisateurs qui utilisent la connexion privée seront immédiatement avisés lorsqu’ils rencontrent de tels sites web et seront avertis de ne pas partager de données.

2. Les pirates ne peuvent pas surveiller votre trafic et vous mener à un site de phishing

Il existe une pratique appelée « détournement de navigateur », qui consiste à rediriger les utilisateurs qui visitent un certain site web légitime sans leur consentement vers le site web illégitime.

Les pirates utilisent la méthode du détournement de navigateur pour détourner les utilisateurs d’un site légitime vers leur site d’hameçonnage. Cette méthode est couronnée de succès lorsque les utilisateurs considèrent que le site d’hameçonnage est légitime en raison du symbole du cadenas vert.

La connexion VPN peut protéger votre trafic réseau et empêcher toute tentative de détournement de navigateur par des pirates.

3. Le VPN empêche les courriels de spam qui mènent à des sites web illégitimes

La plupart des utilisateurs sont attirés par les sites d’hameçonnage via un message électronique.

La connexion VPN évite ce risque car la connexion privée ne permettra à aucun pirate de suivre votre adresse électronique et de vous envoyer un courriel d’hameçonnage.

4. Le VPN est doté d’un pare-feu qui empêche tout type d’hameçonnage

Lorsque vous choisissez un service VPN, il est important que vous choisissiez celui qui dispose d’un pare-feu, tout simplement parce qu’il peut vous protéger contre différents types d’attaques, y compris les menaces d’hameçonnage.

Le pare-feu empêchera tout pirate ou logiciel malveillant d’accéder à votre appareil sans votre autorisation. Le but est de les empêcher d’en prendre le contrôle.

5. Le VPN assure la sécurité de la session de navigation

Il est important de sécuriser votre session de navigation dans son ensemble. Une connexion VPN sécurise votre trafic réseau et protége votre session de navigation contre tout type de surveillance et de menace.

En activant la connexion privée du VPN, vous sécurisez votre transmission de données en ligne et empêchez tout site web malveillant ou d’hameçonnage de voler vos données privées.

→ Site officiel de Nord Vpn

Conclusion

L’homme peut être le maillon faible dans le monde de la cybersécurité, mais il peut aussi être le point fort.

Un courriel d’hameçonnage qui a passé de nombreux filtres antispam peut être reconnu facilement par un employé s’il est vigilant.

Par exemple gagner un iPhone 11

Par exemple gagner un iPhone 11

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars