La façon la plus sûre et la plus privée de communiquer avec une autre personne est, de loin, de chuchoter à son oreille.

Cependant, dans le monde hyperconnecté d’aujourd’hui, cette méthode est rarement pratique, mais plus sûre que vous ne pouvez l’imaginer.

Le besoin de communiquer en toute sécurité et en privé avec d’autres personnes a augmenté de façon exponentielle grâce au boom technologique.

Bien qu’il soit vital de garder vos données en sécurité, cela crée également un sérieux défi dans votre routine.

Dans ce guide, nous allons vous montrer comment protéger vos communications en ligne en toute simplicité.

La communication par téléphone et SMS n’est pas sécurisée

La première chose à comprendre est que les technologies de communication plus traditionnelles ne sont pas sécurisées.

Je suis sûr que vous savez tous, grâce aux émissions de télévision que nous avons regardées quand nous étions enfants, que les appels téléphoniques peuvent être « mis sur écoute ».

Chiffrer les sms téléphoniques de communication

Bien que la notion de « fil » téléphonique semble aujourd’hui plutôt désuète, la possibilité d’écouter vos appels est bien vivante et présente. En effet, les progrès de la technologie permettent aujourd’hui de collecter très facilement de grandes quantités de données téléphoniques sans aucun effort ou presque.

- Les gouvernements stockent

- Surveillent régulièrement vos données téléphoniques

- Cela inclut les données des téléphones portables et les données SMS

La collecte en masse ne concerne généralement que les métadonnées.

C’est déjà assez grave, mais comme les appels téléphoniques et les SMS ne sont pas chiffrés, il est également très facile d’accéder à leur contenu.

➽ En d’autres termes, votre gouvernement et d’autres criminels peuvent écouter vos appels téléphoniques et lire vos SMS.

La solution consiste à chiffrer vos communications afin que seuls vous et le destinataire visé puissent participer à une conversation et/ou lire les messages que vous envoyez.

Le chiffrement des communications

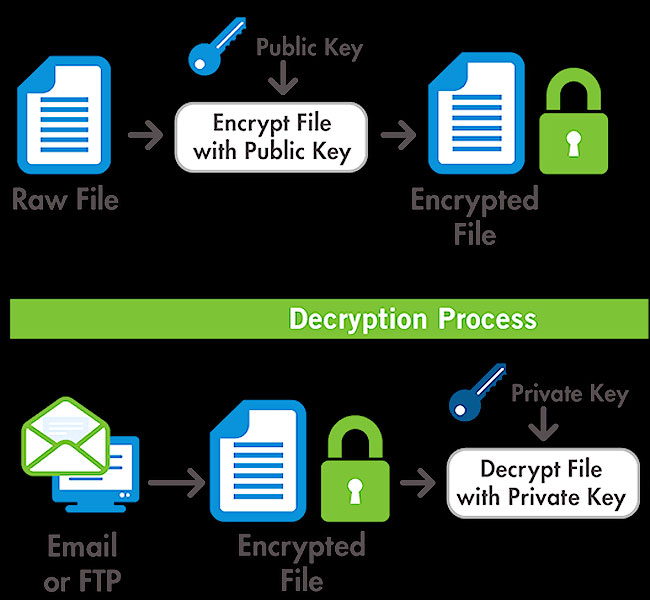

L’analogie la plus simple pour le chiffrement est une serrure.

- Si vous avez la bonne clé, il est facile de l’ouvrir.

- Si vous n’avez pas la bonne clé, vous pouvez essayer de forcer la serrure.

À toutes fins utiles, un bon chiffrement est impossible à casser.

Si nous pensons à la commutation sécurisée, l’idée se complique. Toutes les personnes avec lesquelles vous souhaitez communiquer doivent être en mesure d’ouvrir la serrure. Le moyen le plus simple d’y parvenir est de confier à un tiers (tel qu’un fournisseur de messagerie) le soin d’héberger votre conversation sur un serveur centralisé auquel vous avez tous accès.

Cela offre un certain degré de sécurité car chaque participant à une conversation se connectera de manière sécurisée à ce serveur (très probablement en utilisant HTTPS). La discussion proprement dite (et ses enregistrements) sera probablement chiffrée pour empêcher les pirates informatiques et autres acteurs malveillants de l’écouter. Mais…

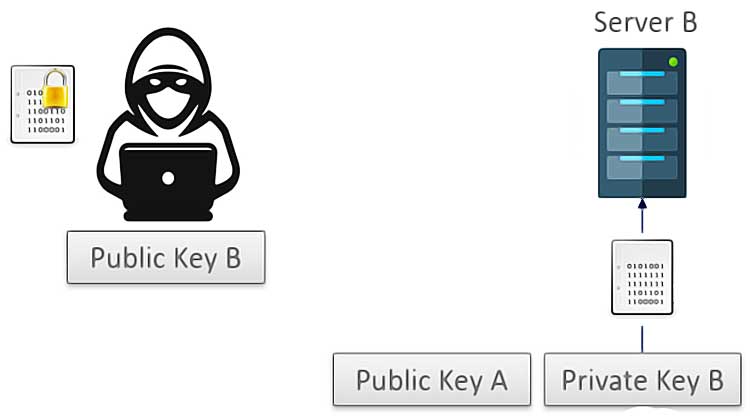

Le problème des communications chiffrées

Pour que cela fonctionne, vous devez faire confiance à l’hôte tiers pour sécuriser (verrouiller) la conversion.

Cela signifie que l’hôte possède les clés et peut « ouvrir » la conversation quand il le souhaite (ou le doit).

Il peut l’écouter et accéder ultérieurement à tous les enregistrements de la conversation. Dans le cas des conversations textuelles, cela signifie presque toujours qu’il peut accéder à tout le contenu de vos messages.

La plupart des services de courrier électronique et de messagerie ont des politiques de confidentialité strictes qui promettent de ne pas abuser de cette position de pouvoir. Mais puisque cette position de pouvoir existe, elle peut être exploitée.

➽ Presque tous les jours, des pirates informatiques compromettent des services en ligne soi-disant sécurisés, et les organismes chargés de faire respecter la loi adressent régulièrement aux services de communication des citations à comparaître et des ordonnances judiciaires ayant force obligatoire pour obtenir des informations appartenant à leurs utilisateurs.

Les communications hébergées et stockées par un tiers ne peuvent donc pas être considérées comme véritablement sûres.

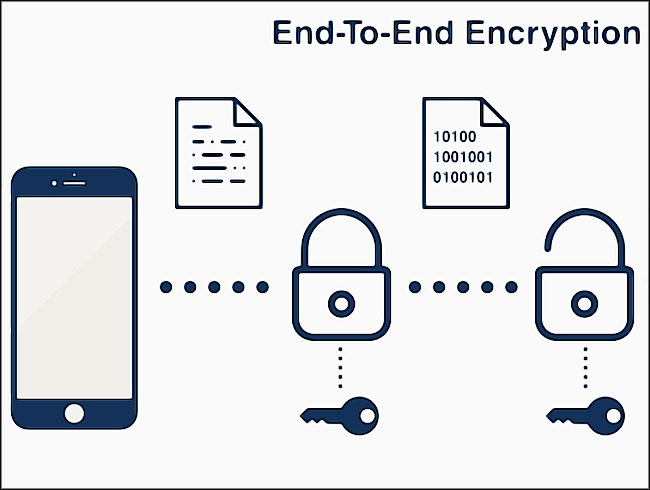

Les communications chiffrées de bout en bout

L’inquiétude générale suscitée par l’ampleur de la surveillance en ligne a accéléré le développement de solutions au problème évoqué ci-dessus.

La clé de ces solutions est le chiffrement de bout en bout (e2e)

Cela signifie que vous chiffrez les communications avec vos clés. Elles ne peuvent être décryptées que par ceux avec qui vous choisissez de partager vos clés. Il n’est donc pas nécessaire de faire confiance à un tiers pour assurer la sécurité de vos données.

Le grand défi technique consiste à trouver un moyen de partager vos clés en toute sécurité et à vérifier que la personne avec laquelle vous pensez les partager est bien cette personne.

Cependant, s’il est bien réalisé, le chiffrement de bout en bout est le seul moyen de garantir que les communications sont réellement sécurisées.

Source ouverte

Un logiciel open source est un logiciel dont le code source a été rendu publiquement disponible par le détenteur des droits d’auteur.

- Cela signifie qu’il peut être vérifié de manière indépendante

- pour détecter les erreurs

- et s’assurer qu’il ne fait pas quelque chose qu’il ne devrait pas faire

Avec un code source fermé, il n’y a aucun moyen de savoir ce que le code fait réellement, et on ne peut donc pas faire confiance à un code source fermé pour assurer la sécurité de vos communications. C’est pourquoi vous ne devez faire confiance qu’aux applications et programmes open source pour assurer la sécurité et la confidentialité de vos conversations.

Types de communications sécurisées

Il existe trois façons de communiquer en toute sécurité sur internet. Ce sont, du moins au plus sûr, les suivantes :

- Le courrier électronique chiffré de bout en bout.

- VoIP (téléphonie sur internet) chiffrée de bout en bout.

- la messagerie chiffrée de bout en bout.

Courriel chiffré de bout en bout

Le courrier électronique traditionnel est l’un des moyens de communication les moins sûrs.

Il existe des moyens d’améliorer cette situation, mais même dans ce cas, il est préférable d’éviter le courrier électronique si la sécurité est primordiale.

Personnellement, j’en suis arrivé à la conclusion que le courrier électronique est fondamentalement insécurisable. Ce que nous attendons du courrier électronique, et d’un système de courrier électronique, n’est pas facilement compatible avec le chiffrement.

Je conseille aux personnes qui veulent la sécurité des communications de ne pas utiliser le courrier électronique, mais plutôt un client de messagerie chiffrée comme OTR ou Signal.

Je reparlerai d’OTR et de Signal plus tard. Cela dit, le courrier électronique est un mal nécessaire de la vie moderne, et vous devez donc essayer de le rendre aussi sûr que possible.

➽ Pour améliorer la sécurité des emails, vous avez trois possibilités

- Utiliser le PGP pour chiffrer les e-mails avec votre service de messagerie existant.

- Passez à un service de messagerie privé sécurisé qui offre un chiffrement e2e.

- Héberger vous-même votre propre serveur de messagerie.

➽ PGP

Pour :

- Gratuit

- Aussi sûr que le courrier électronique puisse l’être

- Fonctionne avec votre service de messagerie existant

Contre :

- La courbe d’apprentissage très raide

- Bonne chance pour convaincre les autres de vous rejoindre !

PGP est un protocole gratuit et open-source permettant de chiffrer les e-mails de manière sécurisée.

Il peut être utilisé avec votre fournisseur de messagerie existant. S’il est utilisé correctement, il chiffrera de manière très sûre le contenu de vos emails, mais pas les métadonnées telles que :

- l’identité de la personne à qui vous les avez envoyés

- et la date à laquelle vous les avez envoyés

S’il est utilisé correctement, PGP est sans aucun doute le moyen le plus sûr d’envoyer un courrier électronique (voir Les 3 formes de chiffrement PGP, OpenPGP, GnuPG).

Le terme « si c’est fait correctement » est un obstacle. L’utilisation de PGP est compliquée et déroutante, même pour les plus compétents d’entre nous sur le plan technique.

- Cela signifie non seulement qu’il est facile de faire des erreurs qui peuvent compromettre la sécurité de vos e-mails

- mais aussi qu’il est très peu probable que vous puissiez entraîner un grand nombre de vos amis, de vos collègues et de vos associés dans la folie PGP

Cependant, il s’agit du moyen le plus sûr d’envoyer un courrier électronique à ce jour.

L’extension de navigateur Mailvelope facilite l’utilisation de PGP, mais présente les mêmes faiblesses que les autres systèmes de cryptographie basés sur les navigateurs. Elle atténue toutefois ce problème en vous permettant de valider une paire de clés en comparant les empreintes digitales de l’expéditeur.

Cela ne résout pas entièrement le problème si les développeurs de Mailvelope commencent à diffuser des mises à jour malveillantes, mais cela y contribue largement.

Et bien qu’il s’agisse probablement de la façon la plus confortable d’utiliser PGP, il n’en reste pas moins que c’est une véritable plaie à utiliser.

Services de messagerie électronique sécurisés et confidentiels

➽ ProtonMail Webshot

Pour :

- Facile et pratique à utiliser

- Beaucoup plus sûr et privé que le courrier électronique ordinaire

- Métadonnées cachées (selon le service)

- Possibilité d’envoyer des e-mails chiffrés à des non-utilisateurs (selon le service).

Inconvénients :

- La cryptographie du navigateur n’est pas très sûre

- Vous devrez probablement payer pour l’obtenir

ProtonMail a été le premier service de messagerie à proposer un véritable chiffrement de bout en bout des emails, aussi pratique et facile à utiliser que Gmail. Cependant, il a maintenant une excellente concurrence.

Outre le chiffrement sécurisé du contenu des messages, nombre de ces services minimisent les métadonnées envoyées en supprimant les adresses IP des e-mails. Certains de ces services vous permettent même d’envoyer des messages chiffrés à des personnes qui n’utilisent pas le service.

L’un des inconvénients de tous ces services de courrier privé sécurisé est que, s’ils sont infiniment plus sûrs que le courrier électronique ordinaire, ils sont loin d’être aussi sûrs qu’un PGP adéquat.

Pour beaucoup, ce compromis entre une sécurité totale et la commodité que ces services offrent en vaut largement la peine.

L’autre gros inconvénient est que, pour tirer le meilleur parti de ces services, vous devrez prendre le taureau par les cornes et les payer. À mon avis, cependant, passer à un service de messagerie privée sécurisée est l’une des choses les plus importantes que vous puissiez faire pour améliorer la sécurité de vos communications quotidiennes.

➽ Courriel auto-hébergé

Avantages :

- Vous contrôlez 100% de votre email !

Contre :

- Difficile à faire

- Difficile à mettre en place

- Nécessite une maintenance régulière

- Peut donner un faux sentiment de sécurité

Une option plus extrême que les options ci-dessus consiste à héberger soi-même son propre serveur de messagerie.

- Vous pouvez le faire soit sur votre propre PC

- soit sur un serveur loué

Cela garantit à peu près que Google et ses semblables ne pourront pas espionner vos e-mails (du moins directement – ils pourront toujours lire les e-mails non chiffrés envoyés aux utilisateurs de leurs services).

La mise en place et la maintenance de votre propre serveur de courrier électronique n’est cependant pas une mince affaire, même pour les personnes les plus douées techniquement. Et comme Hillary Clinton l’a appris à ses dépens, il est encore plus difficile de s’assurer que le serveur est sécurisé.

En fait, s’il n’est pas bien fait, le fait de gérer son propre serveur de messagerie peut être dangereux car il procure un faux sentiment de sécurité.

Cela ne veut pas dire que c’est impossible, et il existe de nombreux fanatiques de la vie privée qui ne jurent que par l’auto-hébergement de leur messagerie.

- Des logiciels tels que Mail-in-a Box

- et Mailcow

…facilitent le travail en automatisant le processus, mais pour une sécurité maximale, vous devriez construire votre propre serveur à partir de zéro.

➽ VoIP chiffré de bout en bout

La Voix sur IP (VoIP) vous permet de parler à d’autres personnes sur internet de la même manière qu’avec un téléphone ordinaire, avec souvent en prime la possibilité de conversations vidéo.

Contrairement aux services d’hébergement VoIP tels que Skype (qui est connu pour remettre les conversions à la NSA), les applications VoIP chiffrées de bout en bout garantissent que seuls vous et les participants confirmés que vous avez invités peuvent entendre ou voir ce qui se dit.

➽ Signal

Avantages :

- Source ouverte et entièrement vérifiée

- Utilise un chiffrement fort avec Perfect Forward Secrecy

- Maintenant disponible sous forme de fichier .apk, il n’est plus nécessaire d’utiliser le cadre des services Google Play.

- Ne stocke presque pas de métadonnées

- Les discussions de groupe sont chiffrées.

Contre :

- Les contacts sont appariés à l’aide de numéros de téléphone réels

- Même si ces numéros ne sont pas révélés à Signal

Signal est largement considéré comme la référence en matière de messagerie texte sécurisée (voir le lien), mais il propose également :

- des fonctionnalités de VoIP

- des appels vidéo

- les appels vocaux et vidéo de Signal sont sécurisés à l’aide du même protocole qui sécurise les SMS

➽ Jitsi

Pour :

- Source ouverte

- Sécurisé

- Toutes les fonctionnalités de Skype

Contre :

- Pas de signal

Jitsi est un logiciel gratuit et open-source qui offre toutes les fonctionnalités de Skype sur le bureau.

Sauf que toutes les conversations VoIP sont chiffrées à l’aide de ZRTP. Cela inclut :

- les appels vocaux

- les vidéoconférences

- le transfert de fichiers

- la messagerie

La première fois que vous vous connectez avec quelqu’un, l’établissement de la connexion chiffrée (désignée par un cadenas) peut prendre une minute ou deux. Mais le chiffrement est ensuite transparent.

En tant que remplaçant direct de Skype sur le bureau, Jitsi est difficile à battre.

Messagerie chiffrée de bout en bout

Signal est largement considéré comme le moyen le plus sûr jamais inventé pour communiquer à distance. Toutefois, le protocole OTR (Off-the-Record Messaging) est également excellent.

Signal

Pour :

- Source ouverte et entièrement vérifiée

- Utilise un chiffrement fort avec Perfect Forward Secrecy.

- Maintenant disponible sous forme de fichier .apk, il n’est plus nécessaire d’utiliser le cadre Google Play Services.

- Ne stocke presque pas de métadonnées

- Les discussions de groupe sont chiffrées.

Contre :

- Les contacts sont appariés à l’aide de numéros de téléphone réels

- Même si ces numéros ne sont pas révélés à Signal

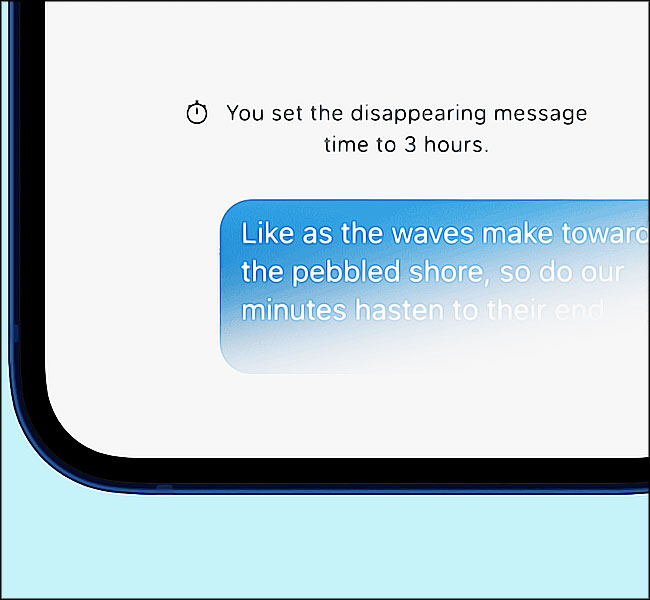

Bien qu’il existe une version de bureau, Signal est avant tout une application mobile.

Elle remplace l’application de messagerie texte par défaut de votre téléphone et utilise la liste de contacts habituelle de votre téléphone.

Si un contact utilise également Signal, tous les messages qui lui sont envoyés ou qu’il reçoit sont chiffrés de manière sécurisée de bout en bout.

Communication chiffrée

Si un contact n’utilise pas Signal, vous pouvez l’inviter à utiliser l’application ou lui envoyer un message non chiffré par SMS ordinaire.

La beauté de ce système est que l’utilisation de Signal est presque transparente, ce qui devrait permettre de convaincre plus facilement les amis, la famille et les collègues d’utiliser l’application !

Certains peuvent considérer comme un risque pour la vie privée le fait que Signal utilise la liste de contacts de votre téléphone pour vous mettre en relation avec d’autres utilisateurs de Signal, mais vos contacts ne sont pas révélés à Signal.

En fait, les seules informations de métadonnées que Signal conserve sont :

- la date

- l’heure d’inscription d’un utilisateur à Signal

- la dernière date de connexion d’un utilisateur au service Signal

Cette affirmation a été prouvée devant les tribunaux.

Par le passé, le fait que Signal s’appuie sur le framework Google Play Services pour pousser les notifications de messages inquiétait les fanatiques de la protection de la vie privée, mais il est désormais officiellement disponible sous forme de fichier .apk. Il n’est donc pas nécessaire d’utiliser le cadre Google Play Services.

OTR

Pour :

- Source ouverte

- Sécurisé

- Les contacts sont identifiés par des pseudonymes

Contre :

- Principalement réservé aux ordinateurs de bureau (sauf Adium)

- Pas aussi sécurisé que Signal

Le protocole OTR n’est pas aussi sûr que celui utilisé par Signal, mais il est néanmoins très sécurisé.

Il a été développé en tant que plugin pour la messagerie Pidgin, mais peut être utilisé comme plugin pour d’autres applications de messagerie telles que Miranda IM.

OTR est également supporté en natif par d’autres messageries telles que :

- Jitsi (pour le texte)

- Adium

- Gibberbot (développé par The Guardian Project)

OTR est principalement utilisé par les applications de messagerie de bureau, bien que Jitsi soit désormais disponible pour Android et iOS.

Grâce à Jabber/XMPP, la plupart des applications compatibles avec OTR peuvent communiquer entre elles de manière transparente.

Un avantage potentiel d’OTR est que les pseudonymes identifient les contacts plutôt que d’utiliser des numéros de téléphone réels. Nous ne considérons pas qu’il s’agisse d’un problème important avec Signal.

Si vraiment vous souhaitez être anonyme lorsque vous publiez un commentaire ou un article sur internet, il vous faut un VPN.

Ce type de logiciel maquille votre adresse IP, cache votre identité et chiffre votre connexion.

NordVPN est basé au Panama pour éviter l’obligation d’enregistrement des historiques (très rapide). |

LeVPN est moins cher, français, basé à Singapour pour les mêmes raisons (moins diversifié). |

Les applications qui utilisent le protocole Signal

➽ Signal est devenu la référence en matière de messagerie chiffrée sécurisée de bout en bout.

Cette réputation a incité certaines entreprises au profil assez improbable à s’associer à Signal pour protéger la vie privée et la sécurité de leurs utilisateurs grâce au protocole Signal sous-jacent.

- Facebook Messenger

- et Skype

…utilisent désormais tous le protocole Signal pour chiffrer les messages de bout en bout.

En théorie, cela signifie que les utilisateurs de ces applications de messagerie favorites peuvent communiquer entre eux de manière aussi sûre que s’ils utilisaient l’application Signal elle-même… À l’exception du fait que ces applications sont des logiciels propriétaires à source fermée, et qu’il n’y a donc aucun moyen d’être sûr qu’elles ne renvoient pas une copie des clés de chiffrement des utilisateurs à Facebook ou à Microsoft.

Et même si ce n’est pas le cas actuellement, un code malveillant pourrait facilement être glissé dans les futures mises à jour.

L’application Signal proprement dite, en revanche, utilise exclusivement un code open source entièrement audité, que vous pouvez même recompiler vous-même si vous le souhaitez.

D’un autre côté, cependant, vous avez probablement un tas d’amis et d’associés qui utilisent déjà WhatsApp, Facebook Messenger et Skype, et qui ne sont pas susceptibles de passer à Signal de sitôt.

Malgré quelques problèmes théoriques, le fait qu’ils utilisent désormais le chiffrement de bout en bout de Signal est une victoire importante pour la vie privée et la sécurité.

Une note sur Telegram Messenger

Telegram Messenger est connu, mais en réalité c’est regrettable, car il n’est pas plébiscité par les experts en matière de confidentialité et de sécurité.

Comme Signal, Telegram authentifie les utilisateurs à l’aide de leur numéro de téléphone, mais contrairement à Signal, Telegram Messenger LLP stocke ces informations.

Cela signifie qu’il peut (en théorie) associer des conversations chiffrées de bout en bout à des utilisateurs individuels. Divulguerait-il jamais ces informations aux gouvernements ? Probablement pas, mais qui sait ?

Le fait que Telegram stocke ces informations sur ses serveurs est plus préoccupant. Il est donc vulnérable au piratage et à la surveillance.

L’année dernière, en Russie, les comptes Telegram de deux militants ont été piratés, probablement par les services de sécurité russes avec la coopération du fournisseur de téléphonie mobile des militants.

L’option « Secret Chat » est au cœur des revendications de Telegram en matière de confidentialité et de sécurité. Celle-ci utilise un chiffrement de bout en bout pour permettre des conversations privées et sécurisées.

Telegram a été fortement critiqué pour ne pas avoir activé le Secret Chat par défaut.

➽ À moins que vous n’activiez spécifiquement le Secret Chat, les messages envoyés par Telegram ne sont pas sécurisés.

![]()

Cela signifie que Telegram Messenger LLP et les hackers pourraient y accéder. Si l’on ajoute à cela la méthode utilisée par Telegram pour authentifier les utilisateurs à l’aide de leur numéro de téléphone, il est très facile pour les gouvernements de :

- saisir les comptes

- accéder aux messages non chiffrés

➽ En plus, les chercheurs critiquent le chiffrement utilisé par Telegram

Plutôt que d’utiliser des normes de chiffrement éprouvées, testées et entièrement vérifiées, Telegram utilise son propre protocole de chiffrement MTProto. Les experts en sécurité considèrent que le chiffrement à la carte est un véritable fléau.

Pour aggraver les choses, bien que le client Telegram soit essentiellement open source, il contient certains éléments (appelés blobs binaires) qui ne le sont pas.

Certains experts ont également critiqué Telegram pour sa lenteur à publier des versions récentes de son code source ouvert. Il s’agit d’un problème de sécurité, car le code pourrait être modifié sans que personne ne s’en rende compte.

Pour résumer, je ne vous recommande pas d’utiliser Telegram si la confidentialité et la sécurité sont une priorité pour vous.

Conclusion sur les communications chiffrées

Des innovations telles que ProtonMail et Signal ont eu un impact considérable sur le paysage des communications chiffrées.

L’essor du chiffrement de bout en bout, en général, et de Signal, en particulier, signifie qu’il est désormais possible de parler à distance à d’autres personnes de manière plus sûre et plus privée que jamais.

Bien que cela ne soit pas sans poser problème, le fait que les applications de messagerie les plus célèbres au monde utilisent désormais le chiffrement de bout en bout grâce au protocole Signal est très significatif.

Cela signifie que, même s’ils n’en sont pas conscients, les communications quotidiennes des gens ordinaires sont également plus sûres qu’elles ne l’ont jamais été.

Visitor Rating: 5 Stars