Le renseignement de source ouverte (OSINT) est la pratique consistant à recueillir des renseignements à partir de sources accessibles au public, telles que les réseaux sociaux, les articles d’actualité, les rapports gouvernementaux et les bases de données internet.

L’OSINT est utilisé pour fournir des informations qui peuvent éclairer la prise de décision, la planification stratégique et les opérations de sécurité.

Qu’est-ce que le renseignement de source ouverte (OSINT) ?

OSINT est l’abréviation de Open-Source INTelligence. C’est ce que vous faites lorsque vous cherchez sur internet si votre copain de fac est toujours célibataire et où il habite. Mais cela peut être bien plus que cela.

Certaines personnes se spécialisent dans la collecte de renseignements en sources ouvertes et utilisent divers outils, techniques et méthodes pour recueillir et analyser des informations provenant de réseaux sociaux, de sites web, d’archives publiques, d’articles de presse, de Google Maps et d’images.

Ils le font pour différentes raisons

- Les journalistes utilisent l’OSINT pour vérifier les faits.

- La police l’utilise pour rechercher des personnes disparues.

- Les pirates informatiques s’en servent pour créer des attaques de phishing personnalisées, tenter une usurpation d’identité ou contracter un prêt en votre nom.

Les origines du renseignement de source ouverte

L’OSINT est apparu pour la première fois au cours de la Seconde Guerre mondiale. L’Office of Strategic Services (OSS), l’ancêtre de la CIA, a été l’une des premières organisations à utiliser des documents de source ouverte dans le cadre de ses activités de collecte de renseignements.

En utilisant des informations accessibles au public et des reportages des médias, ils ont pu fournir aux décideurs des informations précieuses sur les mouvements et les intentions de l’ennemi. L’OSS a utilisé ces informations pour planifier des missions derrière les lignes ennemies et mener des campagnes de guerre psychologique contre les forces allemandes.

Depuis, l’OSINT est devenu un outil indispensable pour les organisations de tous les secteurs, des agences gouvernementales aux entreprises. Aujourd’hui, de nombreuses entreprises se spécialisent dans la fourniture de services OSINT à des fins professionnelles.

Les techniques OSINT

Les techniques OSINT peuvent être divisées en deux catégories :

- les techniques actives

- les techniques passives

Ces deux approches diffèrent par la manière dont les informations sont collectées et par le niveau d’engagement requis.

OSINT passif

La collecte passive est la technique OSINT la plus couramment utilisée. Elle consiste à collecter des informations accessibles au public sans interaction ou engagement direct avec le sujet. Elle s’appuie sur des données existantes et des ressources en libre accès facilement disponibles sur internet.

La collecte passive comprend généralement des activités telles que l’analyse d’informations provenant de ressources telles que des sites web, des plateformes de médias sociaux, des forums en ligne, des articles de presse et des archives publiques. L’OSINT passif est précieux pour la recherche et la surveillance, ce qui le rend essentiel pour divers domaines tels que le journalisme, l’analyse de marché et la cybersécurité.

OSINT actif

L’OSINT active exige que vous agissiez sur la base des informations recueillies par l’OSINT passive. Si vous trouvez quelque chose d’intéressant, vous pouvez contacter la personne qui l’a publié et voir si elle a plus d’informations ou si elle souhaite vous rencontrer directement.

La collecte active donne souvent des résultats plus précis, mais elle repose également sur un contact direct avec le sujet, ce qui augmente le risque de détection.

Les sources de recherche OSINT

Les personnes qui participent à une enquête OSINT collectent des informations à partir de différentes sources. En fonction de leur sujet d’intérêt, elles peuvent utiliser les sources OSINT suivantes :

Sites web

Les pages web sont une source primaire d’information pour l’OSINT. Cela inclut les sites web d’actualités, les sites de réseaux sociaux, les forums, les blogs et d’autres contenus web accessibles au public.

Les informations disponibles sur ces plateformes peuvent aller d’articles d’actualité et d’annonces publiques à des messages et discussions personnels.

Réseaux sociaux

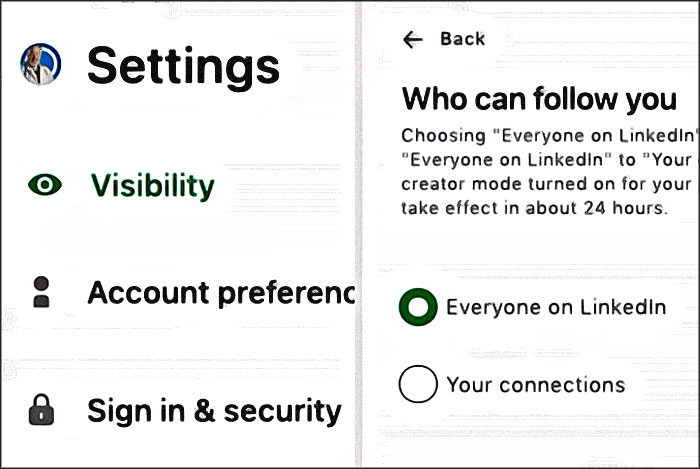

Les plateformes telles que Facebook, « X », LinkedIn, Instagram et autres sont de riches sources d’OSINT. Les utilisateurs partagent souvent des informations personnelles et sensibles sur leurs comptes de réseaux sociaux.

Dossiers publics

Les agences et institutions gouvernementales conservent les archives publiques, y compris les certificats de naissance et de décès, les registres de propriété, les enregistrements commerciaux, les documents judiciaires, et plus encore. Ces documents sont parfois accessibles en ligne.

Forums et communautés internet

Les forums de discussion et les sites communautaires sont des lieux où les individus partagent leurs expériences, leurs connaissances et leurs opinions.

Moteurs de recherche

Les moteurs de recherche sont indispensables à l’OSINT car ils facilitent les recherches par mots-clés et par images pour trouver des informations accessibles au public sur le web.

Startpage : qualités et défauts d’un moteur de recherche anonymisant

Bases de données de recherche

Diverses bases de données, telles que des revues universitaires, des publications de recherche et des bases de données gouvernementales, fournissent des informations approfondies sur différents sujets.

Ces bases de données peuvent nécessiter des abonnements ou être accessibles par l’intermédiaire d’établissements d’enseignement.

Rapports d’ONG et de gouvernements accessibles au public

De nombreuses agences gouvernementales et organisations non gouvernementales (ONG) publient des rapports, des études et des statistiques sur divers sujets. Ces documents sont généralement accessibles au public et peuvent constituer de précieuses sources d’information.

Cartes internet et données géospatiales

Les services de cartographie comme Google Maps et les fournisseurs de données géospatiales offrent des informations liées à la localisation qui peuvent être utilisées pour l’OSINT, comme l’identification des lieux physiques et la compréhension des caractéristiques géographiques.

Archives et données historiques

Les dossiers historiques, les archives et les bases de données peuvent être précieux pour les chercheurs et les enquêteurs qui cherchent à comprendre les événements, les tendances et les développements passés.

Dark and deep web

Le web profond peut contenir des informations pertinentes. Mais l’accès à ces informations nécessite des outils et une expertise spécialisés.

Outils de raclage du web

Les professionnels de l’OSINT peuvent utiliser des outils et des scripts pour extraire automatiquement des informations de sites web et de sources de données.

Sources humaines

Dans certains cas, l’OSINT peut impliquer une communication directe avec des individus, des experts ou des sources qui possèdent des informations ou des points de vue précieux.

Les outils OSINT les plus populaires

Les outils OSINT sont de toutes formes et de toutes tailles, et il en existe de nombreux pour chaque objectif. Ils sont développés par un large éventail de personnes et d’organisations, notamment des développeurs indépendants, des experts en cybersécurité, des chercheurs, des agences gouvernementales, des forces de l’ordre et des entreprises privées.

Les outils OSINT les plus fréquemment utilisés peuvent être divisés en cinq catégories :

Outils de découverte

Les plus populaires d’entre eux sont les moteurs de recherche, qui comprennent à la fois les moteurs traditionnels tels que Google ou Bing et les moteurs OSINT spécialisés tels que le moteur de recherche Shodan.

Parmi les autres outils de découverte figurent les outils de reconnaissance de domaines, qui permettent de recueillir des informations sur les domaines et leurs propriétaires, tels que les services de recherche WHOIS ou ICANN. De même que les outils de recherche de noms d’utilisateur et d’emails et les outils de découverte des réseaux sociaux qui explorent les profils des réseaux sociaux.

Outils de raclage

Je veux parler des web scrapers et des social media scrapers qui se spécialisent dans la collecte d’informations en les extrayant des pages web et des profils de réseaux sociaux.

Outils d’agrégation et d’analyse

Ces outils collectent et compilent des données accessibles au public, puis aident à relier les points de données et à les analyser. Certains d’entre eux incluent des fonctions de visualisation pour mieux présenter les données recueillies. Gephi et Tableau sont des exemples de ces outils.

Les sites de recherche de personnes peuvent également être considérés comme un sous-ensemble d’outils d’agrégation de données OSINT, car ils rassemblent des informations personnelles provenant de différentes sources.

Outils de surveillance du web sombre

DarkOwl est un exemple de ce type d’outil OSINT. Il s’agit d’un robot d’exploration qui surveille le dark web à la recherche de mots-clés, d’organisations ou d’individus spécifiques.

En savoir plus : Liste des meilleurs sites du Dark Web

Outils d’analyse d’images et de vidéos

Outils permettant d’extraire et d’analyser des données à partir d’images et de vidéos, tels que Amped FIVE, un programme de vidéo judiciaire.

L’OSINT est-il légal ?

Oui, il est légal d’utiliser l’OSINT pour trouver des informations sur une personne ou une entreprise. C’est légal parce que les chercheurs OSINT utilisent des données publiques pour obtenir des informations sur leur sujet, ce qui n’est pas un crime en soi.

Cela dit, la collecte de données pour le compte d’agences de renseignement étrangères peut être considérée comme de l’espionnage dans de nombreux pays.

La réglementation OSINT

Bien que l’OSINT ne soit pas illégal, les praticiens de l’OSINT dans l’UE doivent obtenir le consentement d’une personne s’ils souhaitent mener une enquête OSINT ciblée sur elle, comme le stipule le GDPR. Sauf si le praticien fait partie du même ménage ou s’il est journaliste.

Même avec un consentement signé, la collecte de données doit être limitée au strict minimum nécessaire pour répondre à la question de l’enquête. Les renseignements doivent également être conservés en toute sécurité pendant une durée n’excédant pas celle nécessaire à la clôture de l’affaire.

Aux États-Unis, en l’absence d’un instrument tel que le GDPR, c’est la communauté américaine du renseignement qui publie des lignes directrices et des recommandations. L’une d’entre elles est la fondation OSINT, qui élabore des normes pour la communauté OSINT.

Dans un document consacré à l’OSINT, le ministère de la sécurité intérieure avertit que « les informations obtenues grâce à l’OSINT doivent être obtenues d’une manière qui ne viole pas les lois existantes sur la protection de la vie privée, ne doivent pas être utilisées à des fins malveillantes et ne doivent être utilisées que comme un moyen nécessaire pour parvenir à une fin ».

Comment les organisations et les gouvernements utilisent-ils l’OSINT ?

L’OSINT joue un rôle essentiel dans la sécurité nationale et la lutte contre le terrorisme, en fournissant aux autorités des renseignements sur les menaces. L’OSINT est également utilisé par les forces de l’ordre pour enquêter sur les crimes, ainsi que par les institutions financières pour détecter les fraudes.

Les équipes chargées de la cybersécurité font appel à des experts OSINT pour identifier les vulnérabilités des réseaux et des systèmes, éliminer les risques de sécurité, effectuer une surveillance télémétrique interne et prévenir les attaques de logiciels malveillants. Les enquêteurs peuvent trouver des cybercriminels ou retrouver une personne disparue grâce aux réseaux sociaux et à l’analyse d’informations accessibles au public. Les processus OSINT peuvent être exploités pour gérer les violations de la propriété intellectuelle et prévenir la fraude.

Il n’est donc pas surprenant qu’il y ait un besoin croissant d’experts en OSINT, et la part de marché de l’industrie des enquêtes sur les sources ouvertes devrait augmenter de 20% entre 2025 et 2032.

Comment les pirates informatiques utilisent l’OSINT ?

Il est encore moins surprenant que les cybercriminels exploitent les techniques OSINT pour perfectionner leur « art ». Les recherches OSINT aident les pirates informatiques de diverses manières. Les possibilités sont illimitées. Parmi les moyens les plus évidents d’aider les pirates, citons les suivants :

- Identifier leur cible pour préparer une attaque d’ingénierie sociale convaincante ;

- Récolter des emails pour une campagne de phishing ou de spam ;

- Analyser un site web pour identifier les ports ouverts ou les serveurs vulnérables ;

- Obtenir des informations concurrentielles sur une entreprise et ses futures sorties de produits.

Les compétences d’Elliot Alderson et autres hackers dans la série Mr. Robot

Comment vous protéger de l’OSINT ?

Comme l’OSINT s’appuie sur votre empreinte numérique pour recueillir des renseignements, la meilleure façon de vous protéger est de la réduire au minimum. Il est préférable de partir du principe que toutes les données que vous publiez sur internet, qu’il s’agisse d’informations sensibles ou de photos de vos animaux de compagnie, peuvent être découvertes dans le cadre d’une enquête OSINT.

Les pratiques habituelles en matière de protection de la vie privée s’appliquent ici :

- Utilisez un navigateur et un moteur de recherche privés

- Connectez-vous à un réseau privé virtuel (VPN) pour masquer votre localisation

- Mettez en œuvre des mots de passe forts et une authentification à deux facteurs chaque fois que c’est possible

- Utilisez un service d’email chiffré

- Pour les données déjà disponibles, utilisez un moteur de recherche pour effectuer une évaluation OSINT personnelle

Il y a en fait beaucoup de choses que vous pouvez faire pour supprimer vos informations d’internet et vous retirer des opérations des divers courtiers en données. Vous pouvez également faire appel à un service de suppression de données et lui demander de supprimer les informations sensibles pour vous.

L’avenir de l’OSINT

L’avenir du renseignement en source ouverte est sur le point d’être transformé par des technologies de pointe telles que l’intelligence artificielle, le traitement du langage naturel et l’apprentissage automatique. Ces avancées permettront aux analystes OSINT de passer au crible de vastes quantités de données de manière plus efficace, en découvrant des informations et des schémas cachés.

Les outils OSINT exploiteront de plus en plus la puissance de l’IA pour surveiller, filtrer et analyser les informations de sources ouvertes de manière autonome, réduisant ainsi la charge de travail humaine et permettant des temps de réponse plus rapides.

Rester vigilant en ligne

Le renseignement en libre accès est un outil puissant utilisé dans de nombreux secteurs pour améliorer l’analyse concurrentielle, la sécurité nationale, le journalisme d’investigation, la cybersécurité, etc. Et comme tous les outils puissants, il peut être mal utilisé, surtout en l’absence de réglementation pour le maîtriser et fixer des limites.

Le FBI utilise-t-il l’OSINT ?

Oui, l’OSINT fait partie intégrante des efforts du FBI en matière de renseignement. Il permet de surveiller les menaces et les acteurs, d’analyser les tendances et de soutenir la collecte de données.

Bon à savoir

Le contraire de l’OSINT est le renseignement de sources fermées ou les informations classifiées.