Ça y est ! Vous venez de recevoir un mail d’Hadopi et vous ne savez pas quoi faire…

Tranquilisez-vous : nous vous fournissons dans cet article une batterie de conseils pour d’une part savoir comment réagir à un premier mail / d’autre part pour se prémunir de toute autre sanction.

Avant toute chose, ma première recommandation sera de bien vous assurer que le mail d’avertissement que vous avez reçu n’est pas du phising. Normalement il doit être émis par cpd-hadopi@hadopi.com, si l’expéditeur n’a pas un courriel se terminant par @hadopi.com c’est que c’est un faux ⇒ attention aux spams !

1/ Vous voulez vous conformer avec la loi

Vous êtes honnête. Vous ne comprenez pas pourquoi vous venez de recevoir un premier mail de la part d’Hadopi, cette « haute autorité » créée par la loi du 12/06/2009 ? Comme nous l’expliquerons un peu plus tard, un premier mail sera suivi d’autres avertissements en cas de récidive, mais n’aura aucune suite si aucun autre téléchargement illégal n’est fait dans les six prochains mois. De ce fait, pas la peine de faire une réclamation si vous ne téléchargez rien et si vous croyez à une erreur.

Mais le mail d’Hadopi peut vous tracasser. Vous vous demandez peut-être comment une instituation étatique telle qu’Hadopi peut commettre une telle bourde à votre encontre. Vous commencez aussi à douter :

- est-ce que vous faîtes quelque chose qu’il ne faut pas faire sans le savoir ?

- est-ce que quelqu’un, derrière votre dos, télécharge des choses illégales sans que vous le sachiez ?

- quelqu’un de votre famille ?

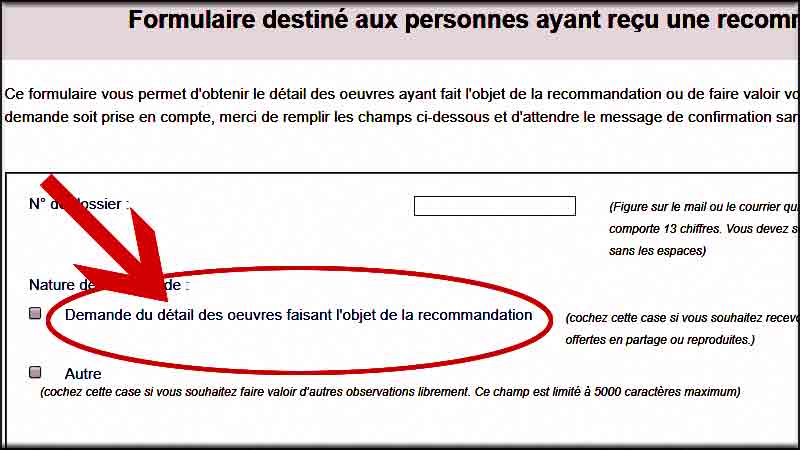

Si de tels doutes vous pourrissent la vie, vous pouvez vous rendre sur le site officiel d’Hadopi à cette adresse et faire une réclamation. Vous pourrez demandez quels fichiers font l’objet de la réclamation : S’agit-il de musiques ? De séries ? De films X ? De Walt- Disney ? Muni de ces informations, vous pourrez peut-être identifier quel membre de votre famille effectue ces téléchargements…

Autre solution : le téléchargement légal

Par « téléchargement légal », on entend généralement :

- souscrire à un abonnement mensuel en ligne pour écouter toute la musique que l’on veut. Les plus connus sont : Deezer, Spotify, Google Play Music, Amazon Music, Apple Music, Qobuz, Tidal et SoundCloud.

- souscrire à des chaînes TV pour bénéficier de films à volonté ; Hadopi elle-même a mis en ligne un listing de toutes les plates-formes considérées comme légales pour le téléchargement, voir à cette adresse.

2/ Vous voulez ne plus recevoir de mail Hadopi

Le streaming, on le sait, n’est pas réprimé pour le moment par la loi française, qui préfère en la matière s’attaquer aux sites hébergeurs et non aux clients. Par contre, Hadopi surveille les réseaux Peer-to-Peer et Torrent : c’est donc par l’un ou l’autre que vous avez été repéré, en train de télécharger un fichier (film, musique, etc.) protégé par un copyright.

Alors pourquoi les VPN ne sont-ils pas réprimés par la loi ? Pourtant, les VPN permettent de contourner facilement Hadopi en vous permettant de changer d’adresse IP de manière sécurisée tout en chiffrant votre connexion. Si les VPN, comme l’excellent LE VPN, ne sont pas interdits par la loi, c’est tout simplement parce que ces logiciels ont bien d’autres usages : ils permettent d’anonymiser votre connexion mais aussi de la sécuriser et la protéger contre les intrus malveillants (voir par exemple mon article explicatif).

Un VPN ne gardant aucune donnée sur ses clients, c’est donc la solution la plus fiable pour ne plus être repéré par Hadopi.

3/ Comment Hadopi repère-t-il les contrevenants ?

Tout simplement en déléguant cette tâche à la société TMG (Trident Media Guard), elle-même contrôlée par les professionnels de la musique et de la télé/cinéma. TMG fait comme le contrevenant : elle se rend sur les sites de torrents et de peer-to-peer et télécharge les fichiers. Durant son téléchargement, elle enregistre toutes les adresses IP qui font de même : soit celles qui téléchargent le fichier, soit celles qui l’émettent. Les agents assermentés de TMG envoient leur procès-verbal aux fournisseurs d’accès internet afin qu’ils identifient les contrevenants : pour cela, TMG fournit l’adresse IP ainsi que la date et l’heure, en effet certaines adresses IP sont dites dynamiques, autrement dit elles changent à intervalles réguliers pour le même usager.

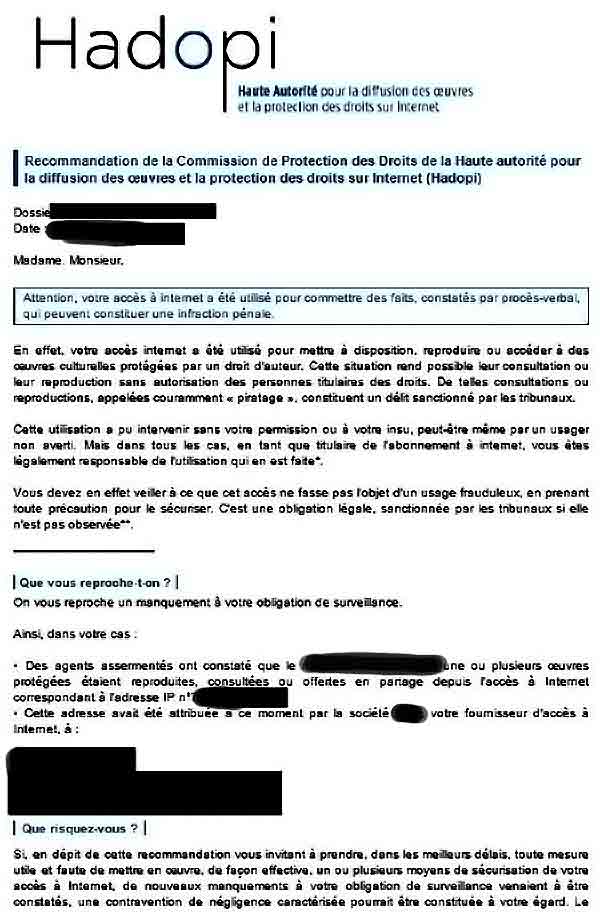

Les informations remises par les FAI sont confiées à HADOPI, plus précisément sa Commission de Protection des Droits (CPD) qui déclenche sa riposte graduée et commence l’envoi des mails suivant cet ordre :

- Un premier mail est envoyé au courriel fourni par votre FAI (@orange, @sfr, @free, etc.) – A vous de consulter de temps en temps cette messagerie liée à la box, que l’on oublie parfois

- Un deuxième avertissement est transmis par envoi postal recommandé avec accusé de réception s’il y a un nouveau téléchargement dans les 6 mois

- En cas de nouvelle récidive dans les 12 mois suivants ce recommandé, la CPD décide de la saisine du Tribunal d’Instance pour une éventuelle poursuite (amende de 1500 euros maximum).

A noter :

Depuis deux ans, Hadopi peut envoyer un courrier simple non recommandé entre le courriel et le recommandé, ne soyez donc pas surpris !

1er mail Hadopi :

4/ Quelques conclusions s’imposent

D’abord, comme nous venons de le voir, seuls les fichiers contenant un film, une série ou une musique sont ciblés. Les jeux vidéos, les livres ou les magazines ne sont pas concernés par HADOPI.

Ensuite, seuls les fichiers torrents et le P2P sont concernés, pas le streaming ni le téléchargement direct.

5/ Comment Hadopi prouve-t-elle que votre ligne n’a pas été piratée ?

C’est en effet la question qui saute immédiatement aux yeux. En fait, la Haute Autorité pour la Diffusion des Oeuvres et la Protection des droits sur Internet est maligne : elle ne prouve pas que c’est bien vous qui êtes à l’origine du téléchargement, mais elle affirme que c’est vous qui êtes le propriétaire de la connexion internet et que vous n’avez pas pris les mesures de sécurité suffisantes pour empêcher ce téléchargement. D’après elle, vous êtes responsable de tous ceux qui utilisent votre bande passante, consciemment ou non. En ce sens, elle s’appuie sur l’article L336-3 du Code de la Propriété Intellectuelle détaillé à cette page de Legifrance.

Par quoi entend-elle « protection suffisante » ? Un VPN ? Un antivirus ? Un pare-feu ?

Quoi qu’il en soit, cette attitude est la même que pour les infractions au Code la Route : tant que vous n’arrivez pas à prouver vous-même que ce n’est pas vous qui conduisiez votre voiture, à partir du moment où vous en êtes le propriétaire, vous en êtes le responsable financier !

6/ Comment répondre aux mails d’avertissement ?

Rien ne vous oblige à répondre à ces mails d’avertissement, cependant, si vous désirez aller au fond des choses, vous pouvez contester en vous basant sur ce que vous reproche Hadopi à savoir la non protection de votre ordinateur contre l’usage intempestif de votre adresse IP. Voici quelques éléments qui paraissent judicieux de mettre en avant pour vous défendre :

- Vous basant sur l’article 39 de la loi 78-17 du 06/01/1978 modifiée le 31/01/2017, vous avez le droit de demander à ce qu’Hadopi radie votre identité et vos données personnelles de ses listes tant que votre culpabilité n’a pas été prouvée.

- L’article L331-25 du code de la propriété intellectuelle stipule que les moyens de sécurisation de votre ordinateur doivent être spécifiées publiquement par Hadopi, or à ce jour jamais aucune information de ce genre n’a été rendue publique.

- Vous pouvez demandez copie du procès-verbal constatant l’éventuelle contrefaçon dont votre ordinateur seriez à l’origine.

- Les fichiers mis en cause par Hadopi ne sont pas présents sur votre ordinateur.

- Votre réseau wi-fi est sécurisé par une clé cryptée (je détaille dans le paragraphe plus bas) et personne n’a accès à votre ordi.

- Un pare-feu, un anti-virus et un contrôle parental (tous gratuits) sont bien installés sur votre ordi. mais étant gratuits, vous n’avez pas de facture à proposer.

7/ Et si quelqu’un avait vraiment utilisé votre connexion pour faire du piratage ?

Dans ce cas de figure, sachez que vous êtes non seulement responsable de toutes les personnes qui empruntent votre connexion internet (box, portable, etc.), mais en plus que vous avez tout intérêt à sécuriser votre réseau Wi-Fi sans quoi n’importe quoi pourrait être fait sous votre nom :

- des escroqueries par carte bancaire

- du piratage

- du phising, etc.

Alors comment sécuriser son réseau Wi-Fi pour éviter qu’un intrus ne pique votre bande passante ?

- Cryptez votre réseau Wi-Fi en allant dans les propriétés de votre box internet et en utilisant des clés WPA2 ou WPA2/PSK

- Changez le mot de passe de votre réseau Wi-Fi en utilisant un mot de passe compliqué (vous pouvez utiliser VeraCrypt qui génère des mots de passe compliqués à la demande, en plus de sa fonction de cryptage de données)

- Utiliser un logiciel de surveillance qui vous dira en temps réel qui utilise votre connexion wi-fi et vous alertera si une connexion insidieuse survient – par exemple Wifi Guard qui n’est pas gratuit (19 euros).

Sécuriser votre réseau permettra d’éviter que des hackers n’empruntent votre connexion pour surfer sur des sites illégaux, copier les données personnelles enregistrées sur vos disques durs ou même enregistrer ce que vous frappez au clavier – un VPN est justement un de ces outils de sécurisation de votre connexion, voir par exemple l’article de Des Geeks et des lettres.

🔒 À retenir : La sécurité en ligne est essentielle, ne naviguez pas sans protection. Protéger mes données avec NordVPN

Visitor Rating: 5 Stars

Visitor Rating: 1 Stars

Visitor Rating: 4 Stars

Visitor Rating: 5 Stars