La censure sur internet, comme toute censure, peut prendre de multiples formes :

- du filtrage et du blocage de contenus

- à la surveillance et à la pénalisation des utilisateurs qui accèdent à certains contenus

Les gouvernements peuvent à la fois :

- définir ce qu’il faut bloquer

- mettre en œuvre le processus technologique de blocage

- créer une législation

- des incitations extra-légales

- ou une politique visant à contraindre des entreprises technologiques « autonomes » à effectuer le blocage et la surveillance à leur place

Souvent, la stratégie la plus simple consiste à exiger la suppression des sites web au contenu illégal.

Même dans le domaine technique, la censure sur internet fait référence à une pléthore d’outils et de stratégies visant à empêcher les informations d’atteindre les utilisateurs. Il est donc important de se rappeler que lorsque nous parlons de « censure sur internet », nous ne faisons pas référence à une seule chose, un seul logiciel, un seul point de blocage.

- La censure peut se produire en un point du circuit internet

- se manifester sous la forme d’un filtre général pour toutes les connexions d’un pays donné

- ou se concentrer sur des sites, des machines et même des mots individuels

Voici une liste des technologies de censure sur internet les plus courantes.

Blocage d’IP

Les gouvernements qui contrôlent les fournisseurs d’accès à internet peuvent mettre sur liste noire certaines adresses IP de sites web qu’ils n’aiment pas.

- Lorsque vous demandez l’accès à un site, votre demande est contrôlée par des ordinateurs de surveillance, qui la comparent à une liste d’adresses IP figurant sur une liste noire.

- Si vous essayez d’accéder à l’un de ces sites interdits, le fournisseur d’accès internet interrompt la connexion, ce qui la fait échouer.

Par exemple, en Chine, où des serveurs de passerelles internationales contrôlent le flux d’informations internet entrant et sortant de tout le pays, les demandes d’accès à des sites interdits sont interceptées par ces méga-serveurs, qui interrompent ensuite la transmission en envoyant une demande de « réinitialisation » à votre machine et à celle que vous souhaitez atteindre.

La connexion est alors interrompue, ce qui empêche l’accès aux informations que vous souhaitez obtenir.

Si le site Web cible est hébergé sur un serveur d’hébergement partagé, tous les sites existant sur le même serveur seront également bloqués, même s’ils ne sont pas eux-mêmes ciblés par le filtrage.

Falsification du DNS

Dans les pays où les autorités contrôlent les serveurs de noms de domaine, les responsables peuvent « désenregistrer » un domaine qui héberge un contenu néfaste.

Cela rend le site web invisible pour les navigateurs des utilisateurs qui cherchent à y accéder, car cela empêche la traduction des noms de domaine en adresses IP du site. Cela revient à recevoir le mauvais numéro de téléphone de la personne que l’on souhaite appeler.

Filtrage par mots-clés

Le filtrage des adresses IP ne bloque que les sites Web figurant explicitement sur une liste noire (ou ceux qui partagent le même serveur). Mais si vous êtes un gouvernement souhaitant bloquer toutes les informations sur le sujet X, cela peut poser un problème.

Non seulement il existe des milliards de sites web, mais de nouveaux sites sont créés en permanence, ce qui rend presque impossible la création d’une liste entièrement mise à jour des sites au contenu interdit.

Pour une technique de censure plus puissante, les gouvernements peuvent utiliser le filtrage des URL. Ce mécanisme analyse la chaîne de caractères du localisateur de ressources uniformes (URL) demandé (par exemple, www.website.com/comment-passer-outre-le-gouvernement-iranien/) à la recherche de mots cibles.

Si l’URL comprend des termes interdits, la connexion est réinitialisée.

Filtrage des paquets

Une stratégie encore plus fine est également l’une des technologies de censure d’internet les plus récentes et les plus sophistiquées : le filtrage des paquets, ou l’analyse du contenu réel de chaque page.

Lorsque des données sont envoyées sur internet, elles sont regroupées en petites unités appelées paquets.

Pensez à un paquet comme à une lettre dans une enveloppe : il contient à la fois le contenu de votre lettre et les instructions sur la destination de la lettre (c’est-à-dire les adresses de l’expéditeur et du destinataire).

Les paquets sont relayés d’ordinateur à ordinateur à l’aide de routeurs, qui sont comme le service postal d’internet.

Le filtrage des adresses IP ne peut bloquer la communication que sur la base de l’endroit où les paquets vont ou viennent (c’est-à-dire leur adresse) et non sur la base du contenu réel de ces paquets.

- Le processus d’inspection approfondie des paquets examine le contenu des paquets à la recherche de mots-clés interdits.

- La communication identifiée comme contenant un contenu interdit peut être interrompue en coupant la connexion.

- Les utilisateurs peuvent recevoir l’un des nombreux messages d’erreur sur leur navigateur, aucun n’indiquant explicitement qu’ils sont censurés.

Stratégies moins courantes

Ces stratégies (falsification du DNS, blocage de l’IP et filtrage des mots-clés) sont les méthodes les plus courantes utilisées pour mettre en œuvre une censure sur internet de grande ampleur. Mais d’autres techniques peuvent être utilisées.

- Par exemple, la mise en forme du trafic peut être utilisée par les gouvernements ou les entreprises pour retarder l’accès à certains sites, donnant l’impression trompeuse que les sites sont lents ou peu fiables. Cette technique est parfois utilisée par les FAI pour décourager les réseaux de partage de fichiers peer-to-peer tels que BitTorrent.

- Les numéros de port individuels peuvent également être mis sur liste noire, ce qui restreint l’accès à des services tels que le Web ou l’email. Cette mesure est souvent prise par les entreprises qui souhaitent restreindre certains comportements de leurs employés lorsqu’ils utilisent des machines de travail, la messagerie instantanée, par exemple.

- Certains pays exigent même que les ordinateurs personnels individuels soient équipés d’un logiciel qui filtre le contenu d’internet. En Chine, par exemple, tous les PC doivent être vendus avec un logiciel qui permet au gouvernement de mettre régulièrement à jour les ordinateurs avec une liste de sites interdits en constante évolution. Cette technique est également utilisée aux États-Unis pour mettre en place des systèmes de filtrage dans les bibliothèques, les écoles et les cybercafés publics.

Le blocage étant souvent déguisé en erreur technique ou en problème de connexion, il est difficile de déterminer si vous subissez une censure sur internet, quelle technique est utilisée ou qui procède au blocage.

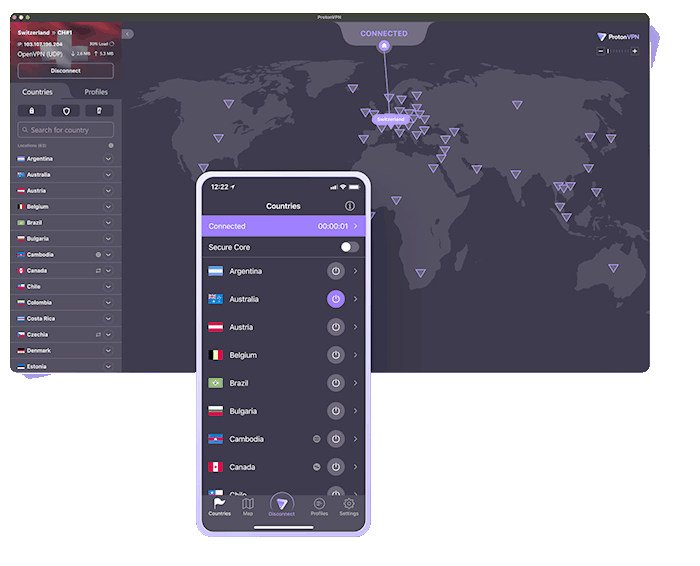

Cela rend également difficile le contournement de la censure. Si certains dispositifs tels que les serveurs proxy ou les réseaux privés virtuels (VPN) sont largement utilisés pour contourner les filtres, ils ne fonctionnent pas dans tous les cas.

S’approprier internet

Maintenant que nous savons comment s’exerce la censure sur internet, nous sommes bien mieux équipés pour engager un débat riche et nuancé sur la responsabilité.

Par exemple, la plupart d’entre nous savaient déjà que les gouvernements sont impliqués dans la censure sur internet à grande échelle.

Mais il est également important de comprendre le rôle des fournisseurs de services internet, des sociétés de logiciels et des sociétés internet.

➜ Prenons l’exemple des FAI

Parfois, un gouvernement possède ou gère directement les FAI. Dans d’autres cas, les fournisseurs d’accès à internet et les sociétés d’hébergement sont privés mais se plient souvent aux exigences de la censure gouvernementale pour pouvoir continuer à exercer leurs activités dans un pays donné.

Le nombre, l’autonomie et la répartition des FAI dans un pays donné peuvent avoir une profonde influence sur l’efficacité de la censure sur internet.

➜ Prenez les fabricants de logiciels

Les gouvernements comptent souvent sur des sociétés privées pour fournir la technologie et l’expertise nécessaires à la mise en œuvre de la censure. Souvent, ces sociétés sont des multinationales. Le danger est le plus grand lorsque ces sociétés travaillent en partenariat avec des régimes non démocratiques afin de mettre en place des régimes de censure à l’échelle nationale.

Des sociétés internet apparemment « anti-censure » telles que Google sont parfois coupables de coopérer (et donc accusées de cautionner) de tels effets en filtrant leurs résultats de recherche dans certains pays et en communiquant leurs données sur les enregistrements de recherche des utilisateurs.

➜ Même les entreprises de construction et d’infrastructure « hors ligne » ont un rôle à jouer

Comme nous l’avons vu, certains gouvernements conçoivent leurs systèmes de télécommunications nationaux de manière à disposer de « points d’étranglement » uniques leur permettant de contrôler l’accès de tout le pays à certains sites ou services.

La lutte contre la censure sur internet nécessitera une conversation soutenue entre :

- les ingénieurs logiciels

- les développeurs web

- les décideurs politiques

- les experts du secteur

- et les humanistes

Familiarisez-vous avec la technologie du problème. Il est maintenant temps pour les humanistes d’apprendre aux ingénieurs et aux analystes politiques ce que la censure fait à notre communication, à notre créativité et à notre humanité.

Si vraiment vous souhaitez être anonyme lorsque vous publiez un commentaire ou un article sur internet, il vous faut un VPN.

Ce type de logiciel maquille votre adresse IP, cache votre identité et chiffre votre connexion.

NordVPN est basé au Panama pour éviter l’obligation d’enregistrement des historiques (très rapide). |

LeVPN est moins cher, français, basé à Singapour pour les mêmes raisons (moins diversifié). |

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars