Aux Etats-Unis, l’ensemble des données recueillies à partir des téléphones portables comprend plusieurs centaines de milliards de « pings » de localisation enregistrés à partir de plusieurs dizaines de millions de téléphones.

Le résultat de cette carte gigantesque ? Chaque information prend l’apparence d’un ensemble de coordonnées dans le temps. Le résultat final est une tapisserie de mouvements qui s’étendent à travers une carte de ville, un peu comme dans le jeu informatique SimCity, mais en vrai.

Le recueil de nos données de localisation

Ces données de localisation granulaires, recueillies par des centaines d’applications mobiles et partagées avec des dizaines de courtiers en données de localisation, peuvent ressembler à un catalogue de notre activité quotidienne. Cet agrégat est très proche d’une surveillance individuelle totale, une sorte d’enregistrement exact des rythmes de toute une communauté, le tout en temps réel !

Nous avions déjà parlé des dangers de confier votre maison à la domotique : nous parlions de tous ces gadgets informatiques qui permettent de commander votre maison à distance (voir cet article). Mais ce n’est pas la peine d’aller chercher le danger aussi loin. La surveillance moderne des données repose sur la facilité de collecte mais aussi sur la capacité d’analyse des ensembles de chiffres géants générés par nos téléphones.

En passant un ensemble de chiffres dans un ordinateur, et en les faisant analyser par un algorithme, les données deviennent beaucoup plus personnelles et plus « envahissantes ». Chaque point de données devient un journal. Une grappe de pings à l’intérieur d’une installation sécurisée révèle des tonnes d’indices. Une visite de lieu de culte, un voyage, une visite nocturne devant le portail d’une entreprise gouvernementale, tous ces renseignements sont recueillis à perpétuité et consignés à jamais pour être analysés, échangés et monétisés par la suite.

Chaque marque de latitude et de longitude raconte l’histoire des triomphes et des tribulations d’une vie.

Les Occidentaux ainsi tracés ne consentiraient jamais à ce que le gouvernement impose à tous les citoyens de porter sur eux un appareil qui diffuserait en temps réel leur emplacement physique et archiverait ces informations pour être ensuite partagées avec de puissantes institutions sans visage. Mais ces mêmes citoyens ont été bernés en le faisant volontairement par l’intermédiaire d’entreprises trompeuses.

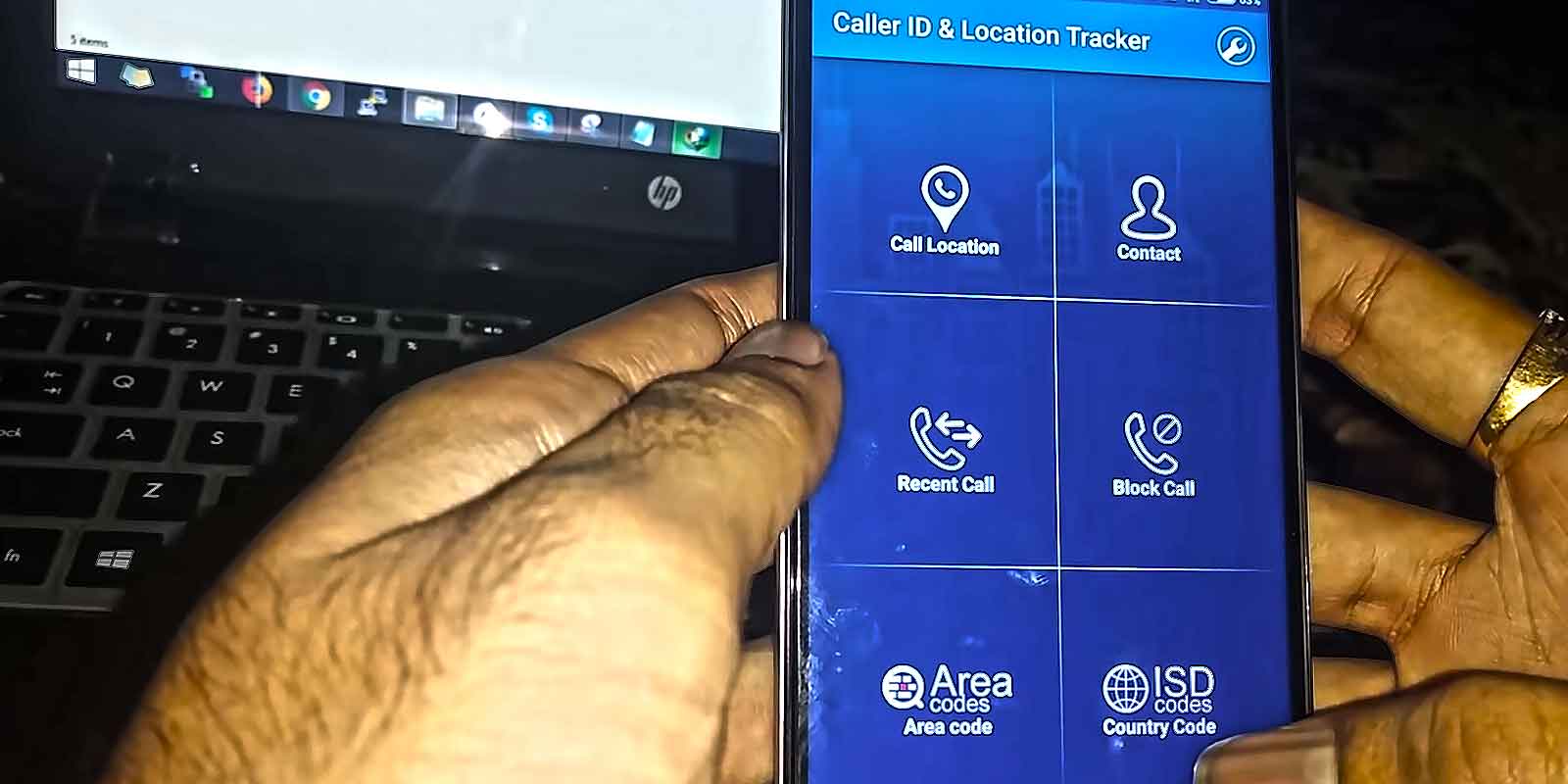

Pas besoin qu ‘on installe un logiciel d’espionnage privé et particulier comme Mspy pour recueillir vos photos, vos vidéos et vos emplacements : un simple appareil téléphonique permet aux applications de recueillir ce que vous leur remettez volontairement.

Si un téléphone portable est allumé, il y a de fortes chances que son emplacement soit recueilli dans un tableur quelque part

On entend souvent autour de soit :

« Je n’ai rien à cacher ».

Vraiment ? Ces données, par qui sont-elles vues ?

- Des pédophiles attaquant vos enfants, ça ne vous effraie pas ?

- Des criminels qui savent où les policiers habitent ?

- Des gens ayant des emplois sensibles et qui sont compromis ?

Je refuse les téléphones modernes. Je ne peux pas croire que le monde soit aussi stupide que ça et que les gens se débarrassent volontairement de chaque segment de leur existence personnelle pour un peu de technologie.

Vous n’avez pas besoin d’une arme pour passer à travers le miroir, d’un antivirus ou de quoi que ce soit d’autre : Il suffit que vous vous débarrassiez simplement du miroir.

Quand le moment sera venu, vous aurez besoin d’un endroit pour vous cacher mais vous n’en aurez pas. Les téléphones portables vont ont vendus. Qui aura pitié de vous lorsque le piège sera déployé ?

Une économie en essor autour de la surveillance

Une « économie de la surveillance » se répand comme un virus dans le monde entier, même si les consommateurs sont peu conscients de ses implications.

Je ne suis moi-même pas épargné. Certes j’ai mis en place une authentification à deux facteurs. Je couvre l’objectif de la caméra de mon ordinateur. Je révise régulièrement tous mes réglages de sécurité. Je me méfie aussi des divers abus commis par les géants des réseaux sociaux, les monstres de la recherche et les sociétés de commerce électronique.

Malgré ça, je suis souvent paresseux et j’utilise ces outils sans précaution. Le problème que je leur reproche ? Les données que nous générons chaque jour et qu’ils aspirent comme des aspirateurs Dyson sous stéroïdes.

Exemple avec l’application ToTok

Nous sommes tous négligents sur le plan numérique. Prenez par exemple l’application ToTok, qui est utilisée par des millions de personnes au Moyen-Orient et qui est aussi beaucoup téléchargée aux États-Unis.

Son nom a évidemment été utilisé pour placer l’application à côté du très populaire TikTok, déjà examiné à la loupe par les responsables américains en raison de ses origines chinoises et de son lien possible avec le gouvernement de Pékin.

Dans le cas de ToTok, il s’avère que ce serait un outil d’espionnage « utilisé par le gouvernement des Émirats arabes unis pour suivre chaque conversation, mouvement, relation, rendez-vous, son et image de ceux qui l’installent sur leur téléphone ».

Vous n’avez pas besoin de pirater les gens pour les espionner si vous pouvez les amener à télécharger volontairement cette application sur leur téléphone ! Lorsque vous enregistrez les contacts, les chats vidéo et la localisation, de quels autres renseignements avez-vous besoin ?

Aujourd’hui, alors que l’année 2019 se termine, des dizaines de millions de Français, dont de nombreux enfants, se retrouvent avec des espions dans leurs poches pendant la journée et les laissent près de leur lit la nuit. C’est à nous de nous protéger, puisqu’il n’y a pas de lois qui le font vraiment. De quoi donner envie de changer carrément son système d’exploitation au profit d’un autre entièrement anonyme (voir ici notre liste).

Visitor Rating: 5 Stars

Visitor Rating: 5 Stars