Votre stack a probablement l’air propre jusqu’à ce que vous arriviez à la page de connexion.

- Un service pour l’auth locale,

- un autre n’a pas de multi-facteur,

- un autre a un système d’utilisateurs complètement différent.

Et maintenant, vous gérez différents logins à travers Docker ou Kubernetes. Ça marche, jusqu’à ce que ça ne marche vraiment plus.

Voici Authentik, un outil auto-hébergé qui vous donne du SSO, du MFA, des passkeys et un contrôle centralisé sur tout. Je vais vous montrer comment le déployer et le configurer dans les prochaines minutes. Authentik est un fournisseur d’identité open-source auto-hébergé.

En gros, ça devient un système de login pour toutes vos apps. Au lieu que chaque service gère mal ses propres auth ou que vous bricoliez des trucs ensemble, Authentik gère tout en un seul endroit. Vous avez du SSO, de l’authentification multi-facteur, de la gestion des utilisateurs et du contrôle d’accès.

Pensez à Okta, mais vous le possédez vraiment puisque c’est open-source. Il supporte tout ce que vous attendez, mais voici la grande différence. Au lieu de vous battre avec des configs XML ou d’être coincé dans des règles SAS, Authentik utilise des stages de flux et des politiques Python. Du coup, vous construisez une logique comme un développeur, et ça change tout.

Le vrai gain ici, c’est moins de fragmentation, une meilleure sécurité et pas de lock-in. De plus en plus de développeurs s’éloignent des setups lourds et des IDPs cloud, pas parce qu’Authentik est plus petit, mais parce qu’il est plus utilisable. Et franchement, une fois qu’on goûte au contrôle total, c’est dur de revenir en arrière.

Laissez-moi vous montrer à quoi ça ressemble concrètement. Me voici avec un serveur frais et avec une commande, Docker compose up, Authentik est opérationnel. C’est vraiment tout ce dont nous avons besoin ici.

Maintenant, je peux ouvrir l’interface admin, créer une app et ajouter OAuth comme fournisseur ou choisir n’importe quoi ici. Ça prend moins de 30 secondes.

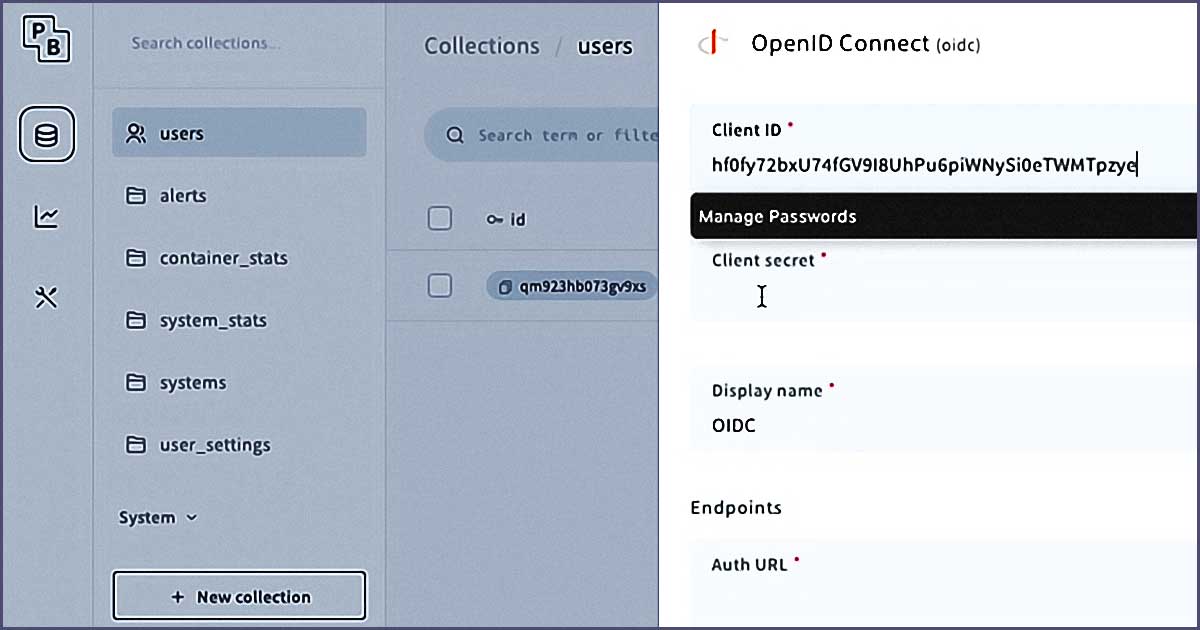

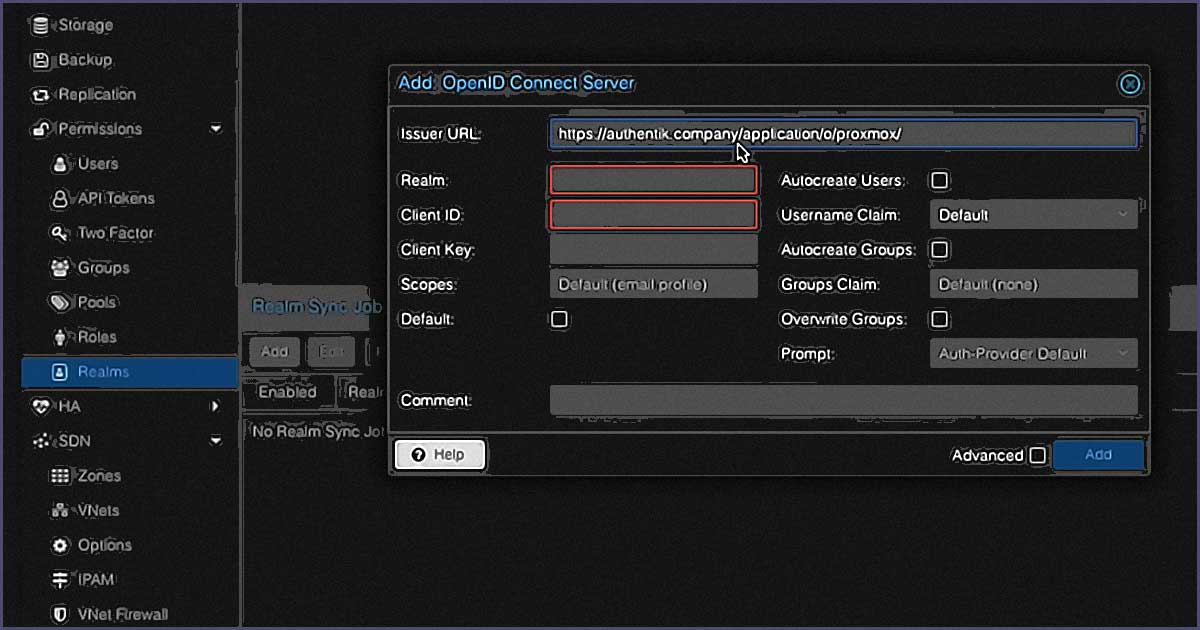

Ensuite, je déploie une app factice. Il ne se passe rien de spécial ici. Je vais juste définir l’URL de redirection, localhost, insérer le client ID et le secret que j’ai obtenus d’Authentik.

Et maintenant, je me connecte. C’est vraiment tout. Je peux ajouter de nouveaux utilisateurs ici et les utiliser pour me connecter. J’ai donc maintenant accès en tant qu’utilisateur au lieu de l’admin.

Je n’ai aucune page de connexion personnalisée. Il n’y a pas de système de mot de passe à essayer de maintenir et il n’y a pas de bricolage entre les services. Ça a pris environ 90 secondes, et cette app a maintenant une authentification de niveau production. C’est le moment où tout prend son sens.

Ça a l’air complexe, mais en pratique, c’est plutôt simple. Je peux lier tout ce système d’authentification ici, choisir comment je veux le faire sur Authentik.

Vous avez un blog ou un site web ? Je propose mes services de rédaction web : création et mise à jour d'articles optimisés SEO, maintenance de blog, audits de contenu, refonte éditoriale.

Si vous cherchez quelqu'un pour s'occuper de votre contenu — articles, mises à jour, stratégie éditoriale — contactez-moi, on en discute.

Authentik auto-hébergé : une alternative aux IDPs cloud lourds

Parce qu’il y en a d’autres. Nous avons Keycloak. Keycloak est génial, mais ça semble encore très lourd et hérité. C’est plus entreprise.

Auth0 est léger, mais vous pouvez le dépasser rapidement. Et puis j’ai mentionné Okta plus tôt ou même Auth0 — ce sont des outils polis, mais on paie, surtout quand on a plus d’utilisateurs.

Authentik se situe un peu au milieu de tout ça. Il y a une gestion d’identité complète. Il y a un constructeur de flux visuel. C’était vraiment flexible, et on n’a pas à payer tous ces coûts SAS.

Bon, il existe une version payante, que je n’aime pas du tout, mais l’open-source, pour beaucoup d’entre nous, permet déjà de faire énormément. Si vous passez à l’échelle, vous allez devoir payer pour ces trucs, c’est le deal.

Des fonctionnalités modernes pour un contrôle total

Encore une fois, j’aime les outils open-source. C’est vraiment open-source, mais il faut payer un peu si vous voulez passer à l’échelle. L’interface est moderne et intuitive. Le flux vous permet de construire visuellement la logique de connexion !

Et puis avoir ces politiques Python vous donne ces personnalisations détaillées quand la config ne suffit pas. Docker first, compatible avec Kubernetes et piloté par API. En plus, vous obtenez un MFA centralisé et une gestion des utilisateurs, le tout en un seul endroit. Bon, il y a des inconvénients.

D’abord, oui, c’est open-source, et pour beaucoup d’entre nous, c’est génial. Mais à mesure que vous grandissez, comme évoqué, il faut payer — ce qui, je suppose, est comme n’importe quel service. On n’aime pas devoir payer une fois qu’on atteint une certaine limite, je n’aime pas ça, d’accord.

Il y a une courbe d’apprentissage : franchement, c’était un peu déroutant de simplement installer ce truc. Mais une fois que c’était opérationnel, ça marchait vraiment bien.

Limites et points de vigilance

C’est aussi plus lourd que des outils ultra-légers, ça tourne autour de 2 Go de RAM. Et si vous ne faites pas de haute disponibilité, ça devient un point de défaillance unique. Donc, ce n’est pas parfait.

Mais pour la plupart des développeurs, on arrive à la même conclusion, non ? C’est dur à apprendre au début, mais une fois qu’on le fait fonctionner, c’est en fait assez utile.

C’est vraiment bien, ça lie un tas de choses différentes ensemble. Maintenant, est-ce que ça vaut le coup ? Eh bien, à vous de juger.

Si vous gérez une stack auto-hébergée (un home lab, des outils internes, du SAS, des apps on-prem) ça va être génial. C’est vraiment utile pour ça.

Si vous voulez du vrai SSO et du MFA partout, ça résout un problème que vous avez déjà. Si vous préférez le contrôle plutôt que le pricing, ça a encore plus de sens. Et si vous avez besoin d’une logique d’auth personnalisée, c’est là où ça excelle vraiment.

Par contre, ce n’est pas pour vous si vous voulez quelque chose d’ultra-léger avec presque aucune configuration, il faut configurer ce truc.

Ou si vous passez vraiment à l’échelle, honnêtement, d’autres fournisseurs payants seront meilleurs. Mais pour la plupart d’entre nous, une fois que vous avez configuré ça et que quelque chose change, l’auth cesse d’être dispersée à travers chaque app. Elle devient un système que vous contrôlez vraiment.

Vous avez un blog ou un site web ? Je propose mes services de rédaction web : création et mise à jour d'articles optimisés SEO, maintenance de blog, audits de contenu, refonte éditoriale.

Si vous cherchez quelqu'un pour s'occuper de votre contenu — articles, mises à jour, stratégie éditoriale — contactez-moi, on en discute.

Et une fois que vous vous y êtes habitué, c’est dur de revenir en arrière. Au moins, ça a beaucoup de sens. C’est un outil cool à intégrer dans nos workflows — surtout si, comme moi, vous aimez bidouiller et garder le contrôle de votre stack.