Avant que vous n’essayiez d’accéder au dark web, laissez-moi vous montrer comment le faire en toute sécurité. Je vais vous présenter 3 méthodes, en commençant par la moins sûre (celle que vous êtes sur le point d’essayer et qui va vous faire pirater), puis je terminerai par la plus sûre, celle qui vous rend invisible, intouchable, avec un niveau de sécurité digne d’Edward Snowden.

Avant de passer au numéro un, sachez que le dark web n’est pas entièrement mauvais. Il a été créé avec de bonnes intentions : offrir l’anonymat et une plateforme d’expression libre. Il a une multitude d’utilisations légitimes. Pensez aux journalistes qui communiquent avec des sources qui veulent rester cachées, comme Edward Snowden, ou aux gens qui cachent leurs activités à leur gouvernement, comme Edward Snowden, ou encore à ceux qui veulent jouer aux échecs sans être observés.

Oui, on peut jouer aux échecs sur le dark web. Mais sérieusement, on y trouve des sites légitimes comme ceux du New York Times, de la BBC, de la CIA et de Facebook. Tout est là, prêt à être consulté en sécurité, et c’est génial.

Mais ce qui le rend génial le rend aussi terrifiant, parce que c’est le terrain parfait pour toutes sortes d’activités illégales. Pour un criminel, c’est idéal : anonymat total, aucune surveillance. C’est comme The Purge, mais en permanence sur internet.

Au fait, saviez-vous que vos données sont en vente là-bas ? Vos e-mails, vos mots de passe, vos identifiants. Tout y est. Les criminels les achètent en ce moment même. Vous pouvez utiliser ce que j’utilise pour vérifier et me protéger : NordPass. L’incroyable gestionnaire de mots de passe NordPass intègre une surveillance du dark web. Il garde un œil sur le dark web pour moi et m’alerte si mes données ont fuité. Grâce à NordPass, je génère des mots de passe ultra-sécurisés, jamais vus ailleurs, et je les stocke en sécurité.

En fait, j’utilise NordPass pour tous mes mots de passe, personnels et pour mon activité YouTube. Je suis une cible, comme mes employés, alors je les oblige à l’utiliser. Via la console de gestion, je vérifie si leurs mots de passe sont solides. Les gros piratages arrivent souvent à cause d’erreurs humaines, de petites fautes par-ci par-là. Avec NordPass, j’ai tout sous contrôle.

Si vous voulez vous assurer que vos données ne traînent pas sur le dark web et que vos mots de passe sont sécurisés, essayez NordPass. avec mon lien qui vous donne 50 % de réduction : https://desgeeksetdeslettres.com/nordpass/

Numéro un : la méthode la moins sûre

La méthode la moins sûre pour accéder au dark web : ne faites surtout pas ça, mais je sais que certains vont quand même essayer. Il suffit de télécharger Tor Browser. Comme vous téléchargeriez Chrome ou Firefox pour le web normal (le clear net), vous téléchargez Tor Browser pour le dark web.

Tor Browser, pour The Onion Router, c’est ce qui vous permet d’accéder au réseau onion. Imaginez plein d’oignons posés sur internet : ce sont eux qui rendent tout sombre. Les oignons ne sont pas mauvais, ils ont juste plusieurs couches.

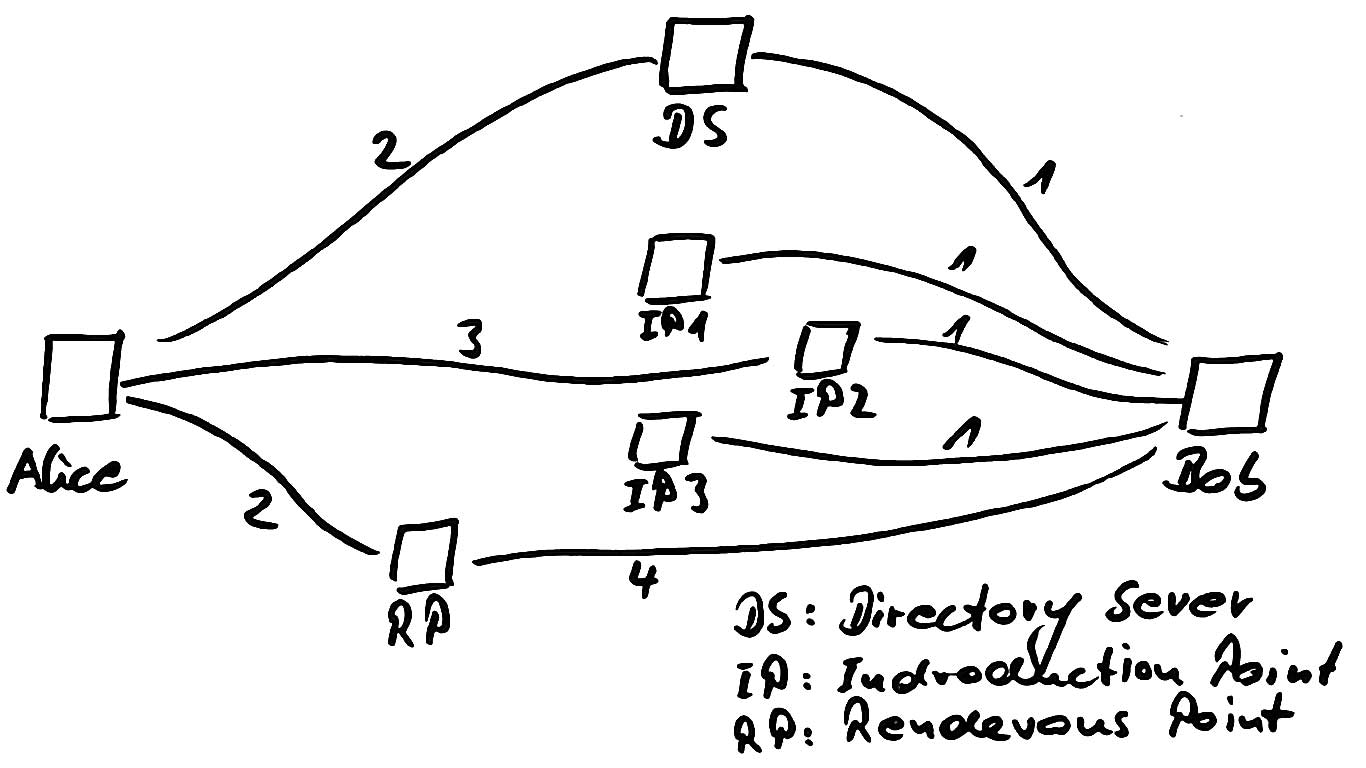

On ne va pas trop creuser (on n’est pas là pour cultiver des oignons), mais retenez que ce qui rend le système sécurisé et nécessite un navigateur spécial, c’est que les données passent par 3 routeurs oignons avant d’arriver, chaque couche ajoutant du cryptage. Ça protège l’anonymat et la sécurité. Et il y a encore plein d’autres mécanismes magiques.

Pour rendre le dark web moins effrayant, imaginez simplement un tas d’oignons connectés entre eux. C’est exactement ça.

Regardez comme c’est facile. J’ouvre mon navigateur, je vais sur torproject.org, je clique sur télécharger Tor Browser pour mon système. Je lance l’installateur Windows, je l’installe sur le bureau (vous choisissez où vous voulez), et je clique sur Terminer.

Pour se connecter au dark web, il suffit d’un clic : Connecter. Voilà, il crée le circuit, passe par trois oignons, et nous y sommes.

Effrayant ? Pas vraiment. On est là. Et maintenant ? On va sur Google ? Oui, on peut accéder aux sites normaux du clear net avec Tor Browser. On voit même le circuit : clic sur l’icône, et voilà nos trois oignons (allemand, autrichien, néerlandais).

Pour bien comprendre l’anonymat, regardons cette IP néerlandaise. Quelle est mon IP ? IPv6, intéressant, ça correspond.

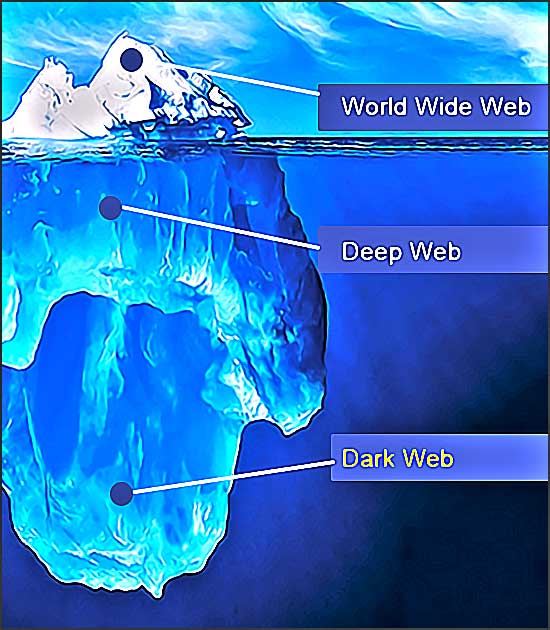

Mais où est le dark web ? C’est ça le truc : il est vraiment dark. Vous arrivez et vous vous dites « c’est tout ? ». C’est un réseau de sites interconnectés par ces oignons, introuvables, même pour Google. Google voit tout, même vous en sweat noir en train de manger des Funyuns avec du Mountain Dew, mais ses robots détestent les oignons.

Tous les sites du dark web sont des oignons et finissent en .onion. Essayons-en un : la version officielle du New York Times sur le dark web. C’est le même site, juste en version onion. Je colle l’adresse. Bam. Il finit en .onion, pas en .com ou .net.

Quand j’appuie sur Entrée, je suis sur un site dark web : le New York Times. L’adresse est une chaîne aléatoire impossible à retenir. C’est comme ça pour tous les sites dark web.

Le point important : vous ne pourriez jamais trouver cette adresse sans que le New York Times vous la donne. Pas de recherche, pas d’indexation possible. Contrairement à l’internet normal. Là, c’est dark. Pas de lumière.

Mais il y a quelques lueurs : le Hidden Wiki liste d’autres sites dark web, et Ahmia est un moteur de recherche limité aux sites connus. Il ne peut ni indexer ni explorer vraiment. C’est là que la curiosité pousse à explorer. Mais attention : ce n’est pas sécurisé. On a juste téléchargé et lancé Tor Browser avec les paramètres par défaut. Ce n’est pas bon.

Niveau deux : une méthode déjà plus solide

La deuxième méthode la plus sûre, bien mieux, mais pas encore la meilleure. Je ne l’utiliserais pas pour explorer vraiment.

On garde Tor Browser, mais on ajoute une couche, comme un oignon. Avant de se connecter à Tor, on passe d’abord par un VPN, et on ajuste des paramètres fortement recommandés dans Tor Browser. Parce qu’on ne veut pas traîner sur le dark web et recevoir un appel ou un coup à la porte.

Je me déconnecte de Tor, je ferme le navigateur. Je configure rapidement un VPN – j’utilise Nord, prenez-en un de confiance. Je me connecte au VPN, puis je relance Tor Browser.

Pourquoi ? On n’est pas déjà anonyme avec Tor ? Oui, mais pas totalement. Votre FAI voit que vous vous connectez à Tor. Il reconnaît le réseau, c’est détectable.

Le premier routeur onion voit aussi votre vraie IP. Plus loin, vous êtes protégé, mais ces petites failles font tomber les gens. C’est comme ça que les criminels se font arrêter sur les marchés dark web : ces petites fuites que le FBI et la CIA exploitent.

Avec le VPN, on crypte d’abord et on cache l’IP avant Tor. Couche supplémentaire.

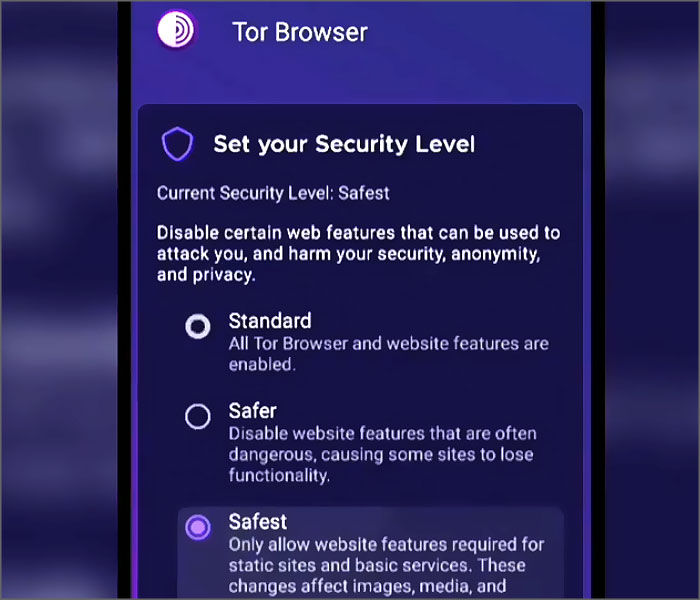

Par défaut, la connexion reste vulnérable. On ajuste les paramètres : Confidentialité et sécurité, puis niveau de sécurité. Standard active tout, dont JavaScript – dangereux sur le dark web. On passe au mode le plus sûr : JavaScript désactivé partout.

Ce seul changement suffit pour la plupart des cas. Niveau deux : sécurisé, mais pas totalement. On se connecte. Tiens, le site CIA sur le dark web fonctionne, avec cia.gov au début. La classe.

about:config, recherchez « javascript.enabled » et passez la valeur à false (la flèche rouge indique la ligne à modifier). JavaScript sera alors désactivé globalement sur Firefox.Niveau trois : la méthode ultime

Le niveau trois est intense, mais ultra-sécurisé, et c’est celui qui va vous plaire le plus, croyez-moi. C’est vraiment une des seules méthodes que je recommande pour le dark web. Le reste, à vos risques.

On va créer un ordinateur sur une clé USB. Cet ordinateur a une mémoire de poisson rouge : à chaque utilisation, il oublie tout. Intraçable. Ce système portable s’appelle Tails Linux, le système live incognito amnésique.

Edward Snowden lui fait confiance, et il est toujours tranquille en Russie. Tout passe par Tor par défaut. Tout votre trafic traverse les oignons en permanence.

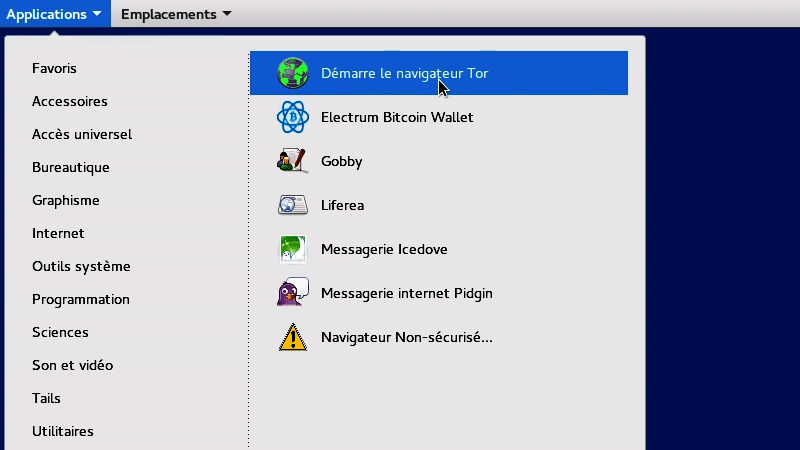

Ça semble compliqué ? Pas tant que ça. Il faut juste une clé USB d’au moins 8 Go. Vous éteignez l’ordinateur, vous branchez la clé, vous démarrez et vous choisissez de booter dessus. Et voilà Tails Linux.

On le configure maintenant. On branche la clé. Vous pouvez le faire sur presque n’importe quel ordi pas trop vieux. À la bibliothèque, chez un ami : aucune trace laissée.

On va sur tails.net, on télécharge l’image USB Tails. Pour l’écrire sur la clé, le meilleur outil est Balena Etcher : gratuit, sur etcher.balena.io.

- On sélectionne l’image, la clé cible, on flashe. C’est tout. Une fois fini, on prend la clé et on l’utilise.

- J’éteins mon portable Windows. Je branche la clé, je redémarre, j’appuie sur F12 (ou la touche boot de votre machine) pour choisir la clé USB.

Démarrage Tails

Option stockage persistant ? Mieux vaut éviter pour rester anonyme, c’est le défaut.

- On lance Tails.

- On connecte le Wi-Fi (certains drivers posent problème, mais un dongle ou Ethernet résout ça).

- On active la connexion Tor, éventuellement un pont si bloqué.

- On lance le navigateur.

Niveau trois : un ordinateur qui oublie tout.

Pour encore plus de sécurité, ajoutez un VPN avant Tor. VPN + Tor + Tails : imparable. À la fin, on éteint, on débranche. Vous n’avez jamais existé.

Soyez prudent. Même au niveau Edward Snowden, des choses peuvent arriver. Vous naviguez dans une zone sans aucune surveillance. Prenez toutes les précautions. Pour un téléchargement, déconnectez internet avant d’ouvrir : ça pourrait se connecter à distance et vous compromettre.

Les risques sont moindres avec Tails Linux sur clé, mais ne devenez pas une de ces histoires effrayantes qu’on raconte sur le dark web.

- Télécharge le fichier pendant que tu es connecté à internet

- déconnecte-toi complètement (Wi-Fi off, câble Ethernet débranché, ou mode avion) avant d’ouvrir le fichier

Pourquoi ce conseil ? Beaucoup de malwares du dark web sont conçus pour « phoner home » : dès que tu ouvres le fichier (un PDF, une image, un ZIP, etc.), il essaie de se connecter à un serveur distant pour :

- envoyer les données (IP, infos système)

- télécharger d’autres charges malveillantes

- activer un virus

Comment faire concrètement ?

- Télécharger le fichier normalement (via Tor ou votre navigateur)

- Une fois le téléchargement terminé, se déconnecter d’internet : Sur PC, désactiver le Wi-Fi ou bien débrancher le câble éthernet), surportable se mettre en mode avion

- Ouvrez d’abord le fichier hors ligne

- Précautions supplémentaires : scanner d’abord en ligne : avant de déconnecter, uploader le fichier sur VirusTotal.com (il scanne avec 70+ antivirus)

- Utiliser une sandbox ou VM : le top pour les fichiers douteux car ça les ouvre dans une machine virtuelle (VirtualBox gratuit, ou Whonix/Tails pour plus de sécurité). Si ça explose, ça n’affecte pas votre vrai PC.

En résumé : le téléchargement nécessite internet, mais l’ouverture du fichier suspect se fait après avoir coupé la connexion, c’est une précaution basique contre les malwares qui ont besoin du net pour s’activer pleinement.

À lire sur notre blog Des Geeks Et Des Lettres

Questions fréquentes

À quoi ressemble vraiment le dark web ?

Le dark web n’est pas entièrement mauvais. Il offre anonymat et liberté d’expression. On y trouve des sites légitimes (versions onion du New York Times, BBC, CIA, Facebook), mais l’absence totale de surveillance en fait aussi un paradis pour les activités illégales.

Pourquoi le navigateur Tor seul est-il dangereux ?

Votre FAI détecte l’usage de Tor, le nœud d’entrée voit votre vraie IP, et les paramètres par défaut laissent JavaScript actif – exploitable par les pirates sur des sites malveillants.

En quoi un VPN améliore-t-il Tor ?

Un VPN de confiance masque d’abord votre connexion Tor à votre FAI et cache votre IP réelle au nœud d’entrée Tor.

Qu’est-ce que Tails Linux et pourquoi est-il si sécurisé ?

Tails Linux est un OS portable sur clé USB qui route tout via Tor et efface tout à l’extinction. Aucune trace. Edward Snowden lui fait confiance.

Y a-t-il encore des risques avec les méthodes les plus sûres ?

Oui. Sans surveillance, le danger reste. Prenez toujours des précautions supplémentaires, surtout pour les téléchargements : ouvrez-les hors ligne pour éviter les mauvaises surprises.

🔒 À retenir : La sécurité en ligne est essentielle, ne naviguez pas sans protection. Protéger mes données avec NordVPN