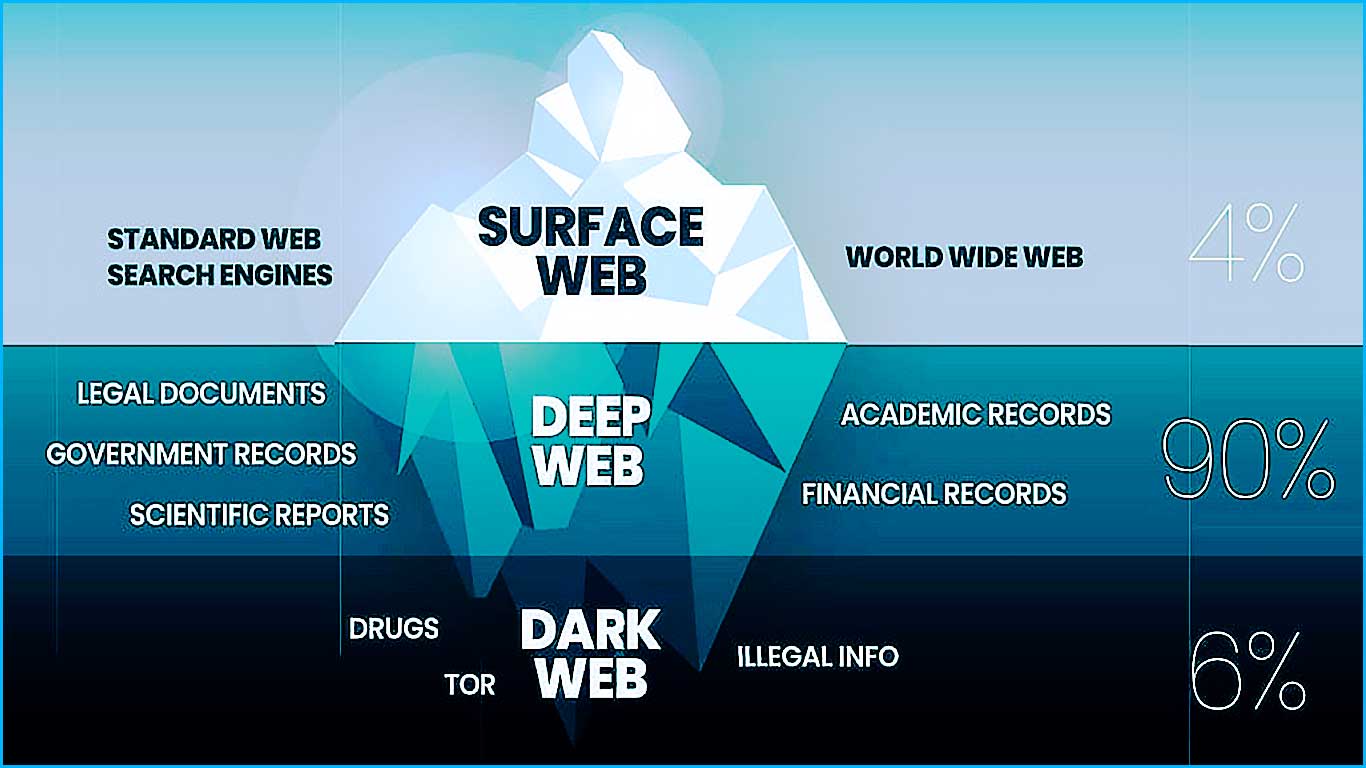

Il existe beaucoup de mystique autour du dark web, mais au fond, il s’agit simplement d’internet avec quelques étapes supplémentaires. Le dark web nécessite des logiciels spéciaux pour y accéder, comme le navigateur Tor, aussi appelé “The Onion Router”.

Chaque requête y circule en couches, comme un oignon : chaque serveur retire une couche avant de transférer le trafic au suivant, ce qui rend difficile de remonter à l’origine. Le site final ne sait jamais d’où provient la connexion.

Le dark web est donc un outil puissant pour protéger contre le suivi, la surveillance et la censure. Mais cette confidentialité accrue attire aussi des activités cybercriminelles.

Comment accéder au Dark Web

Les adresses .onion

Les sites du dark web ne ressemblent pas à facebook.com ou google.com. Ils utilisent des adresses “.onion”, longues chaînes aléatoires générées par cryptographie. Ces sites appelés “hidden services” ne sont pas faciles à indexer, pour ceux qui ne voient pas de quoi je parle : on ne peut pas les référencer sur Google ou un autre moteur de recherche grand public, du coup ces sites doivent trouver d’autres moyens pour se faire connaître.

Les moteurs de recherche du dark web

Contrairement à Google, les moteurs de recherche du dark web sont limités. Certains comme Dark Search, Haystack ou Torch permettent d’explorer, mais leurs résultats sont incomplets. Les publicités et contenus illégaux y sont fréquents.

Lors d’une recherche pour “engager un hacker”, par exemple, aucun résultat n’apparaît. Pour “hacking”, quelques forums apparaissent comme Exploit.in (forum russophone de hacking) ou Verified (forum cybercriminel). Pour “ransomware”, on retrouve des groupes comme Clop, Ramp, Everest ou RansomX.

Forums et Communautés de Hacking

Des forums spécialisés hébergent des discussions sur la cybersécurité, le malware et les services illégaux. Certains sont actifs depuis longtemps, notamment dans les communautés russophones.

Exemple : le groupe Clop

Clop est un groupe de ransomware actif depuis plusieurs années. Ils cryptent les données d’entreprises et exigent une rançon en cryptomonnaie. En cas de refus, les données volées sont publiées sur leurs sites du dark web.

Clop revendiquait par exemple l’attaque contre le logiciel Progress MOVEit, il affirmait avoir téléchargé massivement des données sensibles.

Catalogues et Listes d’Onion Sites

Comme les moteurs de recherche sont limités, il existe des catalogues de sites classés par catégories, tels que Tor Links. Ces listes regroupent des sites de hacking, de vente illégale, de forums ou encore de scams. Beaucoup de liens sont inactifs, d’autres sont des arnaques.

Le cas Pathfinder

Un exemple de site présenté est “Pathfinder”, supposé être un cheval de Troie à accès distant (RAT). Il promet d’espionner et de contrôler un ordinateur à distance, mais il est probablement faux.

Hackers Union

D’autres annonces proposent des services douteux :

- piratage de serveurs,

- smartphones,

- réseaux sociaux,

- voire modification de notes à l’université.

Beaucoup de ces liens mènent à des sites morts.

Arnaques et Escroqueries

Les faux hackers à louer

Des annonces mettent en avant de faux personnages comme “Vladimir et George” , soi-disant experts en piratage de réseaux sociaux, espionnage téléphonique et sabotage informatique. En réalité, ce sont des scams ou des honeypots.

Les arnaques fréquentes

Les catalogues recensent des arnaques liées à :

- la drogue et les armes

- les fausses cryptomonnaies

- les cartes de crédit volées

- les services de hackers bidon

Outils de Surveillance du Dark Web

Certaines entreprises proposent des outils pour surveiller automatiquement le dark web. Par exemple, Flare aide les équipes de cybersécurité à identifier les fuites de données (identifiants, mots de passe, données professionnelles).

Ces services collectent les données de forums, de sites de ransomware, de marketplaces et de messageries chiffrées comme Telegram. Les utilisateurs sont notifiés dès que leurs informations apparaissent.

Les risques et les informations exposées

Explorer le dark web permet de constater que des informations personnelles ou professionnelles peuvent s’y retrouver :

- identifiants de connexion

- adresses email et mots de passe

- données issues de fuites d’entreprises

- informations financières

Ces données circulent ensuite sur des forums de cybercriminels ou dans des groupes privés.

Découvertes insolites

Parmi les contenus rencontrés figure un “assistant IA anonyme” nommé Dig, accessible via un site .onion. Ce chatbot répond à des questions, mais son environnement reste incertain et probablement risqué.

Pourquoi, dans ce cas, garder un œil sur le dark web ?

Les organisations qui investissent dans des technologies sécurisées et mettent en place une surveillance des risques en temps réel renforceront leur résilience face aux cyberattaques.

Une façon d’être proactif en ce qui concerne le dark web consiste à recourir à la surveillance du dark web par l’intermédiaire d’un fournisseur de renseignements sur les menaces. Cela permet d’identifier et de signaler les données compromises ou volées avant que quelqu’un ne les utilise à des fins illégales et nuisibles.

Les entreprises qui fournissent des renseignements sur les menaces peuvent également fournir des alertes sur les identifiants potentiellement compromis ou les tactiques des attaquants, ce qui permet de prévenir les attaques par ransomware.

Conclusion

Le dark web reste un espace étrange, rempli d’arnaques, de scams et de contenus illégaux, mais aussi de véritables menaces issues de groupes cybercriminels.

Explorer cet univers nécessite prudence et esprit critique. Comprendre ce qui s’y passe fait partie intégrante d’une bonne stratégie de sécurité, autant pour les entreprises que pour les particuliers.

N’ayez pas peur du dark web, préparez-vous-y

Malgré sa réputation, le dark web n’est donc pas une partie incompréhensible d’internet. Savoir comment y naviguer peut aider les professionnels de la sécurité à identifier les menaces potentielles, à découvrir les activités malveillantes et à recueillir des informations qui peuvent enrichir le plan de sécurité de votre organisation.

🛡️ À retenir : La sécurité en ligne est essentielle, ne naviguez pas sans protection. Découvrir ProtonVPN