Les acteurs de la menace moderne utilisent les technologies les plus avancées pour accéder à vos systèmes, faire des ravages et voler vos données sensibles.

Dans la « course aux armements » constante de la cybersécurité, les fournisseurs informatiques, les MSP et les professionnels de la sécurité intègrent ces mêmes technologies de pointe pour mettre fin à ces attaques sophistiquées.

Dans cet article, nous examinerons la menace actuelle que représentent les logiciels malveillants et nous nous efforcerons de mieux comprendre ce que vous pouvez faire pour mettre fin à ces attaques.

Qu’est-ce qu’un logiciel malveillant ?

La cybersécurité est un défi dynamique. Les cybercriminels ne cessent d’innover et d’améliorer leurs techniques d’infiltration et les professionnels de l’informatique suivent ces progrès en utilisant les outils les plus récents. Parmi les outils les plus essentiels à leur disposition figurent les logiciels anti-malware et antivirus.

Le terme « logiciel malveillant », dérivé de « malicious software », décrit une attaque numérique conçue pour infiltrer des ordinateurs individuels ou de grands réseaux de systèmes. Les logiciels malveillants peuvent être créés pour endommager les systèmes, obtenir un accès non autorisé aux données ou verrouiller un réseau entier.

Les outils de défense contre les logiciels malveillants sont importants car l’infection par un logiciel malveillant est l’une des cybermenaces les plus courantes auxquelles les utilisateurs sont actuellement confrontés. Elle est souvent utilisée pour voler des données à des fins lucratives, comme arme dans le cadre d’attaques parrainées par un état, comme forme de protestation numérique par des hacktivistes, ou pour demander une rançon à des entreprises.

Les logiciels malveillants sont un terme générique qui désigne toute une série de logiciels malveillants :

- notamment les chevaux de Troie

- les vers

- les rançongiciels

Plus précisément, les types de logiciels malveillants les plus courants sont les suivants

- Ransomware – Menace bien connue, le ransomware empêche l’accès à un système informatique particulier jusqu’à ce que la victime verse de l’argent.

- Vers – Ils copient automatiquement leur code malveillant d’un système à l’autre. Les vers n’ont pas besoin d’être attachés à une application logicielle pour s’infiltrer dans un ordinateur ou un réseau.

- Trojans – Type de virus qui incite les utilisateurs à l’ouvrir et à l’exécuter en se faisant passer pour des fichiers ou des URL inoffensifs.

- Logiciel espion – Recueille des informations sur l’utilisateur et les envoie à un acteur de la menace qui prévoit de lui nuire ou de l’exposer.

- Logiciel publicitaire : affiche automatiquement des publicités (souvent intrusives) à l’intention de l’utilisateur lorsqu’il est en ligne.

Qu’est-ce qu’une solution anti-programmes malveillants ?

Le nom dit tout. L’anti-malware est un outil nécessaire pour protéger vos réseaux et vos données contre les logiciels malveillants et les attaques MaaS. L’anti-malware est l’outil de référence pour un MSP ou un professionnel de l’informatique lorsqu’il doit localiser et supprimer un logiciel malveillant de l’ordinateur d’un client.

Les premiers logiciels anti-programmes malveillants utilisaient une base de données de signatures simples pour trouver les signes de programmes malveillants connus. Lorsque l’outil anti-programmes malveillants analysait un ordinateur, il recherchait ces signes. Tout logiciel malveillant détecté était alors mis en quarantaine ou supprimé.

Les logiciels anti-programmes malveillants basés sur des signatures sont encore utilisés aujourd’hui, mais les cybercriminels peuvent contourner cette approche en modifiant le code de manière à ce que la signature ne soit plus reconnue.

Les professionnels de la cybersécurité avaient besoin d’une nouvelle méthode de détection des logiciels malveillants et se sont donc tournés vers l’heuristique. La détection heuristique est conçue pour rechercher des modèles de comportement suspect plutôt que des signatures spécifiques. Lorsqu’un logiciel tente de « mal se comporter » en faisant quelque chose qu’un logiciel légitime ne ferait pas normalement, il est signalé comme étant un logiciel malveillant.

- La plupart des logiciels anti-programmes malveillants modernes utilisent une puissante combinaison de détection de signatures

- d’analyse heuristique

- et d’une certaine forme d’apprentissage automatique

Une approche d’apprentissage automatique (parfois appelée intelligence artificielle) ne se contente pas d’analyser ce que fait le logiciel, mais analyse également sa composition.

Cela permet à l’outil d’introduire des heuristiques comportementales dans un modèle de détection et d’améliorer continuellement ses propres algorithmes grâce à un « entraînement » permanent. Les systèmes basés sur la ML représentent le summum de l’automatisation de la sécurité et ne nécessitent qu’une intervention minimale de l’analyste ou de l’homme pour fonctionner.

Une autre technologie est apparue dans la lutte sans fin contre l’intrusion de logiciels malveillants : le sandboxing

Le sandboxing exécute un logiciel dans un « bac à sable » sûr (une machine virtuelle simulant l’environnement réel). Le logiciel peut alors observer le comportement du programme afin de déterminer son intention et tout dommage potentiel qu’il pourrait causer.

Quelle est la différence entre un logiciel anti-programmes malveillants et un logiciel antivirus ?

Le terme « logiciel malveillant » est souvent utilisé de manière interchangeable avec « antivirus », mais ces deux logiciels sont très différents.

Là encore, le nom est révélateur. Les logiciels anti-programmes malveillants se concentrent sur l’isolement et l’élimination proactifs de la menace spécifique d’intrusion de programmes malveillants. Cela inclut les vers, les chevaux de Troie, les logiciels espions, les logiciels rançonneurs et les logiciels publicitaires décrits ci-dessus.

Plus important encore, l’anti-malware est proactif dans sa recherche et l’élimination de ces menaces.

En revanche, l’antivirus (AV) est plutôt un outil de défense réactif. Il est conçu pour gérer tous les autres virus et fichiers malveillants qui ne sont pas explicitement identifiés comme des logiciels malveillants. Les MSP utilisent l’AV pour se protéger contre les virus connus qui sont plus faciles à identifier.

Proactif, l’anti-malware est une solution utilisée contre les virus plus récents et plus innovants que les logiciels antivirus ne sont pas capables de détecter ou d’éliminer.

L’antimalware et l’AV sont tous deux nécessaires. Utilisés conjointement, ces outils vous permettent de vous protéger et/ou de protéger vos clients contre la majeure partie des cybermenaces modernes.

La solution de NordVPN offre les 2 protections

Caractéristiques communes des logiciels anti-programmes malveillants

Il existe de nombreux outils anti-malware sur le marché. Chacun d’entre eux présente ses propres caractéristiques et avantages, mais les meilleures solutions anti-programmes malveillants présentent certaines caractéristiques communes :

Bases de données en nuage

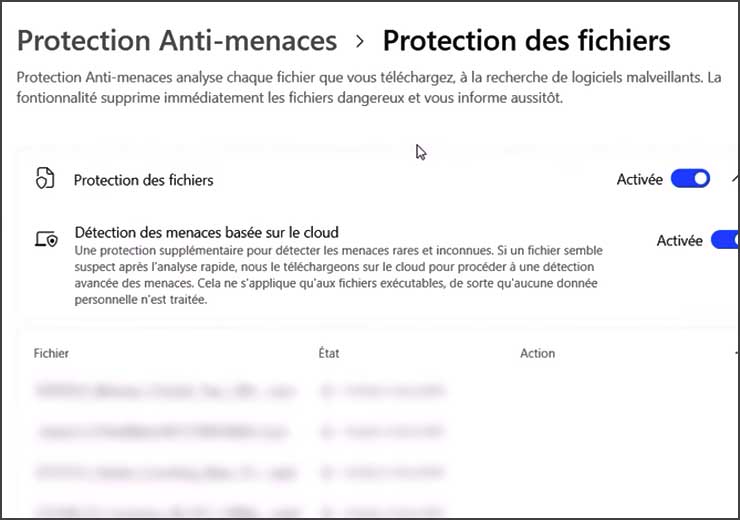

La plupart des outils utilisent une base de données en nuage pour analyser les attaques de logiciels malveillants. Chaque logiciel malveillant a sa propre signature, et le logiciel anti-programmes malveillants envoie le code suspect à la plateforme en nuage pour qu’il soit comparé aux signatures malveillantes connues.

Le fait que les bases de données modernes soient basées sur l’informatique en nuage est important car il permet une mise à jour en temps réel des menaces nouvellement découvertes.

Protection contre les logiciels malveillants sans fichier

Les logiciels malveillants sans fichier sont largement considérés comme les plus dangereux car ils affectent directement le système d’exploitation d’un réseau.

Les acteurs de la menace ont tendance à utiliser cette méthode de diffusion des logiciels malveillants pour des intrusions plus importantes, principalement parce qu’elle peut avoir une durée de vie très longue.

Analyse heuristique

Comme nous l’avons vu précédemment, un logiciel anti-programme malveillant moderne doit être capable d’analyser le comportement et la composition des fichiers dans l’environnement informatique.

Si le fichier présente un comportement ou des caractéristiques nuisibles, il est signalé comme un logiciel malveillant et mis en quarantaine ou supprimé.

Différentes catégories et sous-catégories d’une analyse heuristique

| Comment Faire une Analyse Heuristique | |||

|---|---|---|---|

| Fonctionnalité | Contenu Persuasif | Mise en Page & Design | Points de Conversion |

| – Points de friction | – Clarté et lisibilité | – Style | – Parcours client |

| – Menus et navigation | – Motivation et persuasion | – Hiérarchie de l’information | – Pages et formulaires de conversion |

| – Clarté et cohérence | – Pages de catégories/liste | – Utilisabilité et fonctions graphiques | – Après conversion |

Sandboxing (bac à sable)

La mise en bac à sable est essentielle pour se défendre contre les attaques de logiciels malveillants les plus avancées. Les intrusions de logiciels malveillants sophistiqués peuvent modifier leurs schémas pour éviter d’être détectées par une signature ou une heuristique.

Un outil capable d’isoler un fichier dans un bac à sable sûr peut lancer une heuristique et analyser le fichier après son exécution et rechercher un comportement suspect qui serait autrement difficile ou impossible à détecter.

Un composant antivirus

Étant donné que l’antivirus et l’anti-programme malveillant fonctionnent ensemble, certaines solutions les combinent en un seul outil. Cela élimine la nécessité (et le temps de latence éventuel) d’utiliser deux outils indépendants.

Détection basée sur les signatures

Aucun outil de défense contre les logiciels malveillants n’est complet sans la détection basée sur les signatures. Bien qu’il s’agisse de la plus ancienne méthode de détection des logiciels malveillants, elle est efficace par sa simplicité. Chaque virus ayant son propre code, la détection par signature reste un moyen efficace de repérer les menaces connues.

Conclusion

Se protéger contre les logiciels malveillants en 2024 signifie adopter une stratégie de défense complète et adaptée aux menaces toujours plus sophistiquées du cyberespace.

Voici les principales mesures à envisager :

1. Utiliser des logiciels de sécurité avancés

Les antivirus traditionnels ne suffisent plus. Il faut aussi disposer de solutions de sécurité qui intègrent des fonctionnalités telles que la détection des comportements suspects, l’analyse heuristique et l’intelligence artificielle.

2. Mettre à jour régulièrement les logiciels

Les mises à jour ne concernent pas uniquement les systèmes d’exploitation, mais aussi les applications, les navigateurs et les plugins. Les éditeurs corrigent continuellement des vulnérabilités qui peuvent être exploitées par des logiciels malveillants, il faut donc automatiser les mises à jour.

3. Sensibiliser et former les utilisateurs

La première ligne de défense contre les cyberattaques reste l’utilisateur :

- Former les utilisateurs à reconnaître les tentatives de phishing

- à utiliser des mots de passe complexes

- à adopter de bonnes pratiques de sécurité

Des campagnes de sensibilisation régulières réduisent les risques d’infection.

4. Sauvegarder les données régulièrement

Les attaques par ransomware sont en constante augmentation. Le fait d’avoir des copies de sauvegarde restaure les données sans céder aux demandes de rançon. Ces sauvegardes doivent être stockées hors ligne ou sur des systèmes déconnectés du réseau principal.

5. Implémenter une gestion des accès stricte

Le principe du moindre privilège doit être appliqué. Les utilisateurs ne doivent avoir accès qu’aux ressources nécessaires à leur travail. Utiliser des solutions de gestion des identités et des accès (IAM) permet de contrôler et de surveiller qui accède à quoi, et d’ajuster rapidement les permissions.

6. Adopter des solutions de sécurité réseau robustes

- Les pare-feu

- les systèmes de détection et de prévention des intrusions (IDS/IPS)

- et les réseaux privés virtuels (VPN)

…sont essentiels pour protéger les réseaux contre les intrusions. Ces outils doivent être configurés correctement et régulièrement mis à jour.

7. Surveiller et analyser en continu

L’utilisation de systèmes de gestion des informations et des événements de sécurité (SIEM) permet de centraliser les logs de sécurité et de détecter des comportements anormaux.

8. Planifier et tester des réponses aux incidents

Avoir un plan de réponse aux incidents bien défini et testé régulièrement permet de réagir rapidement et efficacement en cas d’attaque :

- isoler les systèmes infectés

- évaluer les dégâts

- communiquer avec les parties prenantes

- restaurer les opérations

Se protéger contre les logiciels malveillants en 2024 nécessite une approche multidimensionnelle combinant technologies avancées, bonnes pratiques de sécurité et formation des utilisateurs.