Alors, tu as regardé un épisode de Mr. Robot et maintenant tu te prends pour un hacker génialissime. Mais sais-tu seulement comment maximiser ton anonymat sans te trahir toi-même ? Ne t’inquiète pas, je vais t’aider.

Aujourd’hui, nous allons nous plonger dans l’OPSEC, ou sécurité opérationnelle. Considérez l’OPSEC comme le fait de faire passer votre statut de furtivité à 100 dans Skyrim. Vous êtes invisible tandis que le monde entier brûle autour de vous. Certaines personnes ont laissé des commentaires sur mes précédents contenus pour se plaindre que j’utilisais le terme OPSEC au lieu de PERS, qui signifie sécurité personnelle. Je comprends cette critique, mais mon seul problème avec ça, c’est que la sécurité opérationnelle a l’air beaucoup plus badass. Et je traite toute ma vie comme une mission d’opérations secrètes.

Nous allons donc nous en tenir à OPSEC. Bon, vous vous dites peut-être : « Pourquoi devrais-je me soucier de ma vie privée si je suis de toute façon surveillé ? » Tais-toi, Geek. C’est la guerre. Les seigneurs du numérique envahissent carrément votre vie. Ils exploitent vos données comme si c’était de l’immobilier gratuit, et vous vous laissez faire. Êtes-vous vraiment d’accord pour que vos informations personnelles soient vendues comme une prostituée bon marché au plus offrant ? Il existe des entreprises dont le seul but est de vous traquer, d’investir des millions dans la création de votre profil, puis d’engranger des milliards en le revendant à des annonceurs, des gouvernements ou n’importe qui d’autre prêt à mettre le prix.

Cet article est un signal d’alarme. Un bras d’honneur à ces vampires arrogants qui traitent vos informations comme une marchandise à deux euros. Nous en avons assez. Armons-nous et ripostons. Ils vous surveillent. Ils connaissent chacun de vos mouvements et c’est à vous de les en empêcher.

Bon, tout le monde, enfilez vos chapeaux en aluminium, car nous allons devenir vraiment paranoïaques et schizophrènes ici. Nous allons passer toutes les bases comme les VPN et nous concentrer sur ce que les articles de hackers basiques ne couvrent pas. Ce contenu sera divisé en plusieurs chapitres, chacun abordant un aspect différent de l’OPSEC.

Le piège de l’attachement

La plupart des hackers, entre guillemets, sont des prodiges d’un seul appareil qui jonglent entre leur application bancaire, leurs swipes sur Tinder et leurs sessions de navigation porno sur le même iPhone. Parlons donc de l’importance de la compartimentation. Il ne s’agit pas d’un conseil basique comme l’utilisation du mode navigation privée. Oubliez ça. Nous allons plus loin.

Votre vie en boîtes

Considérez la compartimentation comme une série de boîtes. Si vous effectuez une tâche, par exemple regarder du porno gay, et que vous ne voulez pas que quelqu’un le sache, celle-ci est isolée dans cette boîte. Une fois que vous avez fini de regarder du porno gay, vous détruisez la boîte. Vous ne laissez ainsi aucune trace de votre homosexualité cachée. La compartimentation consiste à découper votre vie en silos hermétiques afin que, si l’un d’entre eux est violé, les autres ne tombent pas comme des dominos.

Commencez par créer des identités dédiées à différentes opérations. Vous avez une activité parallèle qui divulgue des secrets d’entreprise ? Utilisez un téléphone jetable, une nouvelle adresse e-mail chez un fournisseur axé sur la confidentialité et acheminez tout via des machines virtuelles isolées sur votre ordinateur. L’utilisation d’un système d’exploitation tel que Qubes OS vous permet de lancer ces machines virtuelles comme des gants jetables. Exécutez votre Roblox dans l’une et votre navigation sur le dark web dans une autre.

Le mot d’ordre ici est l’isolation matérielle. Qubes OS est un hyperviseur basé sur Xen qui exécute toutes vos actions dans des machines virtuelles, chacune d’entre elles étant protégée par un pare-feu aussi solide que celui de Fort Knox. Il sera plus difficile d’y accéder que d’accéder aux fichiers Epstein.

Vous pouvez même utiliser la compartimentation pour des tâches quotidiennes comme vos appareils. Un ordinateur portable pour la vie normale et un autre renforcé pour les opérations sensibles. Mais ce n’est pas tout. Vous pouvez aller plus loin. Utilisez l’usurpation d’adresse MAC sur chaque machine virtuelle. Des outils tels que MAC changer vous permettent de randomiser votre identifiant matériel à chaque démarrage. Vous pouvez le faire sous Linux, mais si vous utilisez Qubes OS 4.1 ou une version ultérieure, cela se fait déjà automatiquement. Il suffit littéralement d’installer Qubes OS et 90 % de tout ce que vous devez savoir pour rester anonyme est déjà fait pour vous. C’est un système d’exploitation incroyable.

Si vous n’aimez pas Qubes OS, vous pouvez également utiliser Linux et les conteneurs Docker pour tout compartimenter. Ce n’est toutefois pas aussi sûr, car cela partage le noyau hôte. Mais c’est mieux que rien. Quoi qu’il en soit, si vous utilisez MAC changer sur votre précieux Kali Linux, associez-le à RF kill pour activer ou désactiver le Wi-Fi pendant les opérations sensibles. Cela empêche les balises accidentelles et modifie constamment votre adresse MAC.

La compartimentation ne s’arrête pas au monde numérique. Vous pouvez même l’appliquer à votre vie physique.

Ne divulguez pas vos pseudonymes en ligne dans la vie réelle, et vice versa. Même si vous dirigez un groupe de hackers Minecraft illégal. Ne communiquez la liste des membres qu’aux personnes qui ont besoin de la connaître. Si un idiot compromet la sécurité, toute la cellule ne s’effondrera pas grâce à la compartimentation.

Vous devez penser comme un espion. Utilisez des pseudonymes, des cachettes pour échanger des informations, comme une clé USB dans un parc public. Juste l’idée d’une cache USB pour les hacks Minecraft. L’objectif : limiter le rayon d’action. Si les fédéraux enfoncent une porte à cause de votre empire de piratage Minecraft, ils n’obtiennent pas les clés de tout votre empire.

Quand vos fichiers vous dénoncent

Chaque fichier que vous touchez est un fichu mouchard qui attend de vous dénoncer. Les métadonnées sont ces informations sournoises intégrées à vos photos, documents et vidéos.

- Je parle ici des coordonnées GPS

- des horodatages

- des informations sur l’appareil et la version du logiciel que vous utilisez

C’est comme laisser une traînée de miettes de pain menant directement à votre cachette. Nous ne parlons pas ici de gamineries. Il s’agit d’effacer chirurgicalement ces tatouages numériques afin que votre stupide groupe de pirates Minecraft reste anonyme.

Téléchargez un outil tel que ExifTool. C’est un outil redoutable pour supprimer les données EXIF des images. Vous prenez une photo de votre pénis que vous aimez appeler le Punisher 2 mm. Lancez ExifTool pour effacer les balises de localisation, le modèle d’appareil photo et toutes ces conneries. Et hop, vous êtes prêt à partager votre chef-d’œuvre photographique avec le monde entier.

Pour les documents, utilisez un outil tel que Mat ou la boîte à outils d’anonymisation des métadonnées. Utilisez-le pour nettoyer les métadonnées de la plupart des fichiers. Vidéos : FFmpeg peut effacer les métadonnées intégrées. Ne vous arrêtez pas là. Automatisez cette opération. Configurez des scripts Python ou utilisez des applications telles que ImageMagick en mode batch pour tout traiter avant même que les fichiers ne quittent votre appareil.

Si vous êtes paresseux, acheminer tout via des services qui suppriment automatiquement les métadonnées lors du téléchargement, car il existe des sites web qui le font. Mais ne faites confiance à personne. Faites-le vous-même d’abord. Si vous passez directement à des services comme celui-ci, vous avez déjà échoué dans votre OPSEC avant même de commencer.

N’oubliez pas que les métadonnées fuient de manière étrange. Fichiers audio avec balises géographiques, e-mails avec en-têtes exposant votre historique IP : nettoyez tout. C’est comme nettoyer une scène de crime. Vous ne devez laisser aucune trace. Pas même un petit cheveu contenant de l’ADN, sinon un script kiddie avec un éditeur hexadécimal vous dénoncerait plus vite que vous ne pourriez dire « Oups ». Prenez cette habitude et vous dormirez mieux en sachant que vos fichiers ne divulguent pas de secrets derrière votre dos.

La grande évasion numérique

L’ancien slogan de Google : ne soyez pas malveillant. Google a un passé trouble. Recherche, cartes, e-mails, et même votre thermostat si vous ne faites pas attention. Vous pensez que Gmail est gratuit, mais ce n’est pas le cas. Tout a un prix, et ce prix, ce sont vos données. Alors, mettons-y un terme. Dé-Googlez complètement votre vie.

Nous ne parlons pas ici de petits pas, comme changer votre moteur de recherche par défaut pour DuckDuckGo. C’est le niveau débutant. Nous expulsons complètement ces entités. Tout d’abord, vérifiez vos dépendances. Connectez-vous à votre compte Google et téléchargez vos archives de données. Vous serez choqué de voir tout ce qu’ils ont accumulé. Chaque recherche, emplacement, ping, commande vocale, recherche pornographique, tout. Brûlez ce pont. Exportez vos contacts, vos calendriers, tout. Puis supprimez le compte.

Vous devez remplacer petit à petit la petite boîte confortable qu’ils ont construite autour de vous. Pour les recherches, passez à des outils tels que SearX ou Startpage. Et si possible, hébergez-les vous-même. L’auto-hébergement signifie que personne n’enregistre vos requêtes. N’est-ce pas incroyable ? Aucun enregistrement. Cela semble être un mythe, mais c’est ce que les Nordiques pensaient des dragons.

E-mail : abandonnez Gmail et hébergez vous-même votre propre messagerie. Vous pouvez héberger vous-même votre messagerie avec un service tel que Mail-in-a-Box ou simplement utiliser des fournisseurs cryptés qui ne scannent pas votre boîte de réception à la recherche de publicités si vous êtes paresseux. Mais ici, il ne s’agit pas de paresse. Il s’agit d’une paranoïa extrême, à un niveau tel que vous pourriez être diagnostiqué comme schizophrène.

Voici la solution pro. Vous voulez désinstaller Google de votre matériel. Si vous utilisez Android, installez une ROM personnalisée comme GrapheneOS. Elle est aussi solide qu’un bunker. Elle ne contient aucun bloatware Google et met les applications en sandbox. Vous pouvez également opter pour LineageOS sans les services Google Play, qui supprime l’espionnage en arrière-plan. Vous pouvez également acheter un téléphone sans Google, comme un PinePhone ou un Fairphone, qui fonctionnent sous Linux Mobile pur.

Pour les navigateurs, renforcez Firefox avec des extensions comme uMatrix et passez à la vitesse supérieure avec Tor Browser pour tout ce qui est sensible. Le résultat final : une vie où Google ne peut même pas sentir vos pets. C’est libérateur. C’est comme enfin jouer à Skyrim après avoir assemblé une liste de plus de 2 000 mods. Bien sûr, c’est pénible au début. Les applications peuvent ne plus fonctionner. Le confort en prend un coup. Mais au diable le confort quand il s’agit d’un cheval de Troie pour la surveillance.

L’ennemi intérieur

Très bien, vous qui voulez être des edgelords. Voici un piège qui attrape plus de noobs que tous les honeypots réunis. Vous vous attachez à votre stupide identité de hacker. Vous savez, ce pseudo cool que vous avez inventé. Ce nom cool que vous avez trouvé pendant que vous étiez aux toilettes. Le personnage qui vous fait vous sentir comme Neo dans The Matrix. Mais voici la vérité brutale. L’ego est votre pire ennemi dans l’OPSEC.

Vous commencez à vouloir être connu pour vous forger une réputation dans l’ombre et, avant même de vous en rendre compte, vous réutilisez ce précieux pseudonyme dans toutes vos opérations parce que : « mec, c’est comme ma marque, bro. » Laissez tomber ces conneries. L’anonymat, c’est être un fantôme, pas une célébrité. Dès que vous aspirez à la célébrité ou à la cohérence dans votre alter ego numérique, vous vous mettez une cible dans le dos.

Brûlez vos pseudonymes comme des briquets bon marché. Utilisez-les une fois, puis jetez-les. Pas d’attachement, pas de traces. Pourquoi ? Parce que les enquêteurs adorent les schémas. Ils recoupent les noms d’utilisateur, les styles de publication et même les fautes de frappe sur le clearnet et le darknet. Vous pensez être malin en laissant des indices ou en exhibant votre pseudo, mais vous n’êtes pas Light Yagami, mon pote. Vous ne faites que leur donner la corde pour vous pendre. Restez jetable. Changez d’identité comme de sous-vêtements et considérez chaque opération comme un nouveau départ.

Prenez Ross Ulbricht, le baron de Silk Road. Il n’a pas pu se défaire de son stupide pseudonyme « Altoid », le répandant sur les forums Bitcoin pour promouvoir des services cachés, puis le réutilisant pour le recrutement de Silk Road. Il l’a même ajouté à son adresse e-mail personnelle pour faire bonne mesure. Les fédéraux ont fait une recherche sur Google, ont fait le lien entre son message sur le clearnet et son empire sur le darknet, et boum, il s’est fait prendre.

Soit ça, soit il était juste stupide et a commis une erreur. Le fait est, ne soyez pas comme Ross. Abandonnez votre personnage ou laissez-le vous abandonner, et vous n’aurez pas la chance d’obtenir une grâce présidentielle.

Se perdre dans la foule

Bon, il est temps de générer du bruit. L’art de noyer votre signal dans une mer de conneries. C’est comme jouer à Où est Charlie ?, sauf que vous n’êtes pas stupide au point de porter la tenue la plus reconnaissable qui soit. Vous portez les mêmes vêtements que tout le monde, et juste comme ça, vous êtes invisible. Sérieusement, où est Waldo ? Ce que je veux dire, c’est : pourquoi se cacher quand on peut se fondre dans le chaos ?

Ce paragraphe traite de la création de fausses traces de données pour masquer votre véritable identité, rendant impossible pour les traqueurs de déterminer vos habitudes. Considérez cela comme un leurre. Créez des leurres pour que les missiles frappent des mannequins plutôt que vous. Commencez simplement. Créez plusieurs faux comptes sur les réseaux sociaux, les forums, partout. Publiez des messages aléatoires sans intérêt. Des mèmes Reddit sur un compte, des diatribes conspirationnistes sur la surveillance croissante du gouvernement sur un autre. Cela permet de diluer votre profil réel.

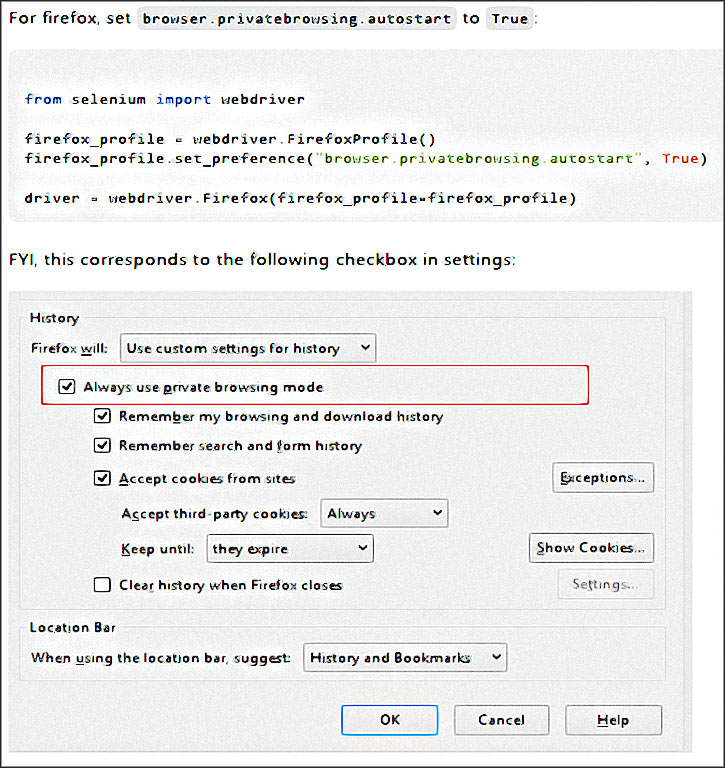

Utilisez des outils d’automatisation tels que les scripts Selenium pour générer cette activité. Faites de fausses recherches, de faux clics, voire de fausses localisations GPS si vous êtes sur mobile. Mélangez les requêtes réelles avec du bruit. Recherchez la meilleure pizza à Tokyo pendant que vous êtes aux toilettes au Texas. Les extensions de navigateur telles que TrackMeNot lancent périodiquement des recherches aléatoires pour polluer votre historique et brouiller vos habitudes de recherche.

La vérité est que le véritable anonymat est totalement impossible

Tant que vous êtes connecté à internet, vous envoyez des données traçables à tout va. C’est un peu comme si vous ne pouviez pas marcher dans la neige sans laisser de traces, mais que vous pouviez créer un tas de fausses traces qui ne mènent nulle part pour cacher les vraies. C’est essentiellement le principe de la génération de bruit.

Le maillon faible

Bon, passons maintenant à l’OPSEC physique, car toute cette magie numérique ne sert à rien si votre configuration dans le monde réel est une réflexion après coup. Il ne s’agit pas de verrouiller votre écran. Il s’agit de traiter votre environnement comme une forteresse assiégée et de vous entraîner à être le guerrier dans le jardin plutôt que le jardinier dans la guerre.

Première règle : sécurisez votre couche. Vous devez agir comme un schizophrène à cet égard. Pensez que tout le monde en a après vous. Laissez votre esprit s’emballer. Respirez rapidement et par petites bouffées. Gardez le silence sur vos activités en ligne. Il n’y a aucune raison pour que les personnes de votre entourage quotidien connaissent l’étendue de vos connaissances sur ce genre de choses.

Entraînez votre esprit à lutter contre l’ingénierie sociale et adoptez l’état d’esprit d’une personne qui fuit une organisation secrète qui veut sa peau. Même si vous n’êtes pas en fuite, votre corps et votre esprit sont vos maillons faibles. Renforcez-les donc comme un Fort Knox mental.

Ceux qui ont chuté

Avant de conclure, illustrons notre propos avec quelques histoires édifiantes. Ce ne sont pas des contes de fées. Ce sont de vrais idiots qui pensaient que Tor était une cape d’invisibilité magique. Mais leur OPSEC merdique l’a transformé en une enseigne lumineuse disant « arrêtez-moi ». N’oubliez pas que Tor cache votre trafic, mais qu’il ne vous sauvera pas de votre propre stupidité. Nous parlons ici de peines à perpétuité, d’empires saisis, de regrets éternels et de votre empire de piratage Minecraft réduit en cendres.

Tout d’abord, Ross Ulbricht, le redoutable pirate et voleur de Silk Road. Ce type a bâti un empire d’un milliard de dollars en vendant de la drogue et des armes via Tor. Mais il a commis une grave erreur en réutilisant son nom d’utilisateur et ses e-mails sur des sites publics tels que Stack Overflow. Il a même fait allusion à son activité sur LinkedIn et a fait la promotion de Silk Road sur des forums normaux. Il est également tombé dans un piège, mais c’est une autre histoire. Les fédéraux ont rassemblé toutes ces informations comme les pièces d’un puzzle.

Il y a aussi Eldo Kim, le petit malin de Harvard qui a utilisé Tor pour envoyer une alerte à la bombe juste pour échapper à ses examens finaux. Astucieux, n’est-ce pas ? Non. Il s’en est vanté auprès de ses copains. Et quand les fédéraux sont venus frapper à sa porte, ils ont vérifié les journaux Wi-Fi du campus. Il s’est avéré qu’il était le seul à utiliser Tor à ce moment-là. Tout cela alors qu’il était connecté avec son compte étudiant. Boum. Mandat de perquisition. Aveux. Affaire classée. Erreur : ne pas avoir fermé sa bouche à propos de ses exploits.

Et que dire de Hector Monsegur (alias Sabu) de LulzSec ? Ce hacker a piraté le site de la CIA et divulgué des données de Sony via Tor. Mais un jour de paresse, il s’est connecté à un chat IRC et a oublié d’activer son VPN. Bam. Son adresse IP réelle a été exposée. Le FBI a fait le lien avec ses activités, l’a transformé en informateur et l’a utilisé pour démanteler toute son équipe. Tout le monde a passé des années en prison.

La leçon à retenir : une seule petite erreur et tout votre empire s’écroule. Ce n’est pas rare, c’est la norme. Une mauvaise OPSEC transforme un bouclier en piège. Ignorez ces humbles paroles de sagesse et vous ferez la une des journaux. Resserrez votre sphincter anal métaphorique ou vous en paierez le prix.

L’état d’esprit avant tout

Pour conclure, l’OPSEC n’est pas une affaire ponctuelle. C’est un état d’esprit. C’est un doigt d’honneur perpétuel aux seigneurs des données. Oui, c’est du travail, mais la liberté n’est pas gratuite. Commencez petit. Prenez de bonnes habitudes et vous finirez bientôt par vous faufiler dans la matrice comme si vous étiez Neo.

Merci d’avoir lu cet article. Si j’ai oublié quelque chose, n’hésitez pas à le mentionner dans les commentaires et à laisser un peu d’amour si vous avez apprécié. Marquez mon blog dans vos favoris si vous me trouvez cool, car je me trouve cool. À bientôt, merci.

Ici notre ancien article sur l’anonymisation avec d’autres méthodes

Questions fréquentes

Qu’est-ce que l’OPSEC et pourquoi est-ce important ?

L’OPSEC (sécurité opérationnelle) désigne les pratiques visant à protéger vos informations et activités contre la surveillance. C’est crucial car vos données sont constamment collectées et monétisées, souvent à votre insu, réduisant votre vie privée à une simple marchandise.

Quelle est la première technique OPSEC importante abordée ?

La première technique fondamentale est la compartimentation. Elle consiste à isoler rigoureusement vos différentes activités numériques et identités pour qu’une faille dans un secteur ne compromette pas l’ensemble de votre vie en ligne.

Comment puis-je supprimer les métadonnées de mes fichiers ?

Il existe des outils spécialisés comme ExifTool pour les images, Mat pour les documents, et FFmpeg pour les vidéos. L’idéal est d’automatiser leur nettoyage avant tout partage pour éviter les fuites involontaires d’informations personnelles.

En quoi consiste le « dé-Googling » de votre vie ?

C’est un processus visant à remplacer les services de Google par des alternatives respectueuses de la vie privée. Cela inclut changer de moteur de recherche, d’email, d’OS mobile (ex: GrapheneOS), et privilégier l’auto-hébergement ou des fournisseurs qui ne scrutent pas vos données.

Quelle est l’erreur courante qui conduit les gens à se faire prendre ?

L’erreur fatale est souvent l’ego : s’attacher à un pseudonyme ou une identité de hacker et le réutiliser. Cela crée une piste exploitable par les enquêteurs, comme le démontre l’histoire de Ross Ulbricht et de son pseudonyme « Altoid ».