OpenVPN est un protocole VPN open-source conçu pour sécuriser le trafic internet en créant une connexion chiffrée entre les appareils.

Il offre un haut niveau de sécurité grâce à un chiffrement puissant, à l’authentification et à la prise en charge de plusieurs configurations de réseau. Développé pour la flexibilité, il permet diverses configurations VPN, y compris les connexions de site à site et l’accès client à distance.

Comment fonctionne OpenVPN ?

OpenVPN est un projet de logiciel libre, un protocole de tunneling VPN et le nom de la société à l’origine du protocole. Il permet d’établir des connexions internet sécurisées. OpenVPN fonctionne en créant des tunnels chiffrés pour les paquets de données, assurant ainsi une transmission sécurisée entre le client et le serveur.

Le protocole fonctionne selon 2 modes : TCP (Transmission Control Protocol) et UDP (User Datagram Protocol).

- Le mode TCP garantit que les paquets de données sont livrés dans le bon ordre et retransmet les paquets perdus. Le mode TCP assure la fiabilité, mais au détriment de la vitesse.

- Le mode UDP est généralement le mode par défaut. UDP est plus rapide mais ne garantit pas l’ordre des paquets, ce qui le rend moins fiable mais plus efficace pour les communications en continu et en temps réel.

OpenVPN prend en charge les protocoles IPv4 et IPv6, qui peuvent être utilisés simultanément. IPv4 et IPv6 sont des protocoles IP qui déterminent la manière dont les adresses IP apparaissent sur internet.

OpenVPN utilise la bibliothèque OpenSSL pour gérer le chiffrement et le déchiffrement, fournissant ainsi un canal sécurisé pour la traversée des données. Il utilise le protocole SSL/TLS pour l’échange de clés, ce qui permet de mettre en place des mécanismes de chiffrement puissants, notamment un chiffrement allant jusqu’à 256 bits avec des suites de chiffrement avancées. Cela garantit que même si les paquets de données sont interceptés, ils ne peuvent pas être déchiffrés sans les clés correspondantes.

En tant que logiciel VPN, OpenVPN permet la configuration et la gestion des connexions VPN

Il fournit les outils nécessaires aux entreprises pour :

- établir des serveurs VPN

- gérer l’accès des utilisateurs

- maîtriser le flux de trafic

L’interface web d’administration d’OpenVPN simplifie la gestion des serveurs VPN et l’accès des utilisateurs. L’interface web d’administration fournit une interface conviviale aux administrateurs pour maîtriser les paramètres du réseau et surveiller les performances du système.

Le logiciel est adaptable et prend en charge toute une série de systèmes d’exploitation. Il offre des fonctionnalités telles que le pontage de réseau, le tunneling complet et le tunneling fractionné, qui sont cruciales pour les configurations de réseaux d’entreprise complexes.

La flexibilité du logiciel s’étend à ses méthodes d’authentification, où il prend en charge l’authentification mutuelle entre les clients et les serveurs VPN à l’aide d’une variété de méthodes. Ces méthodes comprennent :

- les clés pré-partagées

- l’authentification par certificat

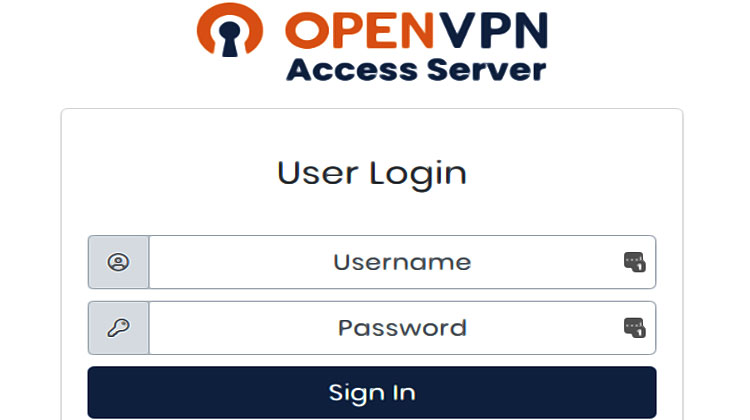

- l’authentification par nom d’utilisateur/mot de passe

Cette flexibilité permet aux entreprises d’appliquer des politiques de sécurité sans être limitées par le logiciel VPN.

Quel est le niveau de sécurité d’OpenVPN ?

OpenVPN est généralement considéré comme sûr en raison de son modèle open-source, de ses fortes capacités de chiffrement et de ses mécanismes robustes d’authentification et d’échange de clés. Son adaptabilité aux protocoles TCP et UDP permet de concilier vitesse et intégrité des données, ce qui en fait une option potentielle pour les besoins des entreprises en matière de VPN.

Le fait qu’il soit open source signifie que le code est disponible pour un audit par une tierce partie, ce qui est censé encourager la transparence et l’amélioration collaborative.

Les experts en sécurité examinent le code à la recherche de vulnérabilités. Le processus de vérification continue peut contribuer à maintenir la défense robuste du protocole contre les menaces potentielles à la sécurité.

La composition technique d’OpenVPN contribue de manière significative à son niveau de sécurité. La bibliothèque OpenSSL étant fréquemment mise à jour, le protocole peut offrir les normes de chiffrement les plus récentes.

Par défaut, le protocole OpenVPN utilise le chiffrement AES-256 bits, considéré comme de qualité militaire et souvent utilisé par les institutions financières pour sécuriser les transactions.

Le protocole offre plusieurs niveaux de sécurité de connexion. Il utilise le protocole SSL/TLS pour l’échange sécurisé de clés et prend en charge le principe du « perfect forward secrecy » (PFS). Cette dernière garantit que même si une clé est compromise, seule une petite partie des données est menacée, car les clés sont tournées et changées régulièrement.

OpenVPN est une solution robuste pour sécuriser les communications d’entreprise et assurer la protection des données

Grâce à OpenVPN, il est relativement facile pour les équipes de sécurité d’établir des tunnels chiffrés entre le siège d’une entreprise et ses différentes succursales, facilitant ainsi un accès à distance sécurisé et fiable pour les employés. C’est important lorsque des données sensibles doivent être partagées sur des réseaux publics potentiellement peu sûrs. La souplesse du protocole lui permet de s’adapter aux exigences de sécurité propres à chaque entreprise.

Il joue également un rôle déterminant dans la mise en place d’un accès mobile sécurisé

Avec un nombre croissant d’employés travaillant à distance, le protocole garantit qu’ils peuvent se connecter aux réseaux d’entreprise en toute sécurité, quel que soit l’endroit où ils se trouvent. L’accès sécurisé est essentiel pour préserver la confidentialité et l’intégrité des données de l’entreprise sur les appareils mobiles.

La compatibilité du protocole avec différents systèmes d’exploitation permet de le déployer sur toute une gamme d’appareils, ce qui renforce encore son utilité dans un environnement d’entreprise diversifié.

La configuration d’OpenVPN prend en charge l’authentification multifactorielle. Cette capacité fait partie intégrante de la mise en œuvre d’un modèle de sécurité Zero Trust, dans lequel la confiance dans le réseau n’est jamais présumée et où une vérification est exigée de toute personne voulant accéder aux ressources.

Support de la plateforme OpenVPN

Le large support de plateforme d’OpenVPN en fait un choix polyvalent pour les divers environnements de réseau d’entreprise. OpenVPN est compatible avec les systèmes d’exploitation suivants :

- Windows

- macOS

- Linux

- iOS

- Android

- FreeBSD

- OpenBSD

- NetBSD

- Solaris

- QNX

- Maemo

- Périphériques NAS Synology

- ChromeOS

- Routeurs avec des firmwares tels que DD-WRT, OpenWrt, Tomato

Les options de configuration du protocole basées sur le web offrent une polyvalence supplémentaire, permettant aux administrateurs de gérer les paramètres VPN via un navigateur web, ce qui facilite le déploiement et la maintenance.

Si le protocole OpenVPN est compatible avec ces plateformes, il nécessite souvent l’installation de logiciels supplémentaires pour fonctionner. Il peut s’agir de clients tiers ou de la configuration des paramètres réseau dans le système d’exploitation de l’appareil.

Ports OpenVPN

OpenVPN utilise généralement deux types de ports, en fonction du protocole sous-jacent choisi pour la connexion VPN. Par défaut, OpenVPN fonctionne sur le port UDP 1194.

Lorsqu’il fonctionne sur TCP, il utilise souvent le port TCP 443. Il s’agit du même port que celui utilisé par le trafic HTTPS, ce qui peut aider le trafic à se fondre dans le trafic SSL normal, rendant plus difficile le blocage du trafic par les pare-feu.

Avantages et inconvénients d’OpenVPN

Avantages

- sécurité,

- PFS,

- adaptabilité,

- intégration,

- open source,

- directives personnalisées,

- équilibrage de charge

Inconvénients

- complexité

- logiciel 3P

L’un des principaux avantages d’OpenVPN est son cadre de sécurité solide, qui utilise un chiffrement allant jusqu’à 256 bits, garantissant ainsi la protection des données sensibles. Sa prise en charge du secret parfait (PFS) signifie que les clés de chiffrement sont fréquemment modifiées, ce qui réduit le risque d’exposition des données à long terme.

Sa capacité d’adaptation à différents systèmes d’exploitation et appareils en fait une option pour les organisations dotées d’écosystèmes informatiques diversifiés. Il permet une intégration transparente dans les réseaux existants et est particulièrement efficace pour traverser les pare-feu et la traduction d’adresses de réseau (NAT). Ce protocole est donc potentiellement adapté aux entreprises dotées d’infrastructures de réseau complexes. Sa nature open-source facilite les mises à jour régulières et les améliorations apportées par la communauté.

OpenVPN permet également d’ajouter des directives personnalisées. Les directives personnalisées permettent d’attribuer des adresses IP statiques aux clients VPN qui se connectent ou d’envoyer le trafic via un serveur proxy après l’établissement de la connexion VPN.

Le protocole peut être configuré pour prendre en charge l’équilibrage de la charge, ce qui permet de répartir uniformément les connexions des clients et la charge de trafic. Cela peut s’avérer utile pour les entreprises dont le volume de trafic est élevé ou qui ont besoin d’une haute disponibilité des services réseau.

OpenVPN n’est pas sans inconvénients

La complexité de l’installation peut constituer un obstacle pour les personnes ne disposant pas d’une expertise suffisante, ce qui peut conduire à des configurations incorrectes susceptibles de compromettre la sécurité.

Bien que le protocole puisse être rapide, il n’est pas aussi rapide que certains protocoles plus récents comme WireGuard, ce qui peut avoir un impact sur les performances pour les activités nécessitant une grande largeur de bande. Le protocole n’étant pas pris en charge de manière native par la plupart des plateformes, il nécessite l’installation d’un logiciel tiers, ce qui peut accroître la complexité et les frais généraux de gestion.

Comparaison d’OpenVPN avec d’autres protocoles

OpenVPN peut être une option pour certaines entreprises en raison de sa sécurité et de sa configurabilité.

En fonction de besoins spécifiques tels que la vitesse, la facilité d’utilisation et la connectivité mobile, d’autres protocoles comme IKEv2/IPSec et WireGuard peuvent offrir des avantages convaincants. Le choix d’un protocole doit reposer sur un examen équilibré des priorités et des ressources de l’organisation, ainsi que de la nature du trafic de données qu’elle doit sécuriser.

OpenVPN vs. PPTP

OpenVPN est connu pour sa sécurité robuste, qui l’emporte sur l’ancien protocole PPTP (Point-to-Point Tunneling Protocol). Le PPTP est certes rapide, mais il est à la traîne en termes de normes de chiffrement, puisqu’il utilise des clés de 128 bits. Cela peut faire du PPTP une option moins favorable pour les entreprises particulièrement soucieuses de protéger les données sensibles.

OpenVPN vs. L2TP/IPsec

L2TP (Layer 2 Tunneling Protocol), souvent associé à IPsec, offre une meilleure sécurité que PPTP, mais n’a pas la flexibilité et les capacités de franchissement de pare-feu d’OpenVPN. Les entreprises peuvent trouver OpenVPN plus fiable car il n’est pas confronté aux mêmes problèmes que L2TP/IPsec avec les pare-feu NAT. Il offre également une connexion plus sécurisée par défaut.

OpenVPN contre IKEv2/IPsec

IKEv2/IPsec est connu pour sa rapidité et sa capacité à rétablir rapidement les connexions perdues, ce qui est particulièrement utile pour les utilisateurs mobiles. OpenVPN offre un niveau de sécurité et de configurabilité plus élevé. Si IKEv2/IPsec peut être plus rapide, les fonctions de sécurité d’OpenVPN peuvent en faire un choix privilégié pour les entreprises exigeant une protection rigoureuse des données.

OpenVPN vs. SSTP

SSTP (Secure Socket Tunneling Protocol), intégré aux plateformes Windows, offre un niveau de service comparable à OpenVPN. Mais la nature open-source d’OpenVPN signifie qu’il est soumis à l’examen de la communauté technologique mondiale, ce qui, selon certains, conduit à une expérience plus sûre et plus privée.

OpenVPN vs. WireGuard

WireGuard est un protocole VPN moderne dont la base de code est beaucoup plus petite, ce qui le rend plus facile à auditer et moins sujet aux bogues. Il est conçu pour être plus rapide et plus sûr qu’OpenVPN. Bien que les performances de WireGuard soient remarquables, l’adoption généralisée d’OpenVPN et son expérience éprouvée continuent d’en faire un choix fiable pour de nombreuses organisations.

Comment configurer OpenVPN

Etapes de configuration d’OpenVPN

- téléchargement et installation

- configuration du serveur

- configuration du client

- test de connexion

- automatisation/règles de service

- sécurité

- surveillance/maintenance

La mise en place d’OpenVPN dans un contexte d’entreprise implique plusieurs étapes pour assurer une communication sécurisée à travers le réseau.

En suivant ces étapes, les entreprises peuvent créer un canal de communication privé et sécurisé pour l’accès à distance et les connexions de site à site. Il est essentiel de s’assurer que l’installation est effectuée par des personnes ayant les connaissances techniques nécessaires afin d’éviter toute erreur de configuration susceptible d’entraîner des vulnérabilités en matière de sécurité.

1. Télécharger et installer OpenVPN

Téléchargez le paquet OpenVPN adapté à votre système d’exploitation.

Installez le logiciel en suivant les instructions fournies, en veillant à ce que tous les composants nécessaires soient inclus.

2. Configuration du serveur

Configurez le serveur OpenVPN, ce qui implique de configurer les paramètres du réseau, tels que le routage et la création de sous-réseaux.

Générez les clés et les certificats cryptographiques, qui seront utilisés pour chiffrer le trafic VPN.

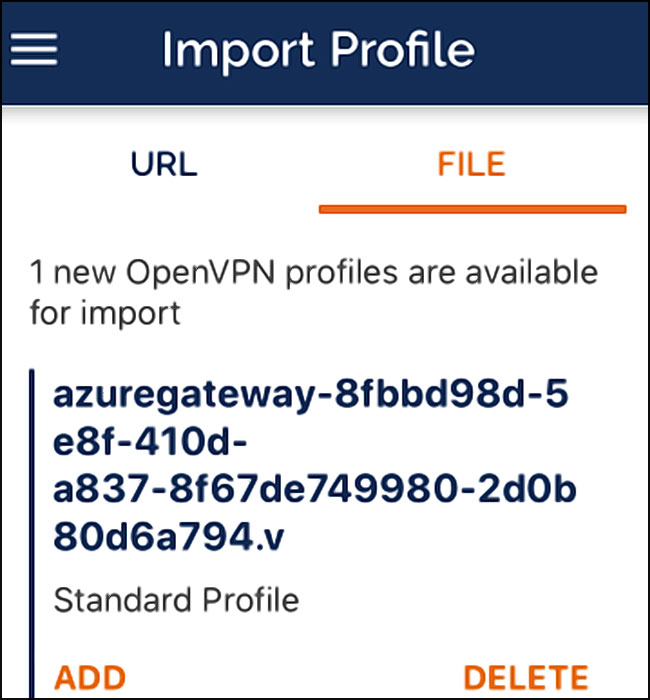

3. Configuration du client

Installer le logiciel client OpenVPN sur les appareils qui se connecteront au serveur OpenVPN.

Importer le fichier de configuration fourni par le serveur, y compris les certificats et les clés nécessaires.

4. Test de la connexion

Établissez une connexion entre le client VPN et le serveur pour tester le tunnel VPN.

Vérifiez qu’il n’y a pas de problème de connectivité et que le trafic est correctement chiffré et acheminé via le VPN.

5. Automatisation et règles de service

Configurer le service pour qu’il démarre automatiquement au démarrage du système.

Définir les règles d’accès et les autorisations des utilisateurs dans la configuration pour maintenir la sécurité du réseau.

6. Améliorer les mesures de sécurité

Mettez en œuvre des méthodes d’authentification supplémentaires, telles que l’authentification multifactorielle, pour renforcer la sécurité.

Mettez en place un pare-feu et définissez des règles conformes aux politiques de sécurité de votre organisation.

7. Surveillance et maintenance

Surveillez régulièrement les connexions VPN pour détecter toute activité inhabituelle ou tout problème de performance.

Maintenir le logiciel à la dernière version pour intégrer les correctifs de sécurité et les améliorations des fonctionnalités.

Conclusion

OpenVPN est une solution de réseau privé virtuel (VPN) open-source qui permet d’établir des connexions internet sûres et chiffrées.

De nombreux développeurs et collaborateurs ont soutenu OpenVPN depuis sa création en 2001. Après avoir gagné une large communauté open-source, le projet est devenu la norme dans l’arène des réseaux open-source.

Avec plus de 60 millions de téléchargements, OpenVPN est une technologie VPN largement reconnue qui permet aux utilisateurs de construire un canal de communication sécurisé et chiffré. Il fonctionne bien même lorsqu’il est connecté à des réseaux potentiellement dangereux ou non fiables, y compris les points d’accès Wi-Fi publics.

OpenVPN sécurise les connexions à l’aide d’un protocole de sécurité personnalisé qui utilise SSL/TLS pour l’échange de clés. Les données envoyées sur internet sont ainsi chiffrées et privées. Il offre flexibilité et évolutivité en prenant en charge diverses configurations de réseau. Il s’agit de réseaux avec des points d’extrémité publics dynamiques, de réseaux passant par des pare-feux à état orienté connexion et de réseaux avec NAT.

OpenVPN est utilisé pour configurer une ferme de serveurs VPN évolutive et à charge équilibrée. Vous pouvez utiliser le chiffrement conventionnel basé sur des clés statiques ou le chiffrement à clé publique basé sur des certificats avec OpenVPN pour configurer une ferme de serveurs VPN extensible et à charge équilibrée. Comme il s’agit d’un projet à code source ouvert, tout le monde peut accéder à son code et l’évaluer. Cela a donné naissance à un écosystème de codeurs, d’ingénieurs et de passionnés qui testent, développent et améliorent régulièrement le protocole.

La communauté contribue à sa sécurité, sa fiabilité et sa stabilité au fil du temps.