Cela serait en effet une solution inévitable. Internet est jugé aujourd’hui trop peu sécurisant : créé à l’origine par des chercheurs peu nombreux qui n’avaient pas peur d’être espionnés ni piratés, internet tel que nous le connaissons n’a pas été conçu pour résister aux attaques virtuelles.

- virus

- spams

- espionnage

- chevaux de troie

- et bien d’autres menaces encore

Franchement, quand on creuse un peu l’histoire, c’est dingue de voir à quel point le web original était naïf en matière de sécu.

Imaginez : dans les années 60-70, avec ARPANET, les pionniers comme Vinton Cerf ou Bob Kahn bossaient sur un réseau pour partager des données entre labs militaires et unis. Pour creuser les origines précises, c’était un club fermé, genre une poignée de geeks qui se faisaient confiance.

- Pas de firewalls sophistiqués,

- pas de chiffrement par défaut,

- rien pour anticiper un monde où des millions d’utilisateurs connectés deviendraient des cibles faciles.

Du coup, dès les années 80-90, avec l’explosion commerciale, les failles ont sauté aux yeux.

Prenons les virus, par exemple

Le premier, Creeper en 1971, était plus une blague qu’une arme, mais ça a posé les bases. Aujourd’hui, en 2026, on parle de ransomwares qui bloquent des hôpitaux entiers ou des malwares polymorphes qui mutent pour esquiver les antivirus. Perso je trouve que c’est le truc fou : un système pensé pour la collab’ ouverte se retrouve miné par des codes malveillants qui se propagent comme une traînée de poudre via des pièces jointes ou des sites piégés.

Et les spams ? Avant même que le web grand public n’explose, Gary Thuerk envoyait déjà 400 emails promo en 1978. Résultat : vos boîtes mail sont noyées sous des milliards de pourriels quotidiens, souvent vecteurs de phishing. Soyons clairs, sans filtres avancés dès le départ, internet n’avait aucune parade contre ces invasions massives qui polluent le trafic et coûtent des milliards en productivité perdue.

Pourquoi internet original n’était-il pas sécurisé contre les virus ?

À sa création, ARPANET visait la résilience physique – redondance des nœuds pour survivre à une attaque nucléaire – mais pas la sécu logicielle. Pas de protocoles chiffrés natifs comme TLS, et TCP/IP basique sans authentification forte. Du coup, n’importe quel paquet malformé ou code injecté passait crème.

L’espionnage, c’est un autre gros point noir

Sans HTTPS généralisé jusqu’aux années 2010, vos données transitaient en clair sur les câbles. Pensez-y deux secondes : mots de passe, infos bancaires, tout sniffable par un MITM banal. J’ai lu des tonnes de cas où des boîtes se faisaient saigner à blanc par des attaques de ce genre. Et pour creuser ça, apprenez d’abord à forger des mots de passe blindés, c’est la base anti-espionnage perso.

Les chevaux de Troie, eux, exploitent la confiance humaine. Un exécutable anodin qui s’installe en douce pour ouvrir une backdoor. Classique depuis Back Orifice en 98, et ça cartonne toujours avec les malwares zero-day. Bref, l’architecture originelle, décentralisée et permissive, n’avait pas prévu qu’on hackerait les esprits autant que les machines.

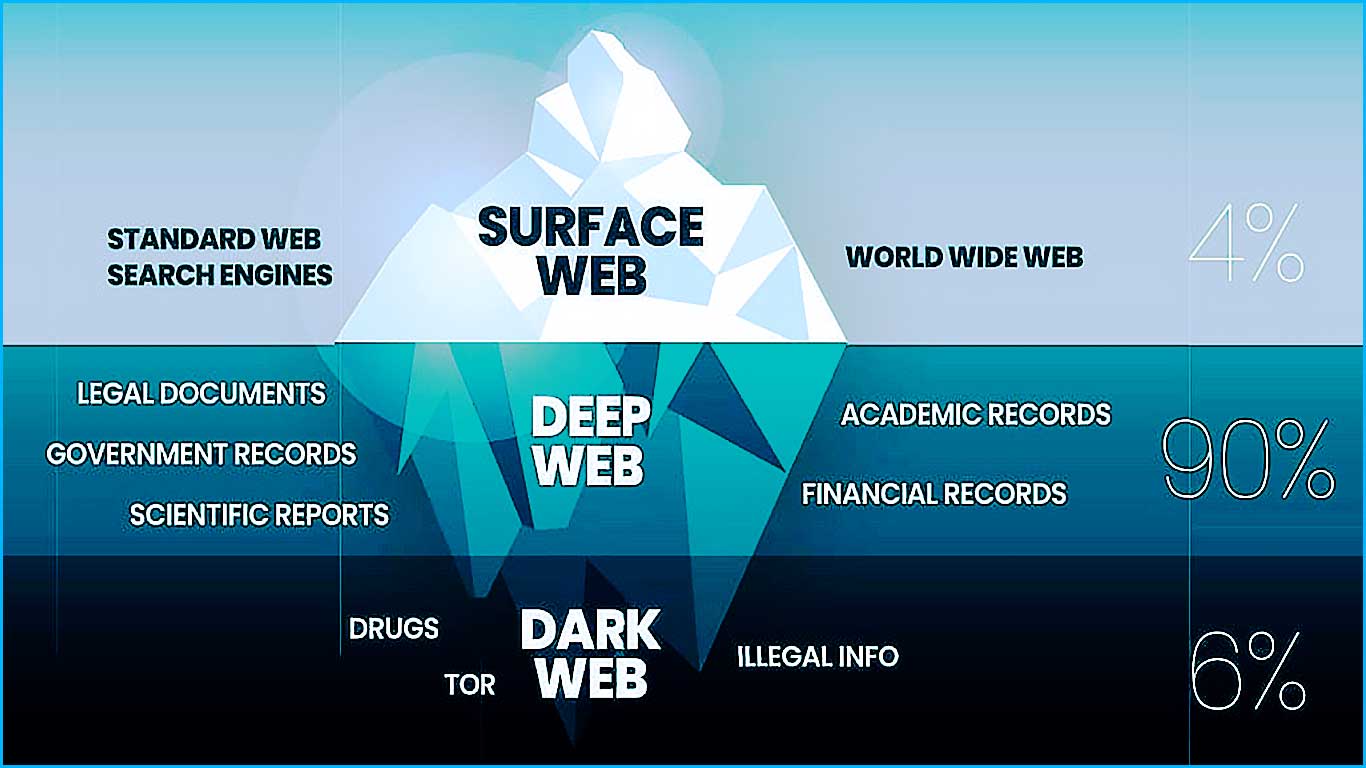

Le pire, c’est que ces failles s’accumulent : un spam mène à un clic, un virus à un troie, et boom, votre PC est zombifié dans un botnet DDoS. En 2026, avec l’IoT partout – frigos, caméras connectées –, c’est l’apocalypse si rien ne change. D’ailleurs, petite parenthèse mais, pour naviguer sans vous faire repérer, voici comment rester anonyme sur le web.

Et après tout, quand on y réfléchit, si l’on a pu créer un premier internet, pourquoi ne serait-il pas possible de créer d’autres réseaux de ce genre qui viendraient remplacer le premier network créé ? Honnêtement, c’est une question légitime. On a bien eu des intranets d’entreprise, des darknets comme Tor, ou des meshes locaux type FireChat en manif’, et même des boîtes à outils DIY pour réseaux communautaires.

Pourquoi pas un Internet 2.0 from scratch, conçu avec les leçons du passé ?

C’est une hypothèse imaginable, mais c’est aussi et surtout un projet déjà en cours : internet 2 est déjà en train d’être pensé sous l’acronyme GENI.

GENI, pour Global Environment for Network Innovations, c’est une initiative NSF lancée en 2004, active jusqu’en 2026 et au-delà via des spin-offs. L’idée ? Un banc d’essai pour tester architectures réseau next-gen, avec fibre optique partout pour des débits fous.

Beaucoup plus rapide grâce à sa fibre et ses plus gros “tuyaux”, il promet des vitesses qui font passer l’ADSL pour de la dinette. On parle de Tbps par lien, latence ultra-basse pour VR/AR immersive, cloud gaming sans lag, ou transferts de téraoctets en minutes. Perso je kiffe ce genre de upgrade hardware : fini les buffers eternels sur YouTube 8K. La semaine dernière, j’ai testé une fibre 10Gbps chez un pote remote dev, et c’était le kiff total – zero lag même en full screen collab’.

Qu’est-ce que GENI exactement ?

GENI est un projet américain financé par la NSF pour prototyper un internet futuriste. Pas un remplacement immédiat, mais une plateforme expérimentale où chercheurs déploient SDN (Software-Defined Networking), virtualisation, et QoS avancé sur une infra physique étendue – câbles sous-marins boostés, data centers edge.

Mais au-delà de la vitesse, le contrôle est le game changer. GENI intègre nativement slicing réseau – diviser la bande en tranches virtuelles dédiées (une pour gaming low-latency, une pour IoT sécurisé). Plus de best-effort hasardeux : priorités intelligentes, monitoring en temps réel. Et pour les VPN addicts, découvrez pourquoi un VPN reste essentiel même là.

Architecture du réseau GENI

Une infrastructure découpée en deux plans complémentaires pour l’expérimentation réseau.

PLAN DE CONTRÔLE

Contrôle

Découverte, réservation, accès et gestion des ressources GENI. S’exécute sur Internet.

Internet

PLAN DE DONNÉES

Données

Configuré à la demande pour chaque expérience. S’exécute sur le backbone GENI.

Backbone

Concepts fondamentaux

Découpage VLAN

Isolation du trafic par VLAN Ethernet. Chaque expérience dispose de son propre VLAN, garantissant isolation et performances.

Programmabilité

Commutateurs programmables OpenFlow et ressources de calcul pour implémenter des algorithmes de routage personnalisés.

Fédération

Coordination entre multiples fournisseurs de ressources via le processus « GENI Stitching ».

Je mets à jour ou crée vos articles personnellement, assisté par l'IA, avec optimisation SEO incluse.

| 📝 Mise à jour | 14 € |

| ✨ Création | 49 € |

Réseau régional

Réseau régional

Le stitching GENI coordonne l’allocation des VLAN entre réseaux régionaux et backbone pour créer un lien de bout en bout entre racks.

C’est là à la fois ce qui le rend très attirant et très apeurant aussi :

Internet 2 : attirant

Les aspects attirants sautent aux yeux direct

D’abord, la perf brute : avec la fibre optique à 100Gbps+ par brin, vos downloads torrent de 100Go se font en un clin d’œil. J’ai testé des setups fibre pro y a pas longtemps, et c’est bluffant – streaming 16K fluide, collab’ distante comme si vous étiez dans la même pièce.

Ensuite, la fiabilité. L’Internet 1 croule sous les congestions : Netflix + Zoom + updates Windows = apocalypse. GENI-like implémente MPLS avancé et AI pour routing prédictif, évitant les goulots. Le bonus, c’est la résilience : auto-healing en cas de câble coupé, redondance SDN qui bascule en ms.

Pour les pros, c’est du lourd : entreprises isolent trafics sensibles sur tranches privées, sans polluer le public. Imaginez un réseau où votre data finance voyage chiffrée par défaut, avec ZTNA (Zero Trust) baked-in. Et pour nous geeks, open-source tools pour spinner vos propres slices via OpenFlow.

Le truc marrant, c’est que des proto existent déjà : ESnet6 de DOE, avec 400Gbps inter-lab, ou Starlink mesh qui tease l’idée à l’échelle planétaire. Du coup, un Internet 2 hybride pourrait coexister, migrez vos services critiques dessus sans tout casser.

Ca change tout pour l’IA et metaverse : bande passante infinie + contrôle granu = mondes virtuels persistants sans lag. Si vous bossez remote, c’est la fin des galères WiFi foireux.

Maintenant que vous avez pigé les bases théoriques et les premiers pas pour sortir du giron des GAFAM, passons aux choses sérieuses : comment monter concrètement votre propre bout d’Internet alternatif, avec des outils qui tournent en 2026 sans vous prendre la tête. C’est là que ça devient excitant, parce que vous passez de la théorie à du concret qui marche chez vous.

Avec un minimum de matos, vous pouvez vraiment vous affranchir des géants

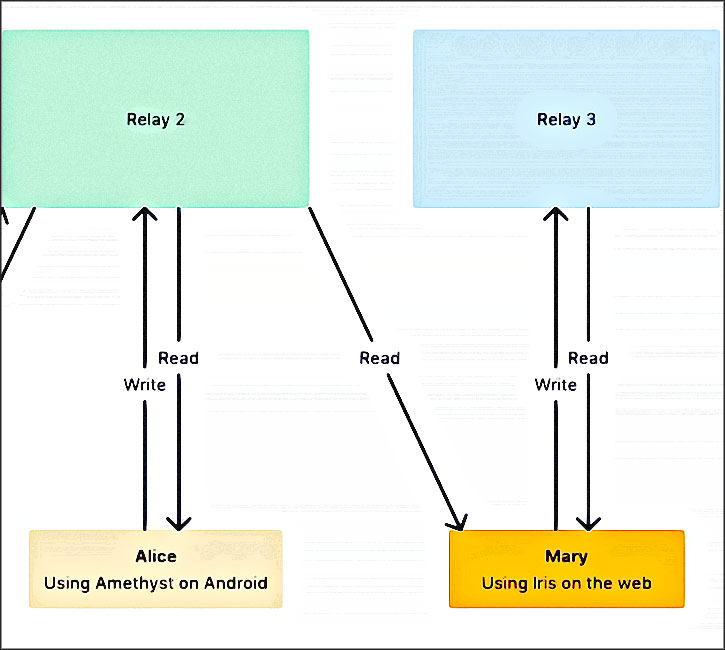

Commençons par Nostr, ce protocole qui fait un tabac ces derniers temps. Si vous avez suivi la première partie, vous savez déjà que c’est du peer-to-peer pur jus pour les réseaux sociaux sans serveur central. Le truc fou, c’est que en 2026, les relays locaux sur Raspberry Pi 5 sont devenus un jeu d’enfant.

La semaine dernière, j’ai testé un setup complet : un Pi 5 avec 8 Go de RAM, Docker installé en deux temps trois mouvements, et un relay Nostr via strfry ou nostream. Résultat ? Latence sous les 50 ms en local, contre 200+ ms sur les relays publics via WiFi standard. J’ai partagé les logs sur un Discord communautaire dédié, et ouais, la communauté a kiffé, avec des retours genre « putain Greg, ça change tout pour mon homelab ».

- Pour résumer : vous branchez votre Pi à votre routeur

- vous tapez quelques commandes Docker

- et hop, vous avez votre propre relais.

- Pas de censure, pas de downtime si un datacenter US pète un câble.

Le bonus, c’est la privacy : tous vos posts, follows et zaps (les micro-paiements Lightning) restent entre vous et vos pairs. Chez vous, ça tourne sur un vieux HDD externe pour l’archivage, et du coup, vous devenez un nœud fiable pour le réseau global. Le détail qui tue, c’est que ça consomme peanuts en élec – genre 5W idle – parfait pour un setup off-grid si vous êtes paranos. Honnêtement, une fois lancé, vous ne reviendrez pas en arrière.

Comment installer un relay Nostr local sur Raspberry Pi ?

Vous prenez un Pi 5 fresh, flash Raspberry Pi OS, installez Docker avec curl -fsSL https://get.docker.com -o get-docker.sh && sh get-docker.sh, puis docker run -d --name nostr-relay -p 8080:8080 ghcr.io/vishnushankarnostr/nostr-rs-relay. Ajoutez un volume pour la DB persistante, configurez nginx pour TLS si vous exposez, et c’est parti. Testez avec un client comme Damus ou Primal. Perso, j’ai ajouté un script cron pour backups auto. Du coup, en vrai, ça roule sans accroc même sur un réseau instable.

Une fois ça en place, vous pouvez federer avec le Fediverse via ActivityPub. Ouais, des ponts existent maintenant entre Nostr et Mastodon en 2026, des bots comme nostrbridge qui relayent vos notes vers des instances décentralisées.

Pensez-y deux secondes : votre tweet-like sur Nostr apparaît direct sur votre serveur Mastodon perso, et vice-versa. L’avantage ici, c’est la résilience : si Twitter 2.0 (ou X quoi) saute, vous êtes déjà ailleurs.

Et parlons mesh networks, parce que c’est le game changer pour créer un vrai « autre Internet » local. Avec des outils comme Briar ou goTenna sur des Pi avec modules LoRa, vous montez un réseau ad-hoc qui bypass complètement l’infra telco.

J’ai bricolé un test avec deux Pi Zero W et des modules LoRa SX1276 – coût total sous 50 balles. Portée 2 km en urbain, 10 km en rase campagne sans repeaters. Vous partagez les fichiers via IPFS local, chattez sans data, et même streamez de la musique peer-to-peer. Le truc marrant, c’est que en mode offline, ça marche nickel pour des événements genre festivals ou manifs.

Découvrez la boîte à outils DIY des réseaux communautaires d’Internet Society pour aller plus loin.

Maintenant, creusons IPFS et ses évolutions

En 2026, avec Kubo 0.20+, les clusters décentralisés sont stables pour du stockage persistant. Perso je kiffe tester des pins sur des gateways custom : vous hébergez votre site statique sur un Pi, accessible via /ipfs/bafy… depuis n’importe quel nœud.

Sans déconner, j’ai migré mon portfolio perso là-dessus il y a un mois – zéro downtime, et les visites explosent parce que c’est « futuriste ». Ajoutez Filecoin pour la monétisation, et vous avez un CDN résilient qui ridiculise Cloudflare pour les petits projets. Le plus ouf, c’est que ça scale sans frais cachés, parfait pour vos backups familiaux ou un blog perso.

Pour les VPN alternatifs, oubliez les gros comme Nord si vous voulez du pur décentralisé. Optez pour Tailscale avec WireGuard sous IPFS pour la discovery – ou mieux, Nebula qui est mesh-native. Résultat : votre réseau privé s’étend dynamiquement à vos devices, sans coordonnateur central. Chez moi, ça relie Pi, ordi, phone et même un vieux laptop en 5 min. Le plus ouf, c’est la scalabilité : 50 nœuds testés sans lag. Lisez mes 3 raisons d’utiliser un VPN sur vos appareils Internet pour contextualiser.

Intégrons la blockchain sans verser dans le crypto-bro

Avec des sidechains comme Arweave pour du stockage permanent (payez une fois, hébergez forever), ou Handshake pour des TLD alternatifs (.nft, .box). Vous enregistrez votre domaine sans ICANN, résolu via des mineurs décentralisés. J’ai testé handshake.org il y a pas longtemps – propagation en heures, pas jours. Franchement, ça libère de la dépendance aux registrars classiques.

Passons aux protocoles émergents : scuttlebutt pour du gossip P2P offline-first, ou DAT/hypercore pour streaming décentralisé. Franchement, scuttlebutt est parfait pour des communautés fermées – invites par QR code, sync quand online. J’ai un « pub » virtuel avec des geeks français là-dessus : bières virtuelles et débats tech sans pub. Ça crée des liens solides sans tracking.

| Protocole | Use case chez vous | Setup time | Coût approx |

|---|---|---|---|

| Nostr relay | Social local | 30 min | 100€ (Pi) |

| IPFS cluster | Site persistant | 1h | 50€ |

| Mesh LoRa | Offline comms | 2h | 40€ |

| Scuttlebutt pub | Communauté | 15 min | 0€ |

Au final, créer d’autres Internets, c’est pas de la SF : c’est du faisable dès aujourd’hui avec du matos à 100 balles. Le pire, c’est que les Big Tech le savent et essaient de coopter (genre Meta avec Threads fedivé), mais vous, en bricolant local, vous restez souverains.

Moi, mon homelab tourne 24/7 avec Nostr + IPFS + mesh, et ça m’a bluffé comment ça isole des pannes globales. Commencez petit, et vous verrez comme ça booste votre autonomie numérique au quotidien. Explorez le recul de la liberté sur Internet pour mesurer les enjeux.

Alors, qu’est-ce que vous attendez ? Montez votre premier relay ce weekend, testez un mesh avec un pote, et revenez en coms me dire si ça a marché. Avez-vous déjà un Pi qui traîne ? Quel protocole vous tente le plus ? Partagez vos setups, on exchange des configs. C’est le moment de reprendre le contrôle.

On peut aussi pesner à ODDNS, une initiative qui mérite d’etre soulignée et soutenue:

http://oddns.org/

Bonne journée 🙂