Le Google dorking, également connu sous le nom de Google hacking, est l’une des compétences les plus précieuses et les moins utilisées qu’un hacker puisse connaître. Il s’agit d’utiliser des requêtes de recherche sophistiquées pour découvrir des informations exposées involontairement à l’aide de mots-clés et d’opérateurs spécifiques.

Des webcams auxquelles on peut se connecter aux identifiants d’administration exposés par erreur, le Google dorking offre de nombreuses possibilités. Toute grande maison a besoin de fondations solides. Pour comprendre le Google dorking, nous devons d’abord acquérir les bases nécessaires.

Ouvrez Google et tapez « site: » suivi d’un nom de site. Prenons « pen island.net ». (Oui, c’est bien « Pen Island » et ils vendent des stylos. Ce n’est pas « penis land », espèce de pervers). Ce que nous venons de faire est essentiellement un Google dork. Nous avons filtré notre recherche pour n’inclure que les résultats provenant du site que nous venons d’entrer. C’est l’aspect fondamental du Google dorking.

Il existe des dizaines d’autres opérateurs de recherche. À partir de cette base, il ne reste plus qu’à affiner nos requêtes pour trouver précisément ce que l’on cherche.

Le Google dorking n’est pas seulement destiné au piratage. Il est en fait extrêmement utile pour les recherches quotidiennes, car il permet d’optimiser et de personnaliser ses requêtes pour trouver des informations bien plus efficacement qu’une recherche classique.

Construire à partir d’une recherche basique

Prenons cet exemple et développons-le. Disons que je veux chercher un type de fichier spécifique. Je vais changer de site pour « roblox.com », car Pen Island est un site très petit et mes recherches n’y donneront probablement rien. Donc, si je veux chercher un fichier texte, je peux taper « filetype:txt » et appuyer sur Entrée.

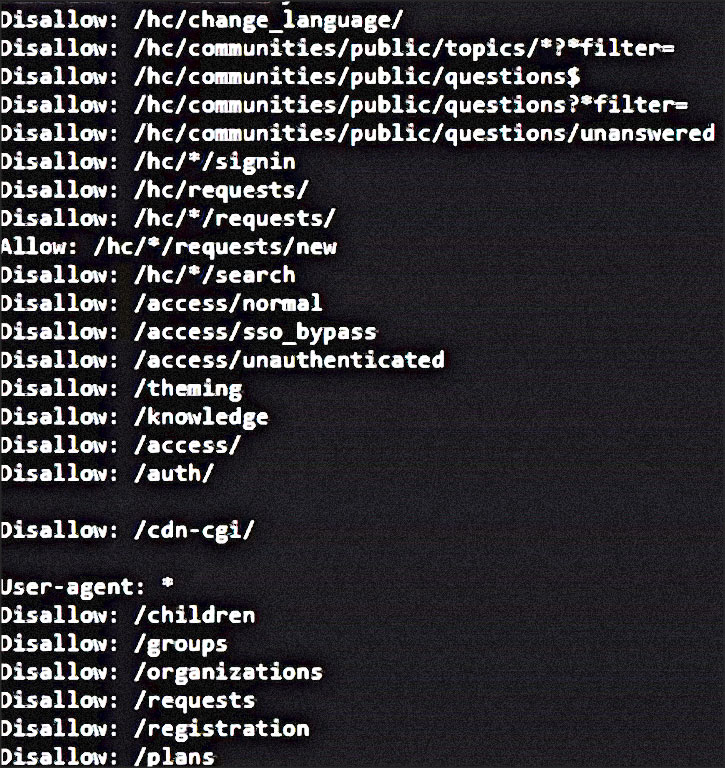

Dès le premier résultat, nous tombons sur quelque chose d’intéressant : un fichier « robots.txt » que nous pouvons consulter. Si vous ne savez pas ce que c’est, il s’agit d’un ensemble d’instructions pour les robots d’indexation, qui leur indique les parties du site qu’ils peuvent ou ne peuvent pas explorer.

Plutôt standard, non ? En examinant ce fichier robots.txt, on peut glaner des informations précieuses sur le site, dans le cadre par exemple d’un test d’intrusion ou d’une chasse aux bugs. On y trouve un plan du site et une liste de chemins d’accès.

Ce que cela m’a appris, c’est que Roblox n’a pas mis à jour son fichier robots.txt depuis un bon moment, car la plupart des chemins listés renvoient une erreur 404, ce qui signifie qu’ils n’existent plus.

Personnellement, j’adore consulter les fichiers robots.txt. Il est parfois possible d’en trouver un qui est mal configuré, laissant ainsi une faille dans la sécurité du site. Un exemple typique serait qu’il indique le chemin exact du panneau d’administration, sans que celui-ci soit protégé par un accès interdit (erreur 403). C’est très rare, mais ça arrive.

Que l’on trouve une information cruciale ou non, ce fichier ne représente qu’une pièce du puzzle. C’est comme ça que j’aborde la reconnaissance : aucune pièce seule ne révèle l’image complète. C’est l’assemblage de toutes les pièces trouvées au fil du temps qui finit par la dévoiler.

Les Opérateurs Google Dorks Essentiels

Les opérateurs de base et des exemples concrets pour affiner vos recherches

N’oubliez pas que leur puissance vient de leur combinaison.

Opérateurs de Base

| Opérateur | Utilité | Exemple Simple |

|---|---|---|

site: |

Limite la recherche à un domaine spécifique | site:exemple.com |

intitle: |

Cherche un mot dans le titre de la page | intitle:"admin login" |

inurl: |

Cherche un mot dans l’URL de la page | inurl:login.php |

filetype: ou ext: |

Filtre par type de fichier (PDF, TXT, XLS…) | filetype:pdf |

" " (guillemets) |

Recherche une expression exacte | "mot de passe oublié" |

- (moins) |

Exclut un terme des résultats | java -café |

Exemples de requêtes composites plus puissantes

– Combinez les opérateurs pour des recherches poussées –

- Trouver des fichiers sensibles sur un site :

site:entreprise.fr filetype:pdf (budget OR "compte de résultat") - Localiser des panneaux d’administration :

site:cible.com intitle:adminousite:cible.com inurl:admin - Chercher des informations exposées sur une personne :

"Prénom Nom" filetype:pdf OR filetype:docx - Identifier des répertoires ouverts :

intitle:"index of" "parent directory" - Détecter des caméras/webcams non sécurisées :

inurl:"viewerframe?mode="ouintitle:"webcam 7"

Pour aller plus loin : Les chercheurs en sécurité ont compilé des milliers de requêtes dans la Google Hacking Database (GHDB), une ressource de référence pour découvrir des modèles de recherches efficaces

Maîtriser les opérateurs de recherche avancés

Nous avons donc cherché un type de fichier sur un site spécifique. Que peut-on faire d’autre ? Beaucoup de choses. Par exemple, on peut combiner l’opérateur « site: » avec « inurl:admin ». Cela recherchera, sur un site donné, les pages dont l’adresse URL contient le mot « admin ».

Mais pourquoi diable voudrait-on faire ça ? Tout simplement dans l’espoir de trouver une page laissée accessible par accident, qui contient des éléments liés à l’administration : un fichier texte avec des identifiants, un panneau de contrôle entier, ou les deux.

Vous pouvez aussi utiliser les opérateurs « intitle: » et « intext: ». Le premier cherche votre mot-clé dans le titre de la page web, le second dans l’ensemble de son contenu textuel.

Nous avons donc « inurl: », « intitle: » et « intext: ». On peut ajouter « admin » après chacun d’eux. Ils ont des usages spécifiques, mais tous peuvent servir à trouver des éléments liés à l’administration.

Un exemple concret découvert en préparant cet article

Ici, l’auteur qui vous parle. En préparant ce contenu, j’ai fini par trouver une vulnérabilité rien qu’avec du Google dorking. En testant la requête « inurl:admin », je suis tombé sur une page de connexion d’administration exposée pour un établissement en Inde. Je la flouterai bien sûr pour des raisons légales, mais c’était bel et bien un portail de connexion sensible.

Rien que cette page accessible constitue une vulnérabilité, une de ces failles « à portée de main » qui rapportent peu mais qui existent. Ça a piqué ma curiosité : qu’est-ce qui d’autre était mal configuré sur leur site ?

En utilisant d’autres requêtes, j’ai pu naviguer dans leur système de fichiers et trouver, en texte clair, le nom d’utilisateur et le mot de passe de leur base de données MySQL. Je ne me suis évidemment PAS connecté à distance pour fouiner. Sérieusement. Je ne l’ai pas fait, car cela aurait été illégal et contraire à l’éthique.

Je ne leur ai causé aucun préjudice. Je leur ai simplement envoyé un email détaillant toutes mes découvertes, sous la forme d’un rapport de vulnérabilité complet. Maintenant, j’espère juste qu’ils me paieront pour ça. Où est mon chèque ?

Cela montre la puissance du Google dorking : je ne cherchais même pas cette faille spécifique. Je suis juste tombé dessus en préparant ce contenu. Cette simple page de login exposée a ouvert la voie vers quelque chose de bien plus profond.

Au-delà des failles web : d’autres usages surprenants

Mais trouver des vulnérabilités n’est pas la seule application. Saviez-vous que vous pouvez trouver des webcams en direct à travers le monde avec le Google dorking ? Cela arrive lorsque des gens diffusent, intentionnellement ou par accident, leur flux vidéo sur Internet. Une requête comme « intitle:”IP Camera Viewer” » peut donner des résultats.

Vous vous demandez peut-être aussi le lien avec l’OSINT (renseignement sur sources ouvertes). Ces techniques sont parfaites pour effectuer des recherches sur des personnes. Par exemple, en utilisant le nom complet de quelqu’un avec les opérateurs « intitle: » ou « intext: », on peut découvrir beaucoup d’informations. Essayez sur vous-même. Si vous n’avez pas fait attention à votre empreinte numérique, les résultats pourraient vous surprendre. Testez aussi avec vos pseudonymes.

Vous pouvez combiner « filetype:pdf » avec un nom entre guillemets pour trouver tous les fichiers PDF mentionnant cette personne. L’objectif ? Trouver des informations révélatrices qui pourraient, dans un scénario malveillant, servir à pirater des comptes.

On peut aussi utiliser « OR » en majuscules pour chercher plusieurs types de fichiers à la fois. Mais attention : c’est à ce stade que le Google dorking peut basculer dans l’illégalité. Fouiner par curiosité est une chose. Utiliser les informations trouvées pour tenter de pirater des personnes ou des systèmes en est une autre, totalement illégale et relevant du « black hat ». Ne franchissez pas cette ligne.

Protéger votre recherche avec NordVPN

Le Google dorking est un outil puissant pour comprendre les vulnérabilités en ligne, mais cela implique également de naviguer sur le web avec une grande prudence. Pour isoler et sécuriser votre activité, l’utilisation d’un VPN fiable comme NordVPN est une pratique recommandée par les experts en sécurité.

NordVPN est un fournisseur majeur reconnu pour sa robustesse, souvent classé parmi les meilleurs pour les utilisateurs exigeants grâce à ses performances et ses fonctionnalités de sécurité avancées.

- Réseau colossal : Accédez à plus de 8 200 serveurs dans plus de 125 pays pour naviguer sans restrictions

- Performance et confidentialité : Il a enregistré la plus faible perte de vitesse (seulement 3%) lors des tests indépendants et opère depuis le Panama, une juridiction respectueuse de la vie privée

- Double protection : La fonction Double VPN chiffre votre trafic à deux reprises pour une confidentialité maximale

- Boîte à outils de sécurité intégrée : Profitez de Threat Protection Pro™ pour bloquer malware et publicités, d’un Kill Switch anti-fuites, du Dark Web Monitor et du chiffrement post-quantique

- Pour tous les usages : Serveurs optimisés pour le streaming (Netflix, Disney+…), le P2P ou le jeu en ligne

🛡️ Découvrir NordVPN & Profiter de -60%

Garantie satisfait ou remboursé sous 30 jours.

Pour aller plus loin : devoir et ressources

Votre défi, si vous l’acceptez, est d’essayer de trouver des informations vous concernant, accessibles à tous sur Internet, en n’utilisant que des Google dorks. Vous pourriez être surpris.

Je partagerai un lien vers un document listant certains de mes Google dorks préférés. La plupart sont excellents pour trouver des vulnérabilités sur des sites, dans un cadre légal comme la chasse aux bugs.

Je recommande aussi la « Google Hacking Database », une vaste collection de requêtes soumises par des chercheurs du monde entier. Elles sont classées par catégories : fichiers contenant des mots de passe, serveurs vulnérables, etc. C’est une mine d’or.

Note importante : Il y a énormément à apprendre. Le but de ce contenu n’est pas de vous apprendre à pirater de A à Z, mais de vous donner les concepts de base et de vous orienter. La vraie expertise vient de la pratique et de l’apprentissage autonome. Sans cela, aucun article ou vidéo ne vous mènera très loin.

Références

Sources fiables

La base de données Google Hacking (GHDB)Auteur : Offensive Security – Publiée en : 2005 – en cours |

Tests pour la divulgation d’informations (Google Hacking)Auteur : OWASP Foundation – Publié en : 2015 – 2023 |

A Defensive Algorithm to Protect Web Servers Against Google DorkingAuteur : Ali Almusawi, Baraq Ghaleb – Publié le : 2020-09-28 |

Références de mon blog

Devenir hacker : la vraie feuille de route (2026-2028)Auteur : Des Geeks Et Des Lettres |

J’ai suivi le cours Google sur le prompting : l’essentiel en 9 fois moins de tempsAuteur : Grégory Hénique |

Questions fréquentes

Qu’est-ce que le Google dorking ?

Le Google dorking, ou Google hacking, est une technique qui utilise des requêtes de recherche complexes avec des opérateurs spécifiques pour découvrir des informations sensibles exposées par erreur sur Internet, comme des fichiers confidentiels, des identifiants ou des périphériques accessibles.

Quel est un exemple simple de Google dork ?

L’exemple le plus fondamental est l’opérateur « site: ». La recherche « site:penisland.net » restreint les résultats aux pages provenant uniquement de ce site web.

Le Google dorking permet-il de trouver des webcams en direct ?

Oui, certaines requêtes spécifiques peuvent révéler des flux de webcams diffusés publiquement sur Internet, souvent en raison d’une mauvaise configuration de sécurité.

L’utilisation de Google dorking est-elle légale ?

Rechercher des informations déjà accessibles publiquement est généralement légal. Cependant, exploiter ces informations pour accéder sans autorisation à un système ou nuire à un individu constitue une activité illégale.