- Allumez votre terminal et commencez à scanner les réseaux avec Nmap.

- Interceptez le trafic avec des outils tels que Burp Suite.

- Craquez des mots de passe avec Hydra.

- Oubliez les manuels. La meilleure façon d’apprendre est d’utiliser ces outils et de voir comment ils fonctionnent dans la pratique.

Avertissement : Cet article est uniquement destinée à des fins éducatives. Le piratage éthique doit toujours être effectué avec autorisation et dans les limites légales. L’accès non autorisé à des systèmes est illégal et contraire à l’éthique. Respectez toujours les lois et la vie privée d’autrui.

Commencez par maîtriser Linux

Il est essentiel de comprendre son fonctionnement interne, car la plupart des attaques se produisent sur des systèmes Linux. Mais n’oubliez pas Windows. C’est l’un des systèmes d’exploitation les plus ciblés par les attaques. Apprenez comment les pirates exploitent les vulnérabilités de Windows, telles que les vulnérabilités SMB, RDP, les attaques par force brute et les techniques d’escalade de privilèges.

Comprendre le fonctionnement de Windows, ses faiblesses et les vecteurs d’attaque utilisés par les pirates fera de vous un bon hacker.

Apprenez les protocoles réseau

Apprenez les protocoles réseau tels que TCP/IP, DNS, HTTP et HTTPS. Comprendre comment les données circulent sur Internet vous permettra d’exploiter les faiblesses des réseaux. Familiarisez-vous avec les langages de script tels que Python ou Bash. Les scripts vous permettent d’automatiser des tâches, ce qui vous rend plus efficace et plus adaptable.

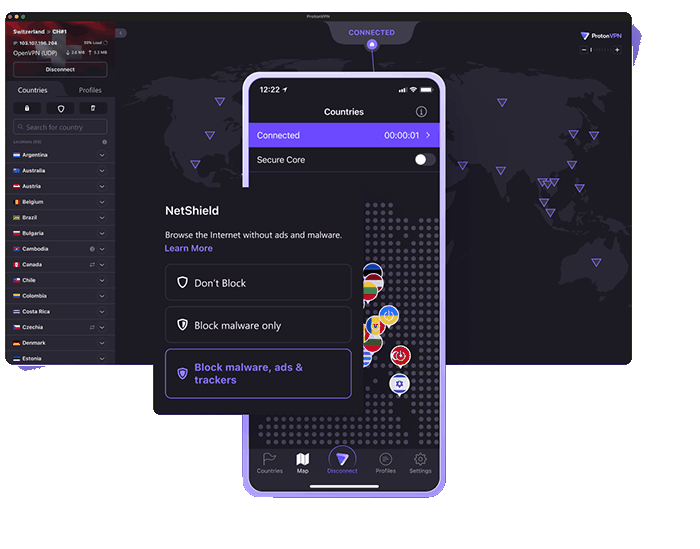

Les outils indispensables à tout hacker

Et n’oubliez pas les outils essentiels dont tout hacker a besoin, tels que Nmap pour l’analyse des réseaux, Burp Suite pour les tests de vulnérabilité Web, Hydra pour le craquage de mots de passe, Metasploit pour l’exploitation des vulnérabilités et Wireshark pour l’analyse du trafic réseau. Une fois que vous maîtrisez ces compétences et ces outils, il est temps de vous entraîner. La meilleure façon de vous améliorer est de vous lancer constamment des défis.

Sur mon blog ⇒ Les compétences d’Elliot Alderson et autres hackers dans la série Mr. Robot

Plateformes telles que Try Hack Me et Hack The Box

C’est là que des plateformes telles que Try Hack Me et Hack The Box entrent en jeu. Elles proposent des laboratoires pratiques et des défis de type « capture the flag » (CTF) qui simulent des scénarios de piratage réels.

Vous pouvez également participer à des programmes de prime aux bogues tels que HackerOne et Bugcrowd, dans le cadre desquels vous êtes rémunéré pour avoir trouvé et signalé des failles de sécurité dans des applications et des sites web réels. Ces programmes vous permettent de mettre en pratique vos compétences dans un environnement professionnel et de commencer à gagner de l’argent grâce à votre travail.

Commencez par les cibles faciles

Commencez par les cibles faciles. Commencez par rechercher des bugs basiques tels que les scripts intersites, les injections SQL ou les erreurs de configuration. Il s’agit de vulnérabilités courantes que l’on retrouve sur de nombreux sites web et applications, et qui sont souvent les plus faciles à trouver. Il existe de nombreux défis de niveau débutant sur les plateformes de bug bounty où vous pouvez vous entraîner à rechercher ces vulnérabilités. Commencez par des programmes publics destinés aux nouveaux venus. De nombreuses plateformes de bug bounty proposent des défis adaptés aux débutants qui offrent un environnement sûr et sans pression pour apprendre et développer vos compétences. Vous trouverez également sur ces plateformes des ressources de formation qui vous apprendront les tenants et aboutissants de la recherche et du signalement de bugs.

N’hésitez pas non plus à faire vos propres tests. Créez vos propres environnements locaux ou utilisez les laboratoires des plateformes de bug bounty pour vous entraîner à scanner, exploiter et signaler. Apprendre à rédiger des rapports solides est tout aussi important que de trouver des vulnérabilités, car les entreprises ont besoin de savoir exactement comment corriger le problème. Commencez modestement, mais développez progressivement vos compétences.

Au fur et à mesure que vous acquérez de l’expérience

Au fur et à mesure que vous acquérez de l’expérience et que vous vous attaquez à des bugs plus avancés, votre réputation grandira et vous commencerez à cibler des vulnérabilités de grande valeur telles que l’exécution de code à distance, l’escalade de privilèges ou la falsification de requêtes côté serveur. Mais les gains financiers ne s’arrêtent pas là.

Une fois que vous aurez constitué un solide portefeuille de piratages réussis et de vulnérabilités découvertes, vous pourrez vous lancer dans le freelancing ou occuper des postes à temps plein dans le domaine de la sécurité. Les entreprises sont toujours à la recherche de testeurs d’intrusion, d’analystes en sécurité et de consultants en cybersécurité compétents. Vous pouvez également proposer vos propres services de cybersécurité, en aidant les entreprises à sécuriser leurs réseaux, à effectuer des tests d’intrusion ou à améliorer leur posture de sécurité globale.

La cohérence est essentielle

La cohérence est essentielle. Prenez l’habitude de vous entraîner tous les jours, même si ce n’est que pendant 30 minutes. Cette pratique quotidienne affinera vos compétences et fera de vous un danger dans le bon sens du terme. Il ne s’agit pas d’être un génie, mais de rester curieux et constant. Tant que vous avez soif de connaissances et que vous cherchez toujours à vous introduire dans de nouveaux systèmes, vous êtes sur la bonne voie. Le piratage informatique n’est pas quelque chose que l’on attend pour commencer. C’est quelque chose que l’on fait. Et une fois que vous avez commencé, vous ne pouvez plus vous arrêter. Plus vous maîtriserez vos compétences, plus vous trouverez d’opportunités, ce qui vous permettra de gagner beaucoup d’argent en tant que professionnel de la cybersécurité.

Alors, si vous êtes prêt à franchir le pas, commencez dès aujourd’hui. N’attendez pas d’avoir la permission. Commencez à pirater et laissez vos compétences parler d’elles-mêmes. Le monde de la cybersécurité vous attend.

Questions fréquentes

Avec quels outils dois-je commencer pour apprendre le piratage ?

Vous devriez commencer avec des outils tels que Nmap pour l’analyse de réseau, Burp Suite pour les tests de vulnérabilité web, Hydra pour le piratage de mots de passe par force brute, Metasploit pour l’exploitation des vulnérabilités et Wireshark pour l’analyse du trafic réseau.

Ai-je besoin d’un diplôme pour me lancer dans la cybersécurité ?

Vous avez un blog ou un site web ? Je propose mes services de rédaction web : création et mise à jour d'articles optimisés SEO, maintenance de blog, audits de contenu, refonte éditoriale.

Si vous cherchez quelqu'un pour s'occuper de votre contenu — articles, mises à jour, stratégie éditoriale — contactez-moi, on en discute.

Non, vous n’avez pas besoin d’un diplôme ou d’une formation pour vous lancer dans la cybersécurité. Vous pouvez commencer à vous initier au piratage dès maintenant en expérimentant avec des systèmes et en apprenant par la pratique.

Quelles sont les plateformes adaptées aux débutants pour s’entraîner au piratage ?

Des plateformes telles que Try Hack Me et Hack The Box proposent des laboratoires pratiques et des défis de type « capture the flag » (CTF) qui simulent des scénarios de piratage réels, parfaits pour les débutants.

Puis-je gagner de l’argent grâce au piratage informatique ?

Oui, vous pouvez gagner de l’argent en participant à des programmes de prime aux bogues tels que HackerOne et Bugcrowd, qui vous rémunèrent pour avoir trouvé et signalé des failles de sécurité dans des applications et des sites web réels.

Est-il légal de pratiquer le piratage informatique ?

Le piratage éthique doit toujours être effectué avec autorisation et dans les limites légales. L’accès non autorisé à des systèmes est illégal et contraire à l’éthique, il faut donc toujours respecter les lois et la vie privée d’autrui.

Bibliographie

Vous trouverez sur internet :

Technical Guide to Information Security Testing and AssessmentAuteur : Scarfone, K., & Mell, P. – Publié le : 2008 |

Software security engineering: a guide for project managersAuteur : Julia H Allen Axio Global – Sean Barnum MITRE- Publié en 2010 |

A Systematic Literature Review on Ethical HackingAuteur : Julia Prümmer – Publié en janvier 2024 |

…Et sur mon blog :

Les meilleures entreprises de cybersécuritéAuteur : Moi-même – Publié le : 1er novembre 2021 |

Cybersécurité 2025 : La Voie Royale Pour Devenir Expert et Décrocher un Poste Junior📊 À retenir : Si vous voulez auditer votre site et tracker vos positions, Semrush est l'outil que j'utilise au quotidien (l'offre gratuite est déjà très complète). Auditer mon site avec Semrush Auteur : Moi-même – Publié le 14 octobre 2025 |