En ce moment, c’est à nouveau le moment de l’année pour l’Advent of Cyber de Try HackMe. Pour ceux qui ne connaissent pas bien l’Advent of Cyber, vous pouvez apprendre gratuitement la cybersécurité grâce à 24 défis adaptés aux débutants qui se déroulent tout au long du mois de décembre, à partir du 1er décembre, avec plus de 150 000 dollars de prix à gagner. Try HackMe organise cet événement chaque année et il est toujours phénoménal. Le plus intéressant, c’est qu’il est entièrement gratuit. Tout le monde peut y participer. C’est un événement très amusant avec de nombreux personnages, un scénario complet et un nouveau défi chaque jour jusqu’à Noël.

Enquêtez et déjouez les plans chaotiques du roi Malhair pour les fêtes

Cette fois-ci, sur Try HackMe, nous devons enquêter et déjouer les plans chaotiques du roi Malhair pour les fêtes. Les participants peuvent gagner des prix. Ils recevront également des certificats et apprendront beaucoup de choses sur la cybersécurité.

- Exploitation avec noyau,

- sécurité des applications web,

- hameçonnage,

- logiciels malveillants,

- AWS,

- un peu de travail sur le cloud,

- et tout cela va commencer très bientôt.

Advent of Cyber : gratuit et adapté aux débutants

Parfait pour ceux qui n’ont aucune expérience en cybersécurité et qui souhaitent se lancer, il s’agit sans aucun doute du plus grand événement Advent of Cyber jamais organisé par TryHackMe. Et l’histoire est vraiment géniale. La neige tombe sur Wereville. Mais l’esprit de Smus est assiégé. Mskiddy a disparu et le roi Malhair sème le chaos depuis Hopsack Island, détournant les systèmes actuels et la joie elle-même.

Nous devons relever tous les défis qui seront lancés chaque jour du mois de décembre. Vous pouvez voir un petit aperçu de chacun d’entre eux ici, mais vous remarquerez qu’un défi d’échauffement est déjà disponible. Dans cette vidéo, je vais donc commencer par la préparation. C’est là que nous pouvons voir tout ce que Try HackMe a de mieux à offrir.

Plus de 6 millions de personnes jouent sur Try HackMe. Plus de 6 millions d’apprenants dans le monde entier. Et ce qui est génial avec TryHackMe, c’est que tout est disponible immédiatement. Accès instantané. Tout se passe dans le navigateur. Vous n’avez pas besoin d’installer de logiciel ni de disposer d’un matériel spécifique. Vous pouvez vous lancer directement. Il existe des parcours d’apprentissage structurés comme celui-ci. Et vous faites du vrai piratage, pas seulement de la théorie, mais des choses pratiques. C’est un apprentissage ludique. Bien sûr, il y a un classement et des prix à gagner.

Les prix comprennent des MacBook Air, des iPhone et bien plus encore

Jetez un œil à certains d’entre eux. Ils sont incroyables.

- Cinq MacBook Air,

- des abonnements à Try HackMe,

- des iPhone,

- des AirPods Apple,

- des écrans,

- des cartes-cadeaux Swag,

- des Flipper Zeros,

- des claviers,

- des canards en caoutchouc,

- des billets pour DEF CON,

- et la liste est encore longue.

Ces prix sont choisis au hasard. Tous les participants, tous ceux qui se joignent à la fête ici, seront contactés à la fin du mois de janvier. Quoi qu’il en soit, passons aux choses amusantes. Oh, vous recevrez toutefois un certificat. Ce sera génial à partager sur LinkedIn. Prouvez votre réussite.

Password Pandemonium

Je vais désactiver les notifications sonores et passer à l’histoire. La neige tombe sur Wereville, siège de la meilleure entreprise de festivals. Et nous nous préparons pour Smamus, la célébration annuelle de la cybersécurité. Mais quelque chose ne va pas. Le roi Malhair entre en jeu.

Avant de pouvoir rejoindre l’équipe d’intervention Sockmiss, nous devons accomplir 10 courtes missions pour nous assurer que nous sommes prêts. Dans chacun des petits défis ci-dessous, nous pouvons cliquer sur « Afficher le site » dans le coin supérieur droit. De cette façon, nous pouvons suivre le déroulement. Celui-ci s’appelle « Password Pandemonium ». N’oubliez pas que nous devons cliquer sur « Afficher le site » en haut de la page pour l’afficher en mode écran partagé.

Lorsque vous vous connectez au poste de travail de la meilleure entreprise du festival, il semble y avoir des mots de passe faibles. Même les anciens identifiants de McKitty étaient « password123 » avec un mot de passe sophistiqué « elitespeakatsign0 ». Il s’agit donc d’une tâche simple. Il suffit de mettre à jour le mot de passe.

Je vais cliquer sur le bouton pour mettre à jour le mot de passe. Pour être honnête, j’aime beaucoup utiliser un gestionnaire de mots de passe. Personnellement, j’utilise NordPass depuis peu. C’est peut-être un petit raccourci, mais même en utilisant simplement NordPass ou n’importe quelle autre extension de navigateur de gestion de mots de passe, je pourrais générer un nouveau mot de passe et nous pourrions en créer autant que nous le souhaitons. L’utilisation d’une phrase de passe ou d’un mot de passe fort et facile à mémoriser nous aide à le taper si jamais nous en avons besoin (voir 10 conseils pour créer des mots de passe ultra-sécurisés). Vous pouvez également créer un mot de passe complètement aléatoire avec autant de caractères que vous le souhaitez.

J’aime beaucoup utiliser une sorte de phrase secrète. J’utilise toujours des caractères spéciaux et des symboles. Soumettons cela comme nouveau mot de passe. Cela répond à tous les critères dont nous avons besoin pour la sécurité. Je clique sur « Soumettre ». Nous avons maintenant un drapeau ou un mot de passe, la clé et le jeton spécifiques que nous pouvons soumettre sur le tableau d’affichage.

Suspicious chocolate.exe

Continuons. Le deuxième défi concerne un fichier suspect nommé chocolate.exe. Bon, rappelez-vous, cliquons sur « Afficher le site » et nous n’avons pas besoin de nous souvenir d’un mot de passe ici. Une clé USB brillante intitulée « Sockmiss party playlist » apparaît sur votre bureau. À l’intérieur se trouve un fichier mystérieux appelé chocolate.exe. Comme un fichier exécutable Windows… Il a l’air festif, mais qui l’a envoyé ?

Dans ce défi, vous allez analyser le fichier à l’aide d’une simulation de VirusTotal afin de déterminer s’il est malveillant ou non. Il suffit donc d’appuyer sur le bouton « Analyser » ici. Une fois que j’ai cliqué sur ce bouton, nous pouvons voir les résultats. On dirait que le cheval de Troie Malhair a été détecté par Malhair Labs. Et beaucoup d’autres fournisseurs ou moteurs antivirus que VirusTotal pourrait utiliser pour vérifier si ce fichier est malveillant ou non.

Eh bien, ils disent qu’il est sain. Mais dans ce scénario, seul un fournisseur sur 50 a détecté ce fichier chocolate.exe comme étant malveillant. À vrai dire, je préfère pécher par excès de prudence dans ce cas. Si quelque chose me fait penser que ce fichier est malveillant, je vais rester vigilant. Je ne vais probablement pas l’exécuter. Je dirais qu’il est malveillant. Je vais donc cliquer sur « Soumettre ».

Et voilà. Vous avez détecté la première trace de la malveillance de Malhair. Ce fichier chocolate.exe a été grillé. Voici votre drapeau, marquez ce défi comme terminé.

Notions de base sur la ligne de commande Attack Box

Nous avons maintenant la boîte d’attaque pour le défi n° 3. Cliquons à nouveau sur « Afficher le site » pour accéder à l’environnement. Vous entrez dans la boîte d’attaque de la meilleure entreprise du festival. Un environnement virtuel sécurisé conçu pour la formation. Il faut probablement apprendre un peu la ligne de commande , comme être capable de taper et d’entrer des programmes ou des commandes spécifiques que nous voulons exécuter dans une machine virtuelle, comme la boîte d’attaque.

Nous pouvons utiliser la commande « help » pour voir les commandes disponibles. Il est même suggéré d’utiliser « ls » pour lister les fichiers. Utilisez « cd » pour changer de répertoire et passer à un autre dossier, puis « cat » pour afficher ou taper un fichier spécifique. Utilisons ls pour lister les éléments ou essayer de voir quels fichiers s’y trouvent. Ensuite, nous pouvons utiliser cat ou afficher le type et afficher notre fichier welcome.txt à l’écran.

Cmd Conundrum : Invite de commande Windows

Qu’avons-nous pour le défi 4, le cmd conundrum ? Cliquons sur « view site ». Le poste de travail de McKitty montre des signes de manipulation, des fichiers suspects ont été déplacés, les journaux ont été effacés et un dossier étrange nommé « mystery data » a été créé. Utilisons maintenant l’invite de commande Windows pour découvrir ce qui est caché.

Il va falloir exécuter plusieurs commandes différentes. Contrairement à Linux, que nous avons utilisé dans le défi précédent à partir de la boîte d’attaque, où nous avons utilisé une commande telle que ls pour lister les fichiers, ls sans majuscule sur Windows et cmd.exe ou l’ancienne invite de commande Windows ne prennent pas en charge cette commande. Ils utilisent dir pour lister le contenu des répertoires. Vous pouvez même utiliser différents arguments ou paramètres comme dir slash, comme une barre oblique, pour indiquer un autre commutateur de configuration, et nous utiliserons slash a pour spécifier que je veux tous les fichiers, même certains fichiers cachés spéciaux.

Il n’y a rien ici pour l’instant, mais peut-être que si nous changions de répertoire ou que nous passions dans ce dossier ou répertoire de données mystérieux. Utilisons à nouveau dir /a. Et voilà. Nous avons maintenant un fichier caché flag.txt et nous ne pouvons pas utiliser cat dans cette situation. Nous devrons utiliser type, car là encore, l’invite de commande Windows cmd.exe ne sait pas ce qu’est cat. Type est la commande appropriée pour cela. Et nous allons taper notre fichier caché flag.txt.

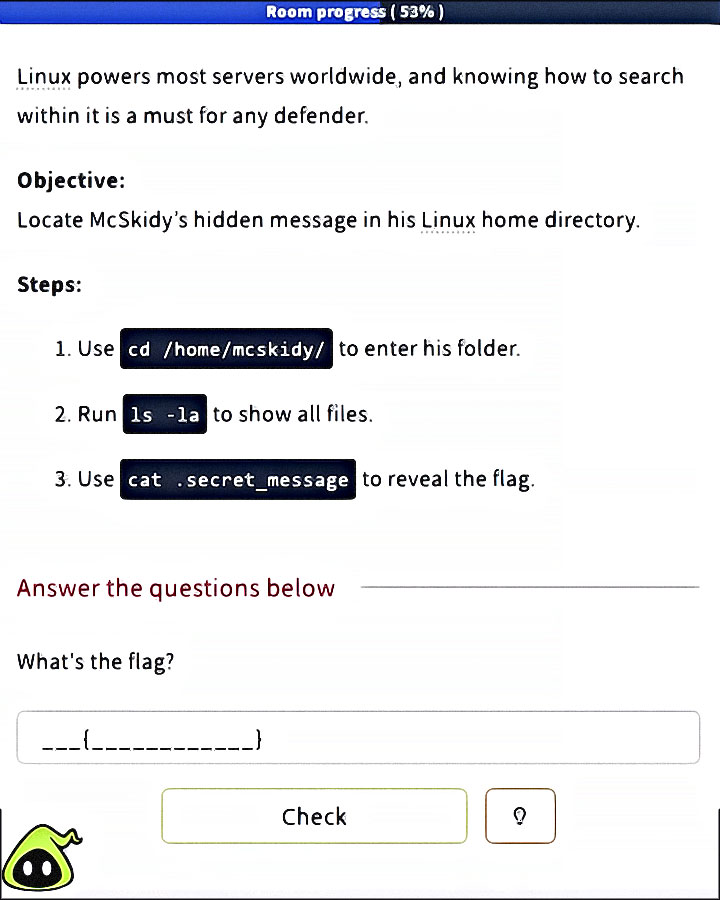

Fichiers cachés de la ligne de commande Linux

À quoi ressemble le défi n° 5 ? Linux. Revenons à la ligne de commande Linux. Cliquons sur « View site » ici. Nous utilisons maintenant d’autres arguments et paramètres, comme nous l’avons fait dans l’environnement Windows, mais avec Linux. Vous ne voyez pas toujours une barre oblique comme nous l’avons fait avec DIR. Nous revenons à ls, mais ils utilisent normalement juste un tiret, un symbole moins, un trait d’union ou une attaque pour lister les messages cachés, les fichiers cachés dans le répertoire.

Voyons donc où nous en sommes actuellement.

Il semble que nous puissions passer au répertoire d’accueil ou utiliser un chemin absolu, comme ils l’ont mentionné ici avec le système de fichiers Linux, en notant qu’il commence par une barre oblique. Passons donc à ce chemin absolu plutôt qu’au chemin relatif que j’utilisais depuis une position, un répertoire et un dossier vers le suivant. Je pourrais simplement utiliser cd mixkitty, mais je veux maintenant utiliser cd /home/mixkitty et nous allons parcourir tout le système de fichiers.

Utilisons ls. Nous ne voyons que readme.txt, mais utilisons ls -l. Cela affiche une liste au format long. Vous pouvez même voir certaines des autorisations, qui est le propriétaire du fichier et quand il a été créé. Mais utilisons ls -a, qui affiche maintenant les fichiers cachés. N’oubliez pas que nous pouvons combiner ls -l et -a pour voir le format long de tous les fichiers sous Linux.

Un fichier précédé d’un point ou d’un point-virgule au tout début signifie généralement qu’il s’agit d’un fichier caché. Il ne s’affichera pas par défaut lorsque vous utilisez la commande ls ou que vous listez des éléments dès le début. Maintenant que nous connaissons le nom de ce fichier, nous pouvons utiliser la commande cat Linux world cat pour afficher notre message secret.

Nous l’affichons et nous obtenons notre drapeau thm trust no bunny. Nous sommes presque arrivés à la fin.

La fuite dans la liste : simulation de Have I Been Pwned

Passons au défi six. Cliquons sur « view site » pour l’afficher. Nous avons une simulation de la base de données Have I Been Pwned. Des rumeurs circulent selon lesquelles les données de la meilleure entreprise de festivals auraient été divulguées. Les e-mails rebondissent et le personnel panique. Mskiddy soupçonne que son compte a peut-être été piraté.

Nous pourrions donc utiliser des outils tels que le véritable site web Have I Been Pwned. Il s’agit simplement d’un site web, haveibeenpwned.com, qui regroupe en quelque sorte un grand nombre de violations de données réelles dans le monde réel afin de savoir si vos informations ont été divulguées. Vous pouvez y entrer votre adresse e-mail et voir si certaines de vos données ont déjà été divulguées au monde entier à la suite d’un piratage récent.

Faisons cela avec l’utilitaire simulé Have I Been Pwned dans la piste de préparation TryHackMe Advent of Cyber. Nous devons entrer l’adresse e-mail de Mskiddy. Mixkiddy@tbfc, la meilleure entreprise de festivals. Nous pouvons simplement la coller et cliquer sur « Vérifier ». Et elle a été piratée. Nous devons identifier celle qui est marquée comme compromise, et elle provient de hopsc.io.

Si je clique dessus, ils font du suivi. Et on dirait que cela nous a donné le drapeau. Nous avons trouvé THM divulgué et trouvé. Copions-collons-le. Et voilà une autre démonstration simple et sympa d’un autre utilitaire qui pourrait vous être utile dans votre carrière dans le domaine de la cybersécurité.

Sécurité Wi-Fi et identifiants par défaut

Passons maintenant au Wi-Fi. Je clique sur « Afficher le site ». Les meilleurs drones de la société Festival tournent en boucle au-dessus de Wereville Square. Quelqu’un s’est connecté au routeur de la société à l’aide des identifiants par défaut. Oh, d’accord. Il est essentiel de sécuriser le Wi-Fi. Les mots de passe par défaut, c’est comme laisser la porte d’entrée grande ouverte.

Ils ont probablement laissé « admin » comme nom d’utilisateur et mot de passe. Nous pouvons nous connecter avec ces identifiants. Admin admin. Saisissez le nom d’utilisateur et le mot de passe. Cliquez sur « Connexion ». Maintenant, créons un autre mot de passe fort. Nous pouvons faire exactement la même chose. Il suffit de remplir quelque chose comme un simple gestionnaire de mots de passe. Je vais en générer un autre rapidement ici avec NordPass.

Et voilà. Tout ce que nous avions à faire était de changer et de corriger ce mot de passe afin qu’il ne soit plus le mot de passe par défaut. Plus d’identifiants par défaut. Cliquons sur « Copier », « Coller » et continuons.

Le piège des applications : révoquer les autorisations excessives

Passons maintenant au piège des applications. Cliquons sur « Afficher le site ». Le compte social de McKinn a commencé à publier des messages étranges à propos d’East. Peut-être que son application mobile ou quelque chose sur son téléphone avait plus d’autorisations qu’elle n’aurait dû, oh oh, certaines des choses qu’il avait installées avaient d’autres privilèges dont elles n’avaient pas besoin, comme l’accès aux mots de passe.

Dans un scénario simulé, nous pourrions cliquer sur chacune de ces applications sur le téléphone de McKinn et essayer de voir lesquelles ont réellement accès au coffre-fort de mots de passe. En cliquant sur chacune d’entre elles, il semble qu’East Misseduler dispose bien d’un coffre-fort de mots de passe affiché ici. C’est ce que nous recherchons. Nous pourrions simplement cliquer sur « révoquer » et c’est tout. Une petite tâche simple. Maintenant que l’accès est révoqué, nous ne pourrons plus voir le compte de Mskiddy compromis à nouveau.

Confession du chatbot : l’IA divulgue des secrets

Le bot Festive était censé écrire des lettres ou des e-mails utiles et joyeux, mais il a divulgué des secrets. Certains messages révèlent même des URL internes ou des mots de passe et des identifiants.

Nous devons donc passer en revue tous les messages passés de Festive Bot et essayer de déterminer lesquels sont néfastes, ceux que nous ne voulons pas voir divulgués par l’IA. L’un d’entre eux semble être une URL assez claire. https internal.tbfc.local/admin. Oui, c’est probablement sensible. En faisant défiler la page, je vois des identifiants de messagerie, un autre mot de passe inclus ici, et même un jeton de service pour une API. Il ne faut absolument pas que ces informations soient divulguées.

Traces de navigation de Bunny : repérer les agents utilisateurs anormaux

Passons au défi n° 10. Les traces de navigation de Bunny. Les serveurs web affichent un trafic intense, mais une entrée du journal ressort comme un agent utilisateur. Il s’agit en quelque sorte de l’empreinte digitale d’identification que votre navigateur web côté client envoie aux différents serveurs ou sites web auxquels il se connecte. Cliquons sur « Afficher le site » pour pouvoir interagir avec celui-ci.

Nous devons trouver cet agent utilisateur inhabituel, cet en-tête ou ces données, ce texte ou cette chaîne inclus dans certaines de ces communications. Nous pouvons voir ici beaucoup d’agents utilisateurs réguliers ou normaux, mais nous recherchons celui qui sort du lot, le système d’exploitation Bunny. Et il semble que je le vois ici, dans un panneau d’administration. Et c’est certainement l’entrée problématique.

Je vais donc cliquer sur « Soumettre » avec celui-ci sélectionné. Et voilà. Nous l’avons trouvé. Oui, c’était notre entrée incorrecte. Copions-collons celle-ci. Mais avec cela, je pense que nous avons terminé. Nous pouvons passer à la ligne d’arrivée et en savoir un peu plus sur tout cela.

Si je quitte l’affichage en écran partagé ici, nous pouvons considérer que nous sommes prêts. C’était tout. Quelques petites tâches simples pour nous mettre en train et nous donner envie de découvrir le véritable Advent of Cyber 2025. C’était cool. Il s’agissait de petites présentations sympas qui nous ont donné une idée de ce que nous devrions faire en matière de cybersécurité. Ne laissez pas vos identifiants par défaut derrière vous.

- Ne laissez pas l’IA divulguer des informations.

- Ne laissez pas vos mots de passe être vulnérables, vos adresses e-mail exposées à des violations de données.

- Tout cela reste d’actualité.

Try HackMe vous permettra d’apprendre des choses sur la cybersécurité, de vous impliquer pleinement dans la communauté en côtoyant tous les autres participants, de partager vos succès, d’obtenir des certificats, de gagner de superbes prix, d’apprendre la cybersécurité et de découvrir le piratage et la cybersécurité de manière pratique, accessible, gratuite et adaptée aux débutants.

Questions fréquentes

Qu’est-ce que Try HackMe Advent of Cyber ?

Il s’agit d’un événement gratuit et accessible aux débutants sur le thème de la cybersécurité, avec 24 défis quotidiens tout au long du mois de décembre, comprenant un scénario, des prix, des certificats et un apprentissage pratique dans des domaines tels que la sécurité des applications web, l’analyse des logiciels malveillants et la sécurité du cloud.

Ai-je besoin d’un logiciel ou d’un matériel particulier pour participer ?

Non, tout fonctionne dans votre navigateur sur Try HackMe. Vous n’avez pas besoin d’installer de logiciel ni de disposer d’un matériel spécifique, juste d’un accès à Internet.

Quels types de prix sont offerts dans le cadre de l’Advent of Cyber ?

Les prix comprennent cinq MacBook Air, des iPhone, des Apple AirPods, des écrans, des cartes-cadeaux, des Flipper Zeros, des canards en caoutchouc, des billets pour la DEF CON et des abonnements à Try HackMe, attribués au hasard aux participants.

Y a-t-il une phase de préparation avant l’événement principal ?

Oui, il existe une phase de préparation gratuite comprenant 10 missions courtes pour vous aider à vous familiariser avec les concepts de base de la cybersécurité, tels que la sécurité des mots de passe, l’utilisation de la ligne de commande, les autorisations d’accès aux fichiers et la détection des menaces.

Références

Sources fiables

Have I Been Pwned : vérification des fuites de données personnellesAuteur : Troy Hunt – Publié en 2013 |

Créer des mots de passe robustes – Recommandations officiellesAuteur : Federal Trade Commission (FTC) – Publié le : 11 août 2017 |

Digital Identity Guidelines – Authentification et gestion des identifiantsAuteur : National Institute of Standards and Technology (NIST) – Publié en 2017 |

Le blog de Bruce Schneier sur la cybersécuritéAuteur : Bruce Schneier – En ligne depuis 2004 |

Références de mon blog

Ce que j’aurais fait différemment pour apprendre la cybersécuritéAuteur : Moi-même – Publié le : 16 octobre 2025 |

La vérité que personne ne dit aux débutants en cybersécuritéAuteur : Moi-même – Publié le : 26 novembre 2025 |