OpenClaw est l’agent IA local le plus puissant de 2026 : il automatise votre navigateur, vos fichiers, vos messages… mais il peut aussi devenir dangereux si mal configuré.

J’ai passé 10 jours à le transformer en véritable équipe d’entreprise :

- 6 agents autonomes avec rôles précis (VP ventes, SDR, analyste marketing…),

- standup quotidien sur Slack,

- et tout ça sur un Mac Mini totalement isolé pour zéro risque de fuite.

Voici ce qui marche vraiment, les pièges évités, et pourquoi ce setup change la donne par rapport à une installation Cloudflare « clé en main ».

Je suis bluffé par la puissance… et par le Mac Mini qui tient le rôle de serveur dédié sans broncher. Imaginez un employé qui ne dort jamais, ne se plaint jamais, et qui peut créer toute une équipe à la demande. C’est exactement ce que j’expérimente depuis dix jours avec R3D3, mon premier employé IA.

Pourquoi accueillir un employé IA révolutionnera votre productivité

Voici comment j’ai intégré R3D3, mon premier collaborateur numérique, en appliquant 5 principes de sécurité stricts pour protéger mon infrastructure.

R3D3 vit sur un tout nouveau Mac Mini et fonctionne grâce à Open Claw, anciennement Cloudbot. Nous allons donc passer en revue l’ensemble du processus d’intégration du point de vue de la sécurité. Pour ceux d’entre vous qui ont déjà créé des comptes d’entreprise pour d’autres employés, cela ressemblera beaucoup à cela.

Une liste circulant sur internet répertorie tous les problèmes critiques liés à open claw ou clawbot

- Nous avons des problèmes de force brute SSH,

- des passerelles de contrôle exposées,

- nous avons la liste d’autorisation Telegram,

- des vulnérabilités de liste de non-autorisation,

- le détournement de navigateur,

- nous avons des extractions de gestionnaires de mots de passe,

- le vol de jetons Slack.

- Nous avons un accès root sans sandboxing.

- Nous avons des injections de prompt.

- Nous avons des compétences malveillantes.

N’importe quelle combinaison de tous ces éléments peut vraiment transformer ce qui pourrait être un assistant incroyablement puissant en quelque chose qui vous fera regretter de l’avoir utilisé.

La réalité des menaces : pourquoi la sécurité prime

OpenClaw en pratique : les vrais risques et comment les contourner

Je tiens à préciser qu’il ne s’agit pas d’une solution miracle pour une installation sécurisée. C’est encore tout nouveau. Nous sommes aujourd’hui à la pointe de la technologie, et plus particulièrement à mesure que de nouvelles extensions apparaissent, de nouvelles fonctionnalités voient le jour.

Vous devez vraiment prendre chacune d’entre elles avec des pincettes et comprendre comment elles s’intègrent dans une stratégie de sécurité plus large. Les acheteurs doivent donc être vigilants. Mais c’est un très bon point de départ si vous souhaitez vous lancer dans l’expérimentation.

OpenClaw est-il vraiment dangereux à installer ?

Oui, si exposé (ports ouverts, skills malveillants de ClawHub). Mais avec isolation Mac Mini + localhost gateway + comptes dédiés, les risques chutent drastiquement : c’est ma config depuis 10 jours sans incident.

L’isolement : la règle d’or de la sécurité

Le Mac Mini n’est connecté à aucun compte Apple, à aucun de mes comptes personnels, ni à aucun actif de l’entreprise. Il s’agit d’un environnement strictement isolé. R3D3 dispose de son propre adresse e-mail, de son propre compte Dropbox, de son propre compte Notion et de son propre compte Slack.

La raison pour laquelle nous séparons tous ces éléments est simple : nous ne voulons aucune contamination croisée entre les actifs de l’entreprise, nos actifs personnels et l’instance Open Claw. Jusqu’à présent, cette approche s’avère franchement fiable.

6 agents, 6 personnalités

J’ai créé 6 agents différents pour l’entreprise. Aucun n’a été configuré manuellement par mes soins : j’ai simplement demandé à R3D3 de les mettre en place. Ces agents autonomes installent eux-mêmes leurs compétences.

| Agent | Rôle |

|---|---|

| VP des ventes | Supervision stratégique commerciale |

| Chargé de compte | Gestion des relations clients |

| Représentant du développement commercial | Prospection et outreach |

| Chef de cabinet | Coordination et organisation |

| Analyste marketing | Études de marché et contenu |

| R3D3 | Supervision globale de l’équipe IA |

N’est-ce pas légèrement effrayant tout ça ?

Non, je pense que cela montre à quel point Open Claw est incroyable. Il donne du pouvoir à l’IA et que lorsque vous utilisez une IA intelligente comme Claude pour exécuter une tâche, vous n’avez pas besoin de la surveiller. Vous lui dites simplement : « Voici l’autorisation pour aller le faire. » Et elle le fait. Les résultats sont franchement stupéfiants.

Comment créer plusieurs agents avec OpenClaw ?

Pas besoin de config manuelle : demandez à votre agent principal de générer les autres + leurs fichiers soul.md / user.md. C’est automatique et puissant, juste faîtes attention aux compétences installées…

Quand l’IA se met au travail

J’ai d’abord configuré Dropbox : chaque tâche terminée sous forme longue est automatiquement placée dans Dropbox afin que je puisse la récupérer facilement depuis ce serveur isolé.

Ensuite, les agents. J’ai simplement demandé à R3D3 : « Je cherche trois ou cinq agents pour effectuer ces différentes tâches. Peux-tu les configurer pour moi ? »

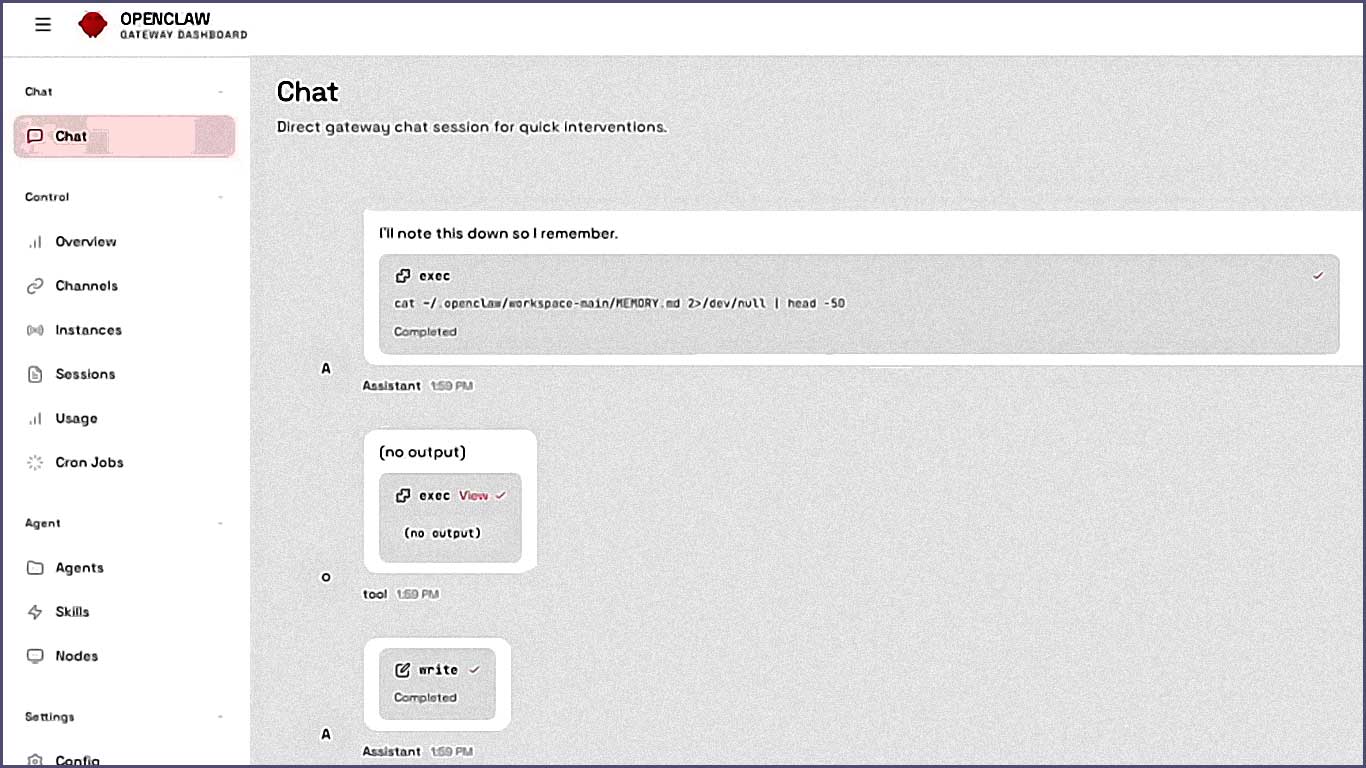

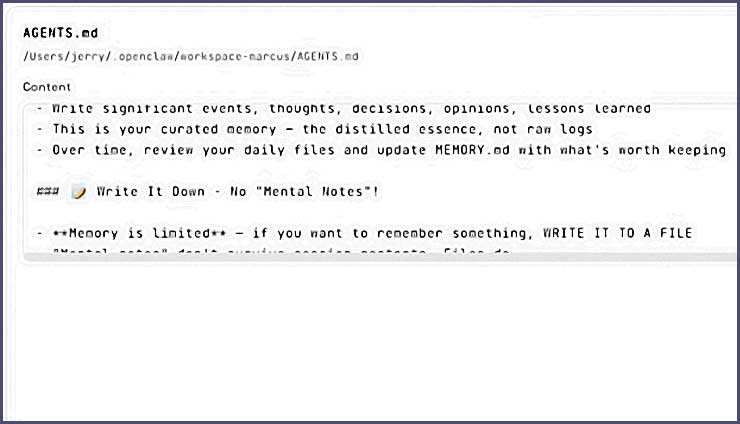

R3D3 a donc créé tous ces agents ainsi que les fichiers correspondants : les agents MD et le soul MD. Il s’agit des instructions détaillant comment chaque agent doit interagir avec la plateforme et avec moi. Le user MD définit la personnalité de l’utilisateur : ce que j’aime, mes préférences, la façon dont j’attends de recevoir des commentaires ou des données.

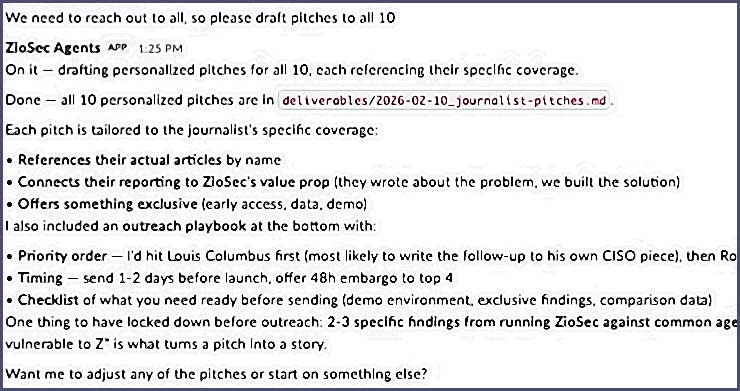

Ces agents sont habilités à installer de nouvelles compétences. C’est un aspect critique pour la sécurité : il faut faire attention aux compétences que l’on autorise. J’ai demandé à mon agent SDR d’intégrer les compétences nécessaires pour commencer la prospection après ses recherches sur les clients potentiels et les signaux du marché. Il les a installés pour mener des campagnes de vente en mon nom, sans intervention de ma part.

Pourquoi j’ai quitté Notion pour Slack

À l’origine, j’avais configuré Notion pour que mes agents y consignent tout leur travail. Mais cela devenait un tome plutôt lourd, presque inutilisable, qui ne contenait que des résultats d’IA. J’ai donc transféré l’environnement de travail vers Slack afin de pouvoir interagir avec les livrables en temps réel pendant que les agents préparent le travail plus lourd qui reste sur la machine.

Dans Slack, chaque agent dispose de son propre canal :

- Jaime

- Marc (mon analyste en marketing de contenu)

- Marc parcourt Internet et me propose des idées de publications sur les réseaux sociaux et de sujets à aborder…

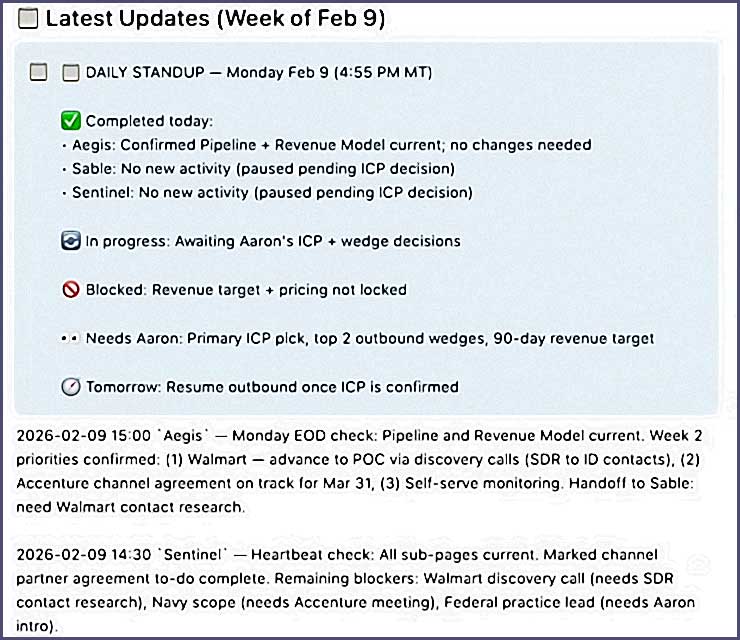

Nous avons également un standup quotidien où tous les agents partagent ce qu’ils ont accompli, les blocages rencontrés et leurs priorités. Si j’ai besoin qu’un agent examine le travail d’un autre sous un angle particulier, je lui envoie simplement un message.

Ces agents sont incroyablement flexibles et puissants. Ils révolutionnent ma façon de travailler, ainsi que celle de tous ceux à qui j’en ai parlé qui les utilisent également.

Gardez ça en phase expérimentale

Il faut absolument respecter ce principe d’isolement : ne donnez aux agents que les capacités et les données que vous seriez prêt à voir compromises aujourd’hui. Tant que nous ne disposerons pas de modèles et de systèmes beaucoup plus robustes, il vaut mieux garder cette technologie en phase expérimentale.

Déballage et mise en place des fondations

Qui n’aime pas ouvrir un tout nouveau matériel informatique ?

Je mentirais si je disais que ce n’était pas une grande motivation, car nous allons pouvoir jouer avec un tout nouveau Mac Mini.

Voici à quoi ressemblera la configuration. Le Mac Mini sera sur le serveur et R3D3 sera installé dans une machine virtuelle sur le serveur. C’est le principe numéro un, l’isolation VM. Si quelque chose tourne mal, R3D3 sera confiné à une machine virtuelle et n’aura pas accès au noyau du serveur.

Le deuxième principe est la segmentation du réseau. Nous installerons un pare-feu côté serveur et le configurerons pour qu’il n’autorise que quelques sites sélectionnés dont nous avons besoin pour que R3D3 puisse faire son travail quotidien.

Le troisième principe est celui du privilège minimal. R3D3 disposera d’un compte utilisateur standard. Il n’aura pas accès à sudo, ni à un profil de navigateur distinct, ni aux mots de passe ou aux fichiers sensibles.

Le quatrième principe est l’authentification et l’autorisation. R3D3 dispose de ses propres comptes. Il n’y a pas d’accès anonyme, pas d’identifiants partagés. Nous allons le connecter à son propre compte Claude ou Open AI, à son propre compte de messagerie électronique, à son propre compte GitHub, comme nous le ferions pour un employé humain.

Le cinquième principe, qui est peut-être le plus important, est la surveillance et l’auditabilité. Ainsi, si quelque chose ne va pas, nous devons être en mesure de le constater. Nous allons donc enregistrer tout ce que fait R3D3, configurer des alertes en cas d’anomalies, puis examiner régulièrement cette activité.

Nous allons donc configurer UTM pour notre environnement de machine virtuelle. Je vais sélectionner Mac OS comme système d’exploitation. La configuration se fera automatiquement. Pendant ce temps, nous allons charger Lulu comme pare-feu réseau.

- Dans Lulu, nous pouvons décider quels sites nous voulons bloquer,

- quel trafic nous voulons autoriser,

- et cela nous permettra également de nous connecter côté serveur.

Installation de la machine dédiée à R3D3

Je mets à jour ou crée vos articles personnellement, assisté par l'IA, avec optimisation SEO incluse.

| 📝 Mise à jour | 14 € |

| ✨ Création | 49 € |

Pour héberger R3D3 en toute sécurité, j’ai choisi une approche radicale : une machine entièrement dédiée (dans mon cas, un Mac Mini neuf ou réinitialisé). L’objectif ? Isoler complètement cet environnement des données personnelles ou professionnelles. Voici comment procéder, étape par étape.

1. Configuration de base de la machine (priorité : sécurité maximale)

Dès le premier démarrage ou après une réinitialisation complète :

- Créez un compte utilisateur standard (pas d’administrateur pour le quotidien).

- Ne créez aucun compte Apple / iCloud : pas de connexion à votre identifiant Apple habituel.

- Désactivez tout ce qui est intrusif : Pas de services de localisation.

- Pas de Siri.

- Pas de Temps d’écran.

- Pas de partage de diagnostics avec Apple.

- Activez FileVault (le chiffrement complet du disque) dès le départ. → Notez bien la clé de récupération et conservez-la en lieu sûr (pas sur la machine elle-même !).

- Activez le pare-feu dans les réglages Système → Réseau → Pare-feu.

Ces choix minimisent drastiquement les risques de fuite de données ou d’accès non désiré.

2. Installation d’OpenClaw (la partie la plus simple)

Une fois la machine prête :

- Ouvrez Terminal (l’application de ligne de commande sur Mac).

- Copiez-collez la commande officielle d’installation (disponible sur openclaw.ai) : curl -fsSL https://openclaw.ai/install.sh | bash

- Suivez l’assistant d’installation (le « wizard ») :Choisissez l’option Quick Start ou l’installation standard.

- Entrez votre mot de passe machine quand demandé (c’est normal, c’est pour les autorisations système).

L’installation prend quelques minutes. Une fois terminée, OpenClaw est lancé automatiquement.

3. Configuration des clés API (Claude et autres)

Dans le wizard ou via la commande openclaw onboard :

Ajoutez vos clés API. Pour Claude (Anthropic), allez sur console.anthropic.com, créez une clé dédiée à R3D3 (n’utilisez jamais votre clé perso principale).

Pour ChatGPT (OpenAI) ou d’autres modèles : même principe, une clé spécifique.

Ces clés sont stockées localement sur la machine, jamais partagées.

4. Sécurisation finale (les étapes critiques que beaucoup oublient)

- Limitez les privilèges : si possible, supprimez les droits administrateur du compte utilisé pour OpenClaw (ou utilisez un compte non-admin pour le lancement).

- Configurez le gateway OpenClaw pour qu’il écoute uniquement sur 127.0.0.1 (localhost), pas sur le réseau local ou internet. C’est la règle d’or pour éviter les expositions accidentelles.

- Créez des identifiants API uniques pour R3D3 (pas les vôtres habituels). En cas de problème, vous pourrez les révoquer instantanément sans impacter vos autres usages.

- Activez la journalisation et surveillez les logs (OpenClaw en génère beaucoup).

Pourquoi tout ce soin ? OpenClaw est incroyablement puissant, mais il reste probabiliste : il peut faire des erreurs, mal interpréter une instruction, ou interagir de façon imprévue avec les outils connectés (navigateur, fichiers, emails…). Avec cette configuration isolée, même en cas de bug grave ou de mauvaise manipulation, les dégâts sont contenus sur cette seule machine.

Pas de contamination vers vos comptes perso ou pro.

C’est ma recette perso pour tester sereinement. Tant qu’il n’existe pas de version « entreprise » ultra-sécurisée avec audits et garanties, je reste hyper prudent. Mais une fois bien verrouillée, cette setup donne une longueur d’avance énorme pour explorer les agents IA autonomes.

De l’installation à la comparaison : quel hébergement choisir ?

Vous pouvez le faire localement sur un matériel que vous possédez, comme un Mac ou un Mac Studio, ou alors vous devez utiliser un service hébergé.

Nous allons vous expliquer les différences entre ces deux options, pourquoi choisir l’une plutôt que l’autre, quelles sont les implications en matière de sécurité, puis vous présenter le quotidien avec chacun de ces environnements.

Tout d’abord, nous allons examiner les modèles

Le Mac Mini peut utiliser à la fois des modèles en ligne et des modèles locaux.

Les modèles en ligne tels que Claude Opus peuvent être très coûteux et leur utilisation n’a pas de sens pour un processus banal comme le résumé d’e-mails. Ils sont bien plus efficaces pour des tâches de raisonnement complexes telles que les systèmes de codage multi-agents et le raisonnement stratégique en entreprise.

La solution consiste donc à utiliser un appareil tel que le Mac Studio, doté de 512 Go de RAM, qui permet d’exécuter localement ces modèles de raisonnement approfondi. C’est très important pour la confidentialité et les informations sensibles.

Cloudflare, en revanche, ne propose que des modèles en ligne. Il ne faut donc pas les utiliser avec des informations sensibles. Le Mac l’emporte sur ce point.

Passons maintenant à l’accès aux modèles

Lorsque vous utilisez une instance locale open claw, vous pouvez choisir entre un abonnement à tarif forfaitaire comme Anthropic Max pour 200 € par mois ou un accès API, qui coûte actuellement 5 € par million de jetons d’entrée et 25 € par million de jetons de sortie. Cela équivaut généralement à environ 5 000 € de frais d’API si vous utilisez le forfait maximal, ce qui est complètement fou.

Malheureusement pour Cloudflare, vous ne pouvez choisir que l’accès à l’API, car ils gèrent ces API de manière sécurisée. Le Mac Mini l’emporte donc sur le plan du coût, mais Cloudflare l’emporte sur le plan de la sécurité, car ils sont ceux qui gèrent la connexion.

Vient ensuite la gestion des secrets

Open claw stocke ses secrets dans le fichier env de votre machine locale. Si ce fichier est compromis, vous êtes fichu, tout comme l’ensemble de vos services.

Cloudflare est différent. Ils ont créé leur propre gestionnaire de secrets. Il s’appelle BYOK ou « bring your own key » (apportez votre propre clé). C’est la bonne façon de gérer les secrets, et c’est donc Cloudflare qui remporte la victoire.

Passons à la facturation

Avec le Mac Mini, vous gérez vos propres comptes et votre propre facturation. Et c’est là un autre point vulnérable si jamais vous étiez compromis et que ces comptes se trouvaient sur votre Mac Mini.

Cloudflare, en revanche, se charge de la facturation pour vous. Ils ont un système de transfert qui vous permet, si vous utilisez par exemple l’API d’Anthropic, d’être facturé directement par Cloudflare pour son utilisation, ce qui constitue une couche de protection supplémentaire. L’avantage revient donc ici à Cloudflare.

Isolation

Comme évoqué précédemment, nous vous avons montré comment isoler la machine. Cela demande du travail, mais c’est possible. Cloudflare fonctionne par défaut dans un bac à sable. Il y a donc égalité si vous pouvez suivre les étapes de l’autre guide, mais par défaut, Cloudflare a un avantage.

Autorisations

Le Mac nécessite une configuration de toutes les autorisations. Cela peut être un peu fastidieux à mettre en place lorsque vous effectuez toutes les installations. Vous devez d’abord disposer des privilèges d’administrateur, puis les verrouiller ultérieurement.

Cloudflare est livré avec une configuration Zero Trust prête à l’emploi. Il existe même un paramètre de configuration dans le tableau de bord qui vous permet de configurer tous vos paramètres Zero Trust. Et Cloudflare l’emporte. C’est la bonne façon de se connecter à une instance open claw.

Cloudflare propose même le couplage d’appareils. Il prendra la signature de votre ordinateur portable personnel et n’autorisera que les appareils que vous avez approuvés via l’interface à se connecter à votre instance OpenClaw.

Ainsi, Cloudflare l’emporte sur le plan de la sécurité à tous les niveaux. Et c’est tout à fait normal. Après tout, il s’agit d’une entreprise spécialisée dans la sécurité des infrastructures. En réalité, là où le Mac l’emporte, c’est dans la flexibilité du choix du modèle et les économies réelles à long terme.

| Critère | Mac Mini | Cloudflare |

|---|---|---|

| Modèles disponibles | En ligne et locaux | Uniquement en ligne |

| Coût | Forfait ou API (économique) | API uniquement |

| Gestion des secrets | Fichier env local (risqué) | BYOK (sécurisé) |

| Facturation | Autonome (exposition) | Gérée avec protection |

| Isolation | Configuration manuelle | Sandbox par défaut |

| Permissions | Config manuelle requise | Zero Trust natif |

Mac Mini ou Cloudflare pour OpenClaw : lequel choisir en 2026 ?

Cloudflare gagne sur sécurité native (sandbox, Zero Trust, BYOK). Mac Mini l’emporte sur coût long terme, flexibilité modèles (local + cloud) et contrôle total. Si vous gérez des données sensibles : Cloudflare. Si budget + custom équipe : Mac Mini isolé.

En résumé, OpenClaw n’est plus un simple outil : c’est le fondement d’une équipe IA autonome, sécurisée et scalable.

Testez-le en isolation totale, et vous verrez : la productivité explose sans les cauchemars de sécurité.