Les infostealers (également appelés « stealers ») jouent un rôle de plus en plus important dans l’écosystème de la cybercriminalité.

Ce type de logiciel malveillant peut voler des informations sensibles telles que des identifiants de connexion, des informations financières et des données personnelles à partir d’ordinateurs et de réseaux compromis.

Les infostealers peuvent être installés sur un ordinateur ou un appareil via des attaques de phishing, des sites Web infectés et des téléchargements de logiciels malveillants. Une fois installés, ils peuvent s’exécuter et se fermer très rapidement ; de nombreux infostealers terminent la collecte et la transmission des données volées en quelques secondes à une minute au total.

Les données sont ensuite regroupées et vendues sous forme de journaux. Les cybercriminels peuvent utiliser les identifiants volés dans ces journaux pour obtenir un accès non autorisé aux réseaux d’entreprise via des services d’accès à distance tels que les réseaux privés virtuels (VPN) et Microsoft Office Web Access (OWA). Cet accès non autorisé peut entraîner l’exfiltration de données sensibles ou le déploiement de ransomwares, ce qui peut causer des pertes financières importantes et nuire à la réputation de l’entreprise.

Bien que le nom « infostealer » implique le vol de données, ce malware a évolué au fil du temps pour inclure le déploiement d’outils et de logiciels malveillants supplémentaires.

Forums et marchés clandestins

Les infostealers sont souvent vendus sous forme d’abonnement mensuel. Le prix peut varier de 50 à plus de 1 000 dollars américains par mois pour accéder à un serveur de commande et de contrôle (C2) exploité par le développeur. Le service comprend souvent une gamme de fonctions d’assistance, notamment plusieurs moyens de consulter, télécharger et partager les données volées.

Des serveurs C2 de voleurs auto-hébergés sont également disponibles et sont généralement vendus à un prix forfaitaire.

Les forums clandestins offrent un espace partagé aux acteurs malveillants pour discuter des projets en cours, demander de nouvelles fonctionnalités et critiquer les logiciels malveillants. Ils constituent également un marché où ils peuvent faire la promotion de voleurs nouveaux et existants. Les forums clandestins tels que XSS . is et exploit . in sont très populaires auprès des acteurs malveillants impliqués dans le développement et le déploiement d’infostealers.

Ces forums se composent de sous-forums et de sections qui hébergent toute une série de sujets. Ils contiennent également des zones administratives permettant de contrôler les annonces, les ventes et les adhésions. De nombreux forums clandestins disposent d’un marché dédié et appliquent des règles strictes pour la vente de produits illégaux tels que les voleurs d’informations.

Les forums plus importants et plus connus proposent un service d’entiercement pour servir de médiateur dans les transactions entre les vendeurs et les clients, ce qui renforce la confiance dans le marché et permet de contrôler dans une certaine mesure les interactions.

- Les journaux des voleurs sont disponibles sur les forums clandestins,

- les places de marché

- et d’autres plateformes internet qui s’adressent aux acteurs malveillants intéressés par l’obtention d’identifiants, d’informations financières, de données personnelles, de coordonnées bancaires, de portefeuilles de cryptomonnaies et d’autres informations sensibles, secrètes ou précieuses.

Ces places de marché ne sont souvent accessibles que via les services d’anonymisation Tor ou Invisible Internet Project (I2P) et ont généralement des règles et des réglementations strictes concernant les types d’informations qui peuvent être échangées.

Les offres ne sont généralement accessibles qu’aux membres qui ont été approuvés par les administrateurs de la place de marché ou qui paient un droit d’entrée. Certaines places de marché ne vendent que des journaux d’infostealers et ont mis en place une infrastructure pour faciliter ces transactions. D’autres forums proposent de nombreux produits illicites à la vente et comportent des sections qui incluent des journaux obtenus auprès d’infostealers.

Il existe également un marché florissant pour les outils post-action

Les infostealers peuvent faciliter l’accès à la cybercriminalité, mais les novices peuvent trouver les journaux difficiles à analyser. Plusieurs fournisseurs vendent des outils d’aide à l’analyse des journaux, permettant aux cybercriminels d’extraire les données qui les intéressent des journaux bruts.

Marché russe

Le marché russe est de loin le plus grand marché clandestin de journaux d’infostealers, et il est lié à l’Amigos Marketplace, aujourd’hui disparu. Russian Market propose plus de cinq millions de journaux à la vente, soit environ dix fois plus que son concurrent le plus proche. Historiquement, ce marché vendait principalement des journaux obtenus par cinq infostealers :

- RedLine

- Raccoon

- Vidar

- Taurus

- et AZORult

Fin février 2023, il a cessé de proposer les journaux Taurus et AZORult. Depuis décembre 2022, les chercheurs ont observé la mise en vente de journaux de l’infostealer RisePRO sur cette place de marché, bien que l’offre totale reste faible.

En octobre 2022, Russian Market a modifié son modèle opérationnel afin de permettre aux utilisateurs de précommander des identifiants. Cette fonctionnalité nécessite que les acheteurs déposent 1 000 dollars américains dans le système de dépôt fiduciaire du site. Les acheteurs peuvent ensuite demander des identifiants basés sur un nom de domaine (provenant d’une organisation spécifique) ou un « masque » (provenant d’une application spécifique). Bien qu’il n’y ait aucune garantie que les précommandes seront honorées, cette fonctionnalité pourrait conduire à un ciblage spécifique d’organisations et de secteurs plutôt que de se contenter d’attaques opportunistes.

Genesis Market

Genesis Market est un marché accessible uniquement sur invitation qui se spécialise dans la vente de bots plutôt que de journaux. Les bots sont des ordinateurs infectés par un logiciel malveillant de type « infostealer » qui vole des informations et l’empreinte digitale du navigateur web de la victime.

L’empreinte digitale du navigateur peut être utilisée pour usurper l’identité de la victime et accéder à ses comptes bancaires, prendre le contrôle de ses comptes et effectuer des achats frauduleux. Un acteur malveillant qui achète un bot a un accès exclusif aux données, y compris aux mises à jour des données de la victime provenant de l’appareil infecté.

Genesis Market fournit un plugin de navigateur personnalisé à ses clients et se distingue de la concurrence en offrant davantage d’automatisation aux utilisateurs du site. Ces fonctionnalités transforment efficacement les bots en journaux, supprimant ainsi la nécessité d’analyser manuellement les détails et réduisant le niveau de compétence technique requis pour accéder au marché. Plus de 500.000 bots proviennent de presque tous les pays.

Le 4 avril 2023, Genesis Market a été la cible d’une opération policière internationale coordonnée menée par le Federal Bureau of Investigation (FBI) américain. Malgré l’arrestation de plusieurs utilisateurs et la fermeture de 11 domaines, l’opération Cookie Monster n’a pas complètement fermé le marché. À la date de publication du présent rapport, la version Tor de Genesis Market reste opérationnelle.

2easy

Le marché 2easy a connu une croissance rapide depuis sa création en 2018. À l’instar de Genesis Market, 2easy est automatisé, ce qui permet aux acheteurs d’ajouter de l’argent à leur portefeuille et d’acheter des journaux sans interagir directement avec le vendeur.

Contrairement à d’autres sites, 2easy ne fournit pas d’échantillons ni d’aperçus. Mais les journaux seraient moins chers que ceux proposés sur Genesis Market et Russian Market. Les cybercriminels qui achètent des journaux sur la place de marché 2easy reçoivent un fichier d’archive provenant du bot sélectionné. Le contenu du fichier dépend du voleur et de ses capacités uniques.

RedLine est depuis longtemps le voleur d’informations préféré des cybercriminels qui vendent des journaux via 2easy, mais la place de marché vend également des journaux Raccoon, Vidar et AZORult. En février 2023, 2easy proposait plus de 750 000 journaux à la vente.

Telegram

RaidForums, créé en 2015, est un autre exemple. Il est devenu l’une des places de marché criminelles les plus populaires proposant des identifiants et des logiciels de vol d’informations.

En 2022, une enquête internationale coordonnée des forces de l’ordre, baptisée « Opération TOURNIQUET », a abouti à la saisie de trois domaines et à l’arrestation du fondateur et administrateur en chef de RaidForums. De même, plusieurs forums consacrés à la cybercriminalité ont été piratés en 2021 et les données de leurs utilisateurs ont été volées, puis divulguées ou vendues sur internet.

Ces fermetures et ces violations compromettent la sécurité et l’intégrité des plateformes et peuvent nuire à la confiance des vendeurs dans l’anonymat offert par les forums. En conséquence, de nombreux cybercriminels utilisent la plateforme de messagerie Telegram pour faire la promotion de leurs services.

Telegram est un service de messagerie multiplateforme qui compte environ 700 millions d’utilisateurs mensuels. Cette plateforme présente plusieurs avantages pour les cybercriminels, notamment l’accent mis sur la confidentialité, le chiffrement et une interface de programmation d’applications (API) open source qui permet à des « clients non officiels » (des applications de messagerie alternatives qui utilisent l’API de Telegram) de communiquer avec l’application officielle et l’interface web.

Le chiffrement de bout en bout et la prise en charge de canaux privés et anonymes sont idéaux pour vendre et échanger des données et des informations volées. Les utilisateurs de Telegram peuvent s’abonner à des canaux sur lesquels les propriétaires peuvent publier du contenu, ou ils peuvent devenir membres de groupes et participer à des discussions.

Les cybercriminels utilisent ces canaux et ces groupes pour vendre des voleurs d’informations tels que Titan Stealer. Certains canaux sont cachés et nécessitent des invitations ou des autorisations spécifiques pour y accéder. Selon certaines informations, l’utilisation de Telegram pour vendre des biens et services illicites aurait considérablement augmenté.

- RedLine,

- Anubis,

- SpiderMan,

- Oski Stealer

- et Loki Stealer sont très présents sur Telegram.

Les opérateurs de RaccoonV2 utilisent largement Telegram pour leurs annonces, leurs discussions commerciales et le signalement de données volées.

Malgré la simplicité de la vente de marchandises sur Telegram, cette plateforme reste plus populaire pour la vente de produits illicites tels que les drogues que pour la vente de logiciels malveillants, en raison de sa fonction première de plateforme de messagerie. Cette limitation rend difficile la migration des vendeurs depuis les forums et les marchés clandestins traditionnels, qui offrent des fonctionnalités de recherche avancées et permettent aux vendeurs de se forger une réputation, ce qui est important pour établir la confiance avec les acheteurs.

Variantes d’infostealers

Les infostealers ont pris de l’importance en 2006 avec le cheval de Troie ZeuS, qui ciblait les identifiants bancaires sur internet. Après la divulgation du code source de ZeuS en mars 2011, la création de multiples variantes a stimulé la popularité de ce type de logiciel malveillant et inspiré le développement d’infostealers dotés de capacités de plus en plus sophistiquées.

- Certains infostealers peuvent être adaptés ou personnalisés en fonction de cibles et d’objectifs spécifiques. Par exemple, LokiBot est très présent depuis 2016 et a été l’un des premiers infostealers à cibler le système d’exploitation Android.

- L’infostealer Ducktail a été observé pour la première fois en 2022 et ciblait spécifiquement les comptes professionnels Facebook.

- Les infostealers tels que BHUNT sont spécialisés dans le vol de cryptomonnaies, tandis que les groupes de menaces parrainés par des États tels que IRON TILDEN utilisent des versions personnalisées pour mener des activités d’espionnage.

| Infostealer | Détails |

|---|---|

| RedLine | Statut : Actif Tarifs : 150 $/mois (~135 €), 800 $ à vie (~720 €) Versions crackées : Largement disponible Langage : .NET Mode : Auto-hébergé Domaines C2 réservés : Quelques-uns Multi-navigateurs : Oui Applications supportées : WinSCP, WinFTP Pro, FileZilla |

| RaccoonV2 | Statut : Actif Tarifs : 75 $/semaine (~68 €), 200 $/mois (~180 €), +50 $ par build avec clipper (~45 €) Versions crackées : Disponibilité limitée Langage : C/C++ Mode : SaaS Domaines C2 réservés : Illimités Multi-navigateurs : Oui Applications supportées : Extensions Gecko, Google Authenticator, KeePassXC-Browser, KeePass Tusk, BitWarden, Microsoft Autofill |

| Vidar | Statut : Actif Tarifs : 130 $/semaine (~117 €), 300 $/mois (~270 €), 750 $/3 mois (~675 €) Versions crackées : Largement disponible Langage : C++ Mode : SaaS Domaines C2 réservés : Illimités Multi-navigateurs : Oui Applications supportées : WinSCP, WinFTP Pro, FileZilla |

| Taurus | Statut : Inactif Tarifs : 150 $ à vie (~135 €), 50 $ par mise à jour (~45 €), 10 $ par changement de préfixe (~9 €) Versions crackées : Inconnues Langage : C++ Mode : Auto-hébergé Domaines C2 réservés : 1 par build Multi-navigateurs : Oui Applications supportées : WinSCP, WinFTP Pro, FileZilla |

| Rhadamanthys | Statut : Actif Tarifs : 250 $/30 jours (~225 €), 550 $/90 jours (~495 €) VIP : 300 $/30 jours (~270 €), 750 $/90 jours (~675 €) Versions crackées : Inconnues Langage : C++ Mode : SaaS Domaines C2 réservés : 5 par build, proxies gérés par le distributeur vers serveur RaccoonV2 Multi-navigateurs : Oui Applications supportées : Cyberduck, FTP Navigator, FTPRush, FlashFXP, SmartFTP, Total Commander, WinSCP, WS_FTP, Core FTP |

RedLine

RedLine est apparu en mars 2020 et ses journaux sont les plus vendus sur Russian Market. RedLine est vendu seul ou sous forme d’abonnement. En mars 2023, des copies autonomes (version « PRO ») étaient proposées sur Telegram au prix de 900 dollars américains, avec des abonnements disponibles à 150 dollars par mois ou 400 dollars pour trois mois.

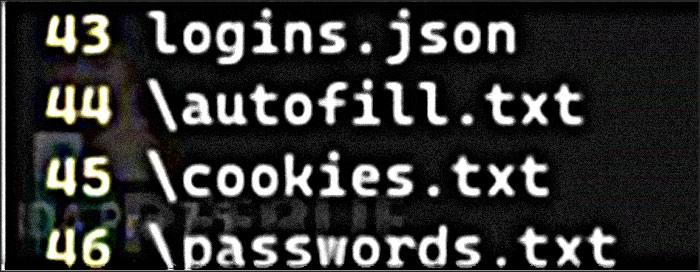

Ce logiciel malveillant vole des informations sur les navigateurs web, notamment les identifiants enregistrés, les données de saisie automatique, les informations de carte de crédit et les portefeuilles de cryptomonnaies. Lorsqu’il s’exécute sur un système infecté, RedLine dresse un inventaire du système comprenant le nom d’utilisateur, les données de localisation, la configuration matérielle et les logiciels de sécurité installés.

RedLine est distribué via des jeux, des applications et des services piratés, ainsi que par le biais de campagnes de phishing et de publicités malveillantes. Les chercheurs de la CTU ont observé plusieurs cas où des acteurs malveillants utilisaient des fichiers Microsoft OneNote malveillants pour diffuser RedLine.

RedLine a également été observé utilisant YouTube pour s’auto-propager et a été lié par les chercheurs de la CTU au malware SM Viewbot. SM Viewbot fait la promotion de vidéos YouTube pour attirer les utilisateurs à la recherche de logiciels piratés. Les victimes qui téléchargent les programmes d’installation annoncés dans les descriptions des vidéos peuvent infecter leurs systèmes avec des infostealers.

Le processus d’exécution de RedLine

Une fois exécuté, le logiciel malveillant décode les données codées en XOR, telles que l’adresse IP du serveur C2 et un identifiant unique. Après le processus de décodage, RedLine demande des données de configuration au serveur C2, qui indique à RedLine quelles informations collecter sur le système compromis.

Je mets à jour ou crée vos articles personnellement, assisté par l'IA, avec optimisation SEO incluse.

| 📝 Mise à jour | 14 € |

| ✨ Création | 49 € |

Les informations relatives aux données de configuration sont ensuite collectées sur le système compromis, converties au format XML et transmises au serveur C2 via un message SOAP (Simple Object Access Protocol).

Raccoon

Le Raccoon Stealer original est apparu en 2019. Il fonctionnait selon un modèle de malware-as-a-service (MaaS) et était proposé sur des forums clandestins. Son coût était de 75 dollars américains par semaine ou 200 dollars par mois. Il ne comprenait pas de mécanisme de distribution, les clients devaient donc trouver un moyen d’installer l’infostealer sur les systèmes compromis. Le panneau Raccoon Stealer était hébergé sur un site Tor.

À la suite de l’invasion de l’Ukraine par la Russie au début de l’année 2022, les auteurs de Raccoon Stealer ont annoncé qu’ils mettaient fin à leurs activités, laissant entendre qu’un membre du groupe était décédé. Mais en mai 2022, ils ont sorti une nouvelle version du malware, baptisée RaccoonV2. Bien que Raccoon Stealer et RaccoonV2 partagent des fonctionnalités similaires, l’analyse de la CTU confirme que RaccoonV2 représente une réécriture importante du logiciel malveillant.

RaccoonV2 est toujours en cours de développement. Les développeurs ont encodé davantage de chaînes de code dans les versions ultérieures et ont changé la méthode d’encodage, passant de Base64 à XOR. Ils modifient continuellement les éléments du logiciel malveillant afin d’améliorer sa capacité à échapper aux systèmes de défense, notamment en modifiant les agents utilisateurs et les mutex, vraisemblablement pour contourner les détections basées sur des indicateurs. Afin d’entraver l’analyse statique et dynamique, les mises à jour ont notamment consisté à mélanger des morceaux de code avec des milliers d’octets d’opcodes provenant d’appels de fonctions API Windows superflus.

L’infostealer RaccoonV2 obtient son fichier de configuration à partir d’un serveur C2 codé en dur. Ce fichier spécifie les données que le malware doit voler (par exemple, les fichiers de mots de passe, les informations de carte de crédit, les données du navigateur web, les messages email, les portefeuilles de cryptomonnaie, les cookies du navigateur). Ces données sont stockées sous forme de fichiers individuels dans le répertoire %APPDATA%\LocalLow avant d’être envoyées au serveur C2 du malware via une requête HTTP POST.

RaccoonV2 a parfois été déployé avec d’autres infostealers tels que RedLine. Il a été observé en train de télécharger et d’exécuter des logiciels malveillants tels que SmokeLoader, des pirates de portefeuilles de cryptomonnaies, Amadey, Remcos, AZORult, Allcome Clipper, SystemBC et des mineurs de cryptomonnaies.

Vidar

Vidar fonctionne principalement comme un voleur d’informations, mais a également été utilisé pour déployer des ransomwares.

Ce logiciel malveillant a été observé pour la première fois en 2019 lors d’une campagne de malvertising prolifique au cours de laquelle les acteurs malveillants ont utilisé le kit d’exploitation Fallout pour distribuer Vidar et GandCrab comme charges utiles secondaires.

Vidar est vendu sur des forums clandestins et des chaînes Telegram en tant que produit autonome, généralement entre 130 dollars américains par semaine et 750 dollars américains pour trois mois. Vidar fournit un panneau d’administration qui permet aux clients de configurer le logiciel malveillant et de surveiller les infections.

Vidar est un voleur d’informations basé sur Windows, écrit en C++ et inspiré du voleur Arkei. Il vole des données système telles que l’ID de la machine, le système d’exploitation, le nom de l’ordinateur, la résolution d’affichage, la langue du clavier, des informations sur le matériel, des informations sur le réseau et une liste des logiciels installés.

- Vidar peut extraire des artefacts du navigateur,

- le contenu de certains portefeuilles de cryptomonnaie,

- des données PayPal,

- des données de session

- et des captures d’écran.

En plus de voler des données sensibles, Vidar peut délivrer des charges utiles secondaires telles que le malware proxy SystemBC. Vidar étant accessible à tout acteur malveillant prêt à payer, la méthode de livraison varie et peut inclure des emails de phishing ou des logiciels piratés.

Au début de l’année 2022, les chercheurs de CTU ont observé que Vidar créait des profils sur la plateforme de réseau social Mastodon afin d’obtenir et de publier des adresses IP C2.

Les sites Mastodon utilisés par Vidar comptent des milliers de membres, et il est peu probable que les acteurs malveillants gèrent ou maîtrisent l’infrastructure. Vidar vérifie que le système compromis ne se trouve pas dans la Communauté des États indépendants (CEI) en vérifiant la langue et les paramètres du clavier de l’ordinateur. Il contacte ensuite le serveur C2, qui répond avec la configuration du malware.

Vidar exfiltre les informations sur l’hôte et le système à partir des appareils infectés et envoie les données au serveur C2 via des requêtes POST de données de formulaire HTTP.

Taurus

Le « projet Taurus », comme l’ont baptisé ses développeurs, a été observé pour la première fois au deuxième trimestre 2020. Il s’agit du quatrième voleur le plus prolifique sur le marché russe, même s’il est inactif depuis fin 2021.

Taurus était principalement promu sur des forums en russe et ne s’exécute pas dans les pays de la CEI. Certains éléments indiquent que le groupe responsable de ce logiciel malveillant serait également à l’origine du voleur d’informations « Predator the Thief », soit directement, soit par la vente du logiciel original à un tiers.

- Taurus peut voler des identifiants VPN,

- des informations sur les réseaux sociaux,

- des identifiants de cryptomonnaie,

- prendre des captures d’écran du bureau de la victime

- et exfiltrer les informations relatives à l’installation et à la configuration des logiciels du système.

Ces données peuvent être utilisées pour exploiter davantage le système compromis. Taurus comprend un tableau de bord qui permet aux acteurs malveillants de surveiller les infections par région géographique et de personnaliser la configuration du logiciel malveillant afin de spécifier les informations ciblées.

Taurus a été principalement distribué via des emails de spam contenant une pièce jointe malveillante. L’ouverture du document joint invite la victime à activer les macros, qui exécutent ensuite un script PowerShell qui lance le téléchargement de charges utiles supplémentaires. Les données volées sont exfiltrées sous forme de fichier ZIP vers un serveur C2 dont l’URL est générée au moment de l’exécution.

L’écosystème des infostealers

Tout comme l’écosystème cybercriminel en général, le développement et le déploiement réussis des infostealers reposent sur des individus aux compétences, rôles et responsabilités très variés.

Parmi ces individus figurent des développeurs, des courtiers en accès initial (IAB) et des clients. L’essor des opérations MaaS a abaissé la barrière technique à l’entrée dans la cybercriminalité. Il a également favorisé l’innovation parmi les développeurs, qui améliorent leurs produits et attirent un large public de clients potentiels sur les forums et les marchés clandestins.

Développeurs

Les développeurs de logiciels malveillants sont chargés d’écrire et de maintenir le code qui sera conditionné et vendu sur des forums clandestins, généralement à des IAB. Le MaaS étant le modèle commercial le plus courant sur le marché des infostealers, les développeurs peuvent consacrer plus de temps et d’efforts :

- à s’assurer que leurs logiciels malveillants contiennent toute une gamme de fonctionnalités,

- à recueillir les commentaires des utilisateurs

- et à itérer les logiciels malveillants afin de les faire évoluer et de les améliorer en permanence.

Les forums permettent aux clients de laisser des commentaires, ce qui renforce la réputation du vendeur et peut accroître la popularité du logiciel malveillant.

Courtiers en accès initial

Ce sont des individus ou des groupes qui louent l’accès à des outils auprès d’opérateurs MaaS sur des forums clandestins et des marchés. Ils déploient ensuite ces infostealers via des campagnes de phishing ou de publicités malveillantes afin d’infecter les systèmes. Ces infostealers volent les données du système compromis et les exfiltrent vers un serveur C2.

Ces données volées, qui comprennent généralement des identifiants pour des services tels que le protocole RDP (Remote Desktop Protocol), les VPN, les comptes de messagerie électronique et les portefeuilles de cryptomonnaies, sont ensuite vendues à des acteurs malveillants qui les utilisent à des fins malveillantes.

Clients

En raison de la diversité des types de données que les infostealers peuvent obtenir à partir d’un système compromis, les acteurs malveillants achètent souvent ces données à des fins très diverses.

Les cybercriminels motivés par l’appât du gain peuvent acheter des identifiants pour des portefeuilles de cryptomonnaie, des services bancaires en ligne ou d’autres services financiers, puis les utiliser pour effectuer des retraits ou des transactions frauduleuses. Les groupes de ransomware recherchent généralement les journaux des infostealers, car les identifiants pour les RDP, les VPN et les comptes d’entreprise peuvent leur fournir un accès initial aux entreprises avant l’exfiltration et le chiffrement des données.

La valeur des infostealers pour les groupes de ransomware a augmenté avec le succès du modèle « ransomware-as-a-service » (RaaS) et la croissance des sites «hack-and-leak». Par exemple, les opérateurs du ransomware LockBit auraient proposé d’acheter le code source de Raccoon Stealer.

Analyseurs de journaux spécialisés

Les marchés de journaux tels que Genesis Market intègrent une fonctionnalité d’analyse sous forme d’extension de navigateur, qui permet aux clients d’accéder de manière transparente aux empreintes digitales des appareils et aux données des victimes.

D’autres marchés, tels que Russian Market et 2easy, vendent des journaux bruts qui doivent être analysés pour être interprétés et utilisés. L’analyse des journaux d’infostealers achetés sur un marché clandestin peut s’avérer complexe, car ces journaux sont souvent disponibles dans différents formats et contiennent une grande quantité de données.

Ce défi a donné naissance à un marché secondaire pour les particuliers qui vendent des outils d’analyse aux clients qui ont déployé des infostealers et veulent vendre des données structurées, ou à des acheteurs en possession de journaux bruts en vrac.

Conclusion

Les logiciels malveillants de type « infostealer » constituent une menace importante pour les particuliers et les organisations. Leur capacité à voler des informations sensibles telles que des mots de passe et des informations financières a des conséquences considérables pour les victimes. Ce type de logiciel malveillant devient de plus en plus sophistiqué, ce qui le rend plus difficile à détecter et à supprimer pour les victimes.

De même, l’évolution des marchés criminels permet à des acteurs malveillants relativement peu qualifiés d’accéder à des outils dotés de capacités avancées pour attaquer de nombreuses victimes. La migration vers le travail à distance expose les utilisateurs et les organisations à un risque encore plus grand de vol d’informations.

Les politiques BYOD (Bring Your Own Device), qui permettent aux utilisateurs d’accéder aux ressources de l’entreprise à partir d’appareils personnels infectés, peuvent compromettre les systèmes de l’entreprise. Pour atténuer cette menace, les particuliers et les organisations doivent prendre des mesures proactives pour sécuriser leurs systèmes.

- Ces mesures consistent notamment à maintenir les logiciels à jour,

- à utiliser des mots de passe forts et uniques qui ne doivent pas être stockés dans les navigateurs web,

- et à se méfier des emails ou des téléchargements suspects.

Il est également essentiel d’investir dans des solutions de sécurité capables de détecter et de bloquer les logiciels malveillants de type infostealer. En prenant ces mesures, les particuliers et les organisations peuvent réduire leur risque de compromission.