16 mars 2026 par Grégory Hénique

J’ai le plaisir de vous annoncer que Protection Anti-Menaces Pro a été récompensée par AV-Comparatives, un testeur indépendant de référence dans le monde de la cybersécurité. Sur 275 URLs de phishing testées, 250 ont été bloquées par Protection Anti-Menaces Pro. Ça fait une protection à 85 %, un score solide qui montre que ça marche … Lire plus

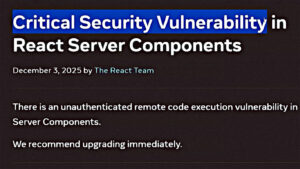

9 décembre 2025 par Mimie

Une vulnérabilité CVSS 10.0 dans React et Next.js menace 40% du cloud. Décryptage de l’exploit RCE et marche à suivre pour se protéger d’une simple requête HTTP qui exécute du code à distance.

20 novembre 2025 par Grégory Hénique

Ici les vraies méthodes (brutes et efficaces) utilisées par les experts pour nettoyer un PC infecté, même quand les antivirus échouent. Virus, chevaux de Troie, rootkits : arrêtez de croire aux solutions miracles.

16 octobre 2025 par Grégory Hénique

Est-ce qu’ un antivirus suffit à bloquer les cyberattaques modernes – et quelles mesures complémentaires sont indispensables. Comment les combiner à d’autres outils pour une cybersécurité efficace ?

2 octobre 2025 par Grégory Hénique

Mes recommandations entre antivirus gratuits, bloqueurs de pubs et VPN pour une sécurité optimale sur Windows, Mac et Linux : Faut-il encore installer un antivirus gratuit ? Mes conseils pour sécuriser efficacement votre PC.

26 septembre 2025 par Grégory Hénique

Cet article traite des problèmes de confidentialité liés aux logiciels antivirus. Il va sans dire qu’un logiciel antivirus fiable joue un rôle crucial dans la sécurité informatique. Alors que les logiciels malveillants continuent de se perfectionner et de se multiplier (plus de 450 000 échantillons de logiciels malveillants sont publiés chaque jour), les particuliers comme … Lire plus

23 août 2025 par Grégory Hénique

Avez-vous déjà vu la mention « Je ne suis pas un robot » quand vous vous connectez sur un site ? C’est ce qu’on appelle un CAPTCHA, une méthode de sécurité censée bloquer les spams et l’usage abusif d’outils automatisés. Mais récemment, des cybercriminels ont commencé à détourner cette méthode pour propager un malware appelé … Lire plus

6 mars 2025 par Grégory Hénique

Les logiciels malveillants (Malware) sont des applications ou des logiciels conçus intentionnellement pour endommager ou contaminer un appareil électronique. Un tel logiciel peut voler des informations sensibles et confidentielles stockées sur votre appareil ou installer un logiciel nuisible pour espionner vos activités internet, voire prendre votre appareil en otage. Les logiciels malveillants peuvent infecter tous … Lire plus

27 juin 2024 par Grégory Hénique

Les acteurs de la menace moderne utilisent les technologies les plus avancées pour accéder à vos systèmes, faire des ravages et voler vos données sensibles. Dans la « course aux armements » constante de la cybersécurité, les fournisseurs informatiques, les MSP et les professionnels de la sécurité intègrent ces mêmes technologies de pointe pour mettre fin à … Lire plus

2 novembre 2021 par Grégory Hénique

La cybercriminalité est payante. En 2020, elle a généré 1 500 milliards de dollars de revenus, soit 5 fois plus qu’Amazon sur la même période.

26 mars 2021 par Grégory Hénique

Avec des vitesses d’écriture impressionnantes et un support de cryptage fort, le D300 IronKey a également reçu une certification de sécurité de niveau OTAN.

20 mars 2020 par Grégory Hénique

Comment sécuriser le réseau domotique de votre maison

29 mars 2019 par Grégory Hénique

En savoir plus sur les meilleures pratiques pour assurer la sécurité des applications Web et apprendre comment protéger vos données sensibles dans le monde numérique.

11 février 2014 par Grégory Hénique

Rendez vos mots de passe difficiles à deviner : bannir les dates d’anniversaire ou tout ce qui peut être découvert en fouinant sur vous sur internet. Utilisez des combinaisons de majuscules/minuscules, chiffres/lettres, ponctuations. Apprennez à savoir quels fichiers vous devez laisser hors-ligne et ne jamais enregistrer sur le cloud (par exemple votre numéro de carte … Lire plus

10 février 2012 par Grégory Hénique

Voici pourquoi il est important de bien choisir son réseau de proxies de manière à ce qu’ils soient propres et fiables. Un virus comme Botnet TDL-4 savait transformer votre machine en serveur-zombie…